Код ИБ: Защита от внутренних угроз. Почему современный подход к защите информации не работает - виде → Похожие видео ролики , Страница 25

Защита от внутренних угроз. Почему современный подход к защите информации не работает РОМАН ПОДКОПАЕВ Генеральный директор, Makves #codeib #Makves #ЗащитаОтУгроз Читать подробнее о Коде ИБ в Новосибирске: http://novosibirsk.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутен...

Подробнее в видео...

Подробнее в видео...

HD 00:01:58

Экспо-Линк: Изобретена не напрасно Информационная Безопасность

Изобретена не напрасно Информационная безопасность Изучи её полезный код Защити свой бизнес от невзгод У – это Угроза П – это Пароль В безопасности играют Ключевую роль А – это Актив П – это Писец Если будешь бдителен Будешь молодец Д – ...

Cмотреть видео

Cмотреть видео

HD 01:05:56

Вебинар: Обзор TrueConf Group 1.1 — обновление внутренней микропрограммы ВКС-терминала

В рамках вебинара Лев Якупов, директор по маркетингу TrueConf, и Сергей Михайлов, главный разработчик TrueConf Group, рассказали о главных нововведениях, провели демонстрацию возможностей терминала, а также ответили на вопросы зрителей.В Tr...

Cмотреть видео

Cмотреть видео

HD 00:10:45

1С:Пирог: Как записывается цифровая информация - видео

Разбираемся, как работает запись информации на различные цифровые носители. В первую очередь нас интересует запись информации на флэшки. В ролике мы узнаем, как на физическом уровне происходит запись информации на флэшкарту и что такое тран...

Cмотреть видео

Cмотреть видео

HD 00:24:54

JsonTV: Алексей Андрияшин, Fortinet: Подходы и решения Fortinet для обеспечения безопасности сетей 5

Сети 5G, представляя из себя виртуализованные системы распределенных вычислений, предъявляют принципиально иные нежели сети предыдущих поколений требования к обеспечению безопасности как служебных функций сетей, так и подключаемых к ним уст...

Cмотреть видео

Cмотреть видео

HD 06:54:53

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

ТБ Форум 2023 | Москва | 14 февраля 2023 Особенности реализации законодательства в области обеспечения безопасности значимых объектов критической информационной инфраструктуры, в том числе реализация технических мер по повышению защищеннос...

Cмотреть видео

Cмотреть видео

HD 00:17:23

JsonTV: Профессиональные вызовы современности: медицинское сообщество - онлайн коммуникации с пациен

Людмила Полескова, СЕО проекта “Протокол”: цифровизация экспертности врачей.Конференция «Цифровая медицина 2022», организованная центром конференций «Сегодня».На конференции участники обсудили новые возможности для телемедицины в РФ через р...

Cмотреть видео

Cмотреть видео

HD 01:47:35

Код ИБ: Найм специалистов в команду информационной безопасности - видео Полосатый ИНФОБЕЗ

Обсуждаем, где искать сотрудников к себе в команду информационной безопасности, чем привлекать и как отбирать себе самых достойных? Вопросы для обсуждения: - Что может предложить компаниям рынок труда? - Что писать в вакансии и как правиль...

Cмотреть видео

Cмотреть видео

HD 00:00:40

СКБ Контур: Экосистема для бизнеса Контур. Работает на работе

Когда все работает так, как надо, можно справляться с задачами без нервов и суеты. Без героев и драм. Экосистема Контур: работает на работе. #работаетнаработе

Cмотреть видео

Cмотреть видео

HD 00:05:18

Что такое CRM? Простое объяснение как работает CRM система - видео

Попробуйте CRM Битрикс24 бесплатно прямо сейчас: https://bit.ly/3PMKuodМы объяснили простыми словами, что такое CRM система и для чего вообще нужна CRM. CRM - это программа, которая помогает профессионально работать с клиентами и сделками. ...

Cмотреть видео

Cмотреть видео

HD 01:00:03

Yandex.Cloud: Векторы атак на облачную инфраструктуру и подходы к защите - видео

Недавно мы опубликовали стандарт по защите облачной инфраструктуры Yandex Cloud 1.0. На вебинаре рассказали, какие рекомендации содержатся в стандарте и чем они могут быть полезны. А также рассмотрели меры, которые помогут безопасно развора...

Cмотреть видео

Cмотреть видео

HD 00:24:22

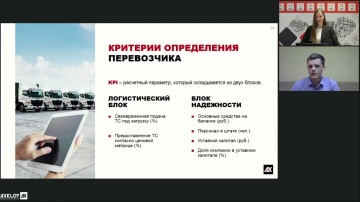

AXELOT: Итеративный подход к планированию рейсов и взаимодействию с перевозчиками

30 марта состоялся вебинар, на котором мы рассказали о функциональных возможностях AXELOT TMS, которые позволяют оптимизировать планирование рейсов и процессы взаимодействия с перевозчиками.AXELOT TMS – многофункциональная система, которая ...

Cмотреть видео

Cмотреть видео

HD 00:23:36

Простоев.НЕТ: Как реализуется риск-ориентированный подход. Формула оптимальности ТОиР. Расчет надежн

Мы обучаем специалистов в области ТОиР на курсах в онлайн формате. Список наших курсов: ➡️ Базовые практики планирования ТОиР, управления надежностью и критичностью оборудования по методике RCM. Зарегистрироваться на бесплатную неделю мо...

Cмотреть видео

Cмотреть видео

HD 00:22:02

ДоксВижн: Демонстрация ИТ-технологий для современной работы с договорами - видео

В ролике показаны современные ИТ-технологии для автоматизации работы с договорами: согласование и подписание в электронном виде, проверка благонадёжности контрагента, создание юридически грамотного текста договора в конструкторе, сверка док...

Cмотреть видео

Cмотреть видео

HD 00:04:08

BIM: [Курс «Ключевые принципы BIM/ТИМ»] Информация — фундамент системы - видео

Датацентричный подход. ISO 19650. Важность сотрудничества в BIM. Урок из бесплатного видеокурса «Основы BIM/ТИМ. Ключевые принципы». Дополнительные материалы доступны на портале: https://bim.vc/edu/courses/osnovy-bim-tim-klyuchevye-prin...

Cмотреть видео

Cмотреть видео

HD 01:15:30

BIM: Технология проектирования систем внутреннего водопровода и канализации в программе nanoCAD BIM

В ходе мероприятия рассмотрена следующая технология проектирования: · создание проекта; · загрузка строительной подосновы; · определение этажей в проекте и формирование виртуальной модели здания; · расстановка сантехнических приборов; · рас...

Cмотреть видео

Cмотреть видео

HD 00:01:12

Первый БИТ: Решение по управлению печатью | PrintXpert3. Как это работает | Первый Бит - видео

Комплексное решение для контроля, управления и организации безопасности печати, копирования и сканирования в офисе. Позволяет осуществлять мониторинг технического состояния локальных и сетевых устройств, организовать авторизацию при печати ...

Cмотреть видео

Cмотреть видео

HD 01:13:17

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

На вебинаре, с директором по консалтингу АО «ДиалогНаука», рассмотрели изменения требований в документах Банка России к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков. А также обсудили новые ГОСТы, вс...

Cмотреть видео

Cмотреть видео

HD 00:48:02

C#: IT-лекторий: Ключевые инструменты при работе с современным C# / Александр Михалин - видео

Александр Михалин, .NET-разработчик расскажет о том, как новичку подходить к изучению C#: - Основные моменты, на которые стоит обратить внимание при изучении. - Сколько времени занимает изучение отдельных элементов. Сайт: https://itentik...

Cмотреть видео

Cмотреть видео

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:08:44

Smart Oil & Gas "Комплексный подход к решению задачи оптимизации"

14–15 сентября в Санкт-Петербурге состоялся IX Федеральный форум по ИТ и цифровым технологиям нефтегазовой отрасли России Smart Oil & Gas 2023, организованный Информационной группой ComNews. Александр Мартынов, архитектор информаци...

Cмотреть видео

Cмотреть видео

HD 00:39:31

BIM: Виртуальное начало координат (ВНК) для информационных моделей в Pilot-BIM - видео

Pilot-BIM – среда общих данных для автоматической сборки и коллективной экспертизы консолидированной BIM-модели. На вебинаре Антон Зайцев, разработчик компании АСКОН, рассказывает о применении виртуального начала координат для моделей, раз...

Cмотреть видео

Cмотреть видео

HD 00:06:24

JsonTV: Александр Хинштейн: Информационные войны, блокировка ютьюб, меры по борьбе с фейками

2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств обеспечения безопасности государства «ИНТЕРПОЛИТЕХ-2022».

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:31:26

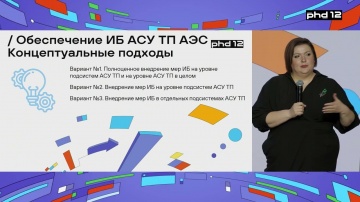

АСУ ТП: Обеспечение ИБ АСУ ТП АЭС: подходы и пути решения. Киберполигон АСУ ТП АЭС: цели и возможнос

Обеспечение ИБ АСУ ТП АЭС: подходы и пути решения. Киберполигон АСУ ТП АЭС: цели и возможности

Cмотреть видео

Cмотреть видео

HD 00:17:27

J: Serverless: есть ли место Java в современном клауде / Java Tech Talk - видео

Как всем известно, мы работаем в очень быстро меняющейся сфере, и нам просто необходимо разобраться, что же будет актуально в текущем году. Пытаемся увидеть свет в конце туннеля для Java в современном клауде. _________________ Подписывайте...

Cмотреть видео

Cмотреть видео

HD 00:29:22

Autodesk CIS: Vault в центре корпоративного обмена информацией

Autodesk Vault – популярная система инженерного документооборота, которая имеет множество давних и новых пользователей в России благодаря своему функционалу и простоте. Vault постоянно развивается и имеет свою нишу на рынке. Петр расскажет,...

Cмотреть видео

Cмотреть видео

HD 03:20:23

ЦОД: Митап «Современные реалии в построении сети ЦОД» - видео

Часто очевидные на первый взгляд вещи требуют неочевидных решений. Чтобы находить нестандартные варианты построения сети, недостаточно мануала — необходимо полное погружение в сетевые технологии и стандарты. На митапе наши эксперты разобр...

Cмотреть видео

Cмотреть видео

HD 01:33:22

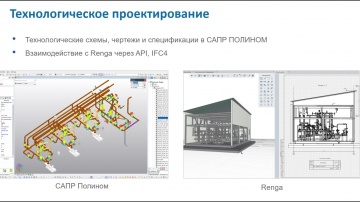

Renga BIM: Комплексное решение для информационного моделирования промышленных объектов в Renga и СА

Совместный вебинар компаний Renga Software и ГК Неолант, посвященный комплексной работе при разработке проектной документации в BIM-системе Renga (комплексное проектирование) и САПР Полином (технологическое проектирование, ОВ и ВК). Совмес...

Cмотреть видео

Cмотреть видео

HD 00:19:24

SCADA: Счетчик расхода воды на контроллере DELTA AS 200, для передачи информации в SCADA систему. -

Пишу программу счетчика расхода воды на контроллере DELTA

Cмотреть видео

Cмотреть видео

![BIM: [Курс «Ключевые принципы BIM/ТИМ»] Информация — фундамент системы - видео](https://12n.ru/upload/video/images/small/47/7f/477fafb05c8932c4c56c93257c7ff189.jpg)