Кибербезопасность в новых реалиях: угрозы и инструменты защиты - видео → Похожие видео ролики , Страница 2

В рамках вебинара мы разбираем следующие темы:- Четыре столпа безопасности – что поменялось в 2021 году? - Инструменты AI для защиты от современных угроз и масштабных атак. - SolarBurst и Hafnium – масштабные угрозы на основные бизнес-процессы. Как их обнаружить и ликвидировать? - Как снизить риски и повысить надежность облачных приложений и инфраструктур? - Новые сервисы и оборудование Check Point.

Подробнее в видео...

Подробнее в видео...

HD 00:00:26

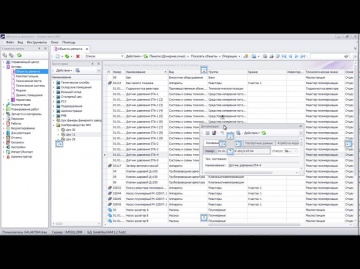

Настройка внешнего вида. Панели инструментов в «Галактика EAM»

Как правило, кнопки панели инструментов предназначены для быстрого вызова специфических сервисных функций системы «Галактика EAM». Кнопки панели инструментов снабжены подсказками, которые всплывают при установке указателя мыши на соотв...

Cмотреть видео

Cмотреть видео

HD 00:46:17

ДиалогНаука: ВЕБИНАР: XELLO DECEPTION 5.3 ЗАЩИТА РАСПРЕДЕЛЕННЫХ ПЛОЩАДОК ОТ ЦЕЛЕВЫХ АТАК

На совместном вебинаре с Xello, разработчиками первого Российского решения класса DDP (Distributed Deception Platform) в рамках которого мы рассказали и показали новые возможности защиты от целевых атак для распределённых площадок. На веби...

Cмотреть видео

Cмотреть видео

HD 00:00:52

1 июня — Международный день защиты детей | REG.Holidays

Компания REG.RU поздравляет с 1 июня — Международным днём защиты детей. Наша цель — сделать .NETWORK наиболее дружелюбной и безопасной, чтобы каждый .BABY и все .ДЕТИ получали только пользу и удовольствие от работы с Интернетом,...

Cмотреть видео

Cмотреть видео

HD 00:26:35

"Инструменты Topcon для сбора массивов данных". Владислав Талтыкин, Геостройизыскания

ПРАКТИЧЕСКИЙ BIM СЕМИНАР «ИНТЕГРИРОВАННЫЕ РЕШЕНИЯ AUTODESK–TOPCON ДЛЯ ИЗЫСКАНИЙ, ВЫНОСА BIM МОДЕЛИ В НАТУРУ И ПОСТРОЕНИЯ ИСПОЛНИТЕЛЬНОЙ МОДЕЛИ» 23,25 МАЯ 2017

Cмотреть видео

Cмотреть видео

HD 00:42:25

Автоматизация бизнес-процессов – инструмент понятный бизнесу / Онлайн-конференция

Первая вводная онлайн-встреча из серии практических конференций «Бизнес-процессы, понятные бизнесу». Подходы к регламентации процессов предприятия, функции и преимущества BPM-систем.

Cмотреть видео

Cмотреть видео

HD 01:26:26

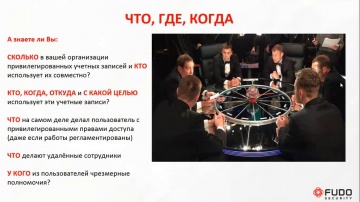

ДиалогНаука: Вебинар: FUDO PAM – полный контроль и защита за один день

Совместный вебинар с компанией RRC посвящен новому решению по управлению привилегированным доступом - FUDO PAM. Это комплексное безагентное решение, которое можно установить в течение одного дня. Система отслеживает действия привилегир...

Cмотреть видео

Cмотреть видео

00:02:52

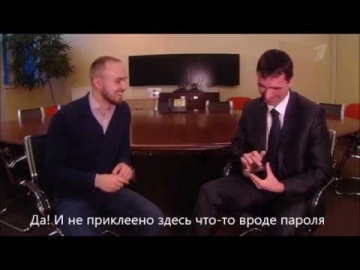

КРОК: Защита персональной информации в эпоху соцсетей

Евгений Дружинин, ведущий эксперт по информационной безопасности КРОК, в эфире Первого канала рассказал о возможностях обезопасить свои данные.

Cмотреть видео

Cмотреть видео

HD 00:02:10

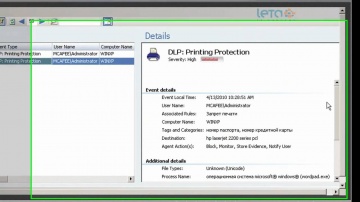

McAfee Host DLP - защита от печати

Описание возможности McAfee Host DLP по запрету печати конфиденциальной информации на принтер или PDF файл.

Cмотреть видео

Cмотреть видео

01:45:08

Вебинар DLP защита от утечек информации

Вебинар DLP защита от утечек информации - видео

Cмотреть видео

Cмотреть видео

01:17:55

Вебинар. Построение защиты виртуальной инфраструктуры

Вебинар компании LETA от 01.11.2013 г. на тему "Построение защиты виртуальной инфраструктуры"Докладчики: Панин Сергей -- инженер по системам информационной безопасности компании LETA Барышев Сергей -- инженер по системам информационной бе...

Cмотреть видео

Cмотреть видео

HD 00:01:44

MAYKOR на конференции «ИТ и бизнес в современных реалиях». Владивосток

MAYKOR принял участие в неформальной конференции «ИТ и бизнес в современных реалиях», которая прошла 21 апреля во Владивостоке при генеральной поддержке «Ростелекома». Директор по работе с ключевыми клиентами MAYKOR Алексей Яковенко расска...

Cмотреть видео

Cмотреть видео

HD 00:08:07

Моделирование угроз по ФСТЭК

Видео-обзор функционала «Моделирование угроз ИБ по ФСТЭК» платформы R-VisionВозможность моделирования угроз по требованиям ФСТЭК с использованием Банка данных угроз безопасности информации (ФСТЭК). За счет данного функционала обеспечивается...

Cмотреть видео

Cмотреть видео

HD 00:25:08

Код ИБ: Превентивная защита от кибератак в эпоху информационной войны - видео Полосатый ИНФОБЕЗ

Превентивная защита от кибератак в эпоху информационной войны

Cмотреть видео

Cмотреть видео

HD 01:30:16

Вебинар об инструментах Machine learning в платформе SCP: HANA

Запись вебинара об инструментах Machine learning в платформе SCP: HANA (PAL, APL, R), predictive service, SAP APIs

Cмотреть видео

Cмотреть видео

HD 00:19:23

IT Architect Assistant - краткий обзор инструмента

Страница: IBM® IT Architect Assistant (Community Edition): Вся документация: User Guide: Описание диаграмм: Вебинар "Разбираем описание ИТ-архитектуры": Подписывайтесь на telegram-канал "Архитектура ИТ-решений": Ставьте лайки, пиши ...

Cмотреть видео

Cмотреть видео

HD 01:33:27

Ток-шоу «Фактор успеха». Использование аналитических инструментов в HR практике

Дата: 14 августа В рамках ток-шоу HR-директора крупных западных и российских компаний, эксперты и аналитики, представители консалтинговых организаций вместе со зрителями детально разберут существующие проблемы HR-менеджмента, выскажут сво...

Cмотреть видео

Cмотреть видео

HD 00:03:01

Cybertinel: Защита инфраструктуры от уязвимостей нулевого дня

«Астерос Информационная безопасность» предлагает решение для защиты инфраструктуры заказчика от уязвимостей «нулевого дня» и расследования хакерских атак с помощью технологий ведущего израильского производителя Cybertinel. Включите рус...

Cмотреть видео

Cмотреть видео

HD 00:17:17

Опыт АО «ДиалоНаука» по построению систем защиты от целенаправленных атак

В настоящее время целенаправленные атаки являются наиболее опасными и актуальными для большинства компаний. По мере развития средств защиты, совершенствуются и злоумышленники. В рамках вебинара будет рассмотрен опыт АО «ДиалоНаука» по постр...

Cмотреть видео

Cмотреть видео

HD 01:09:19

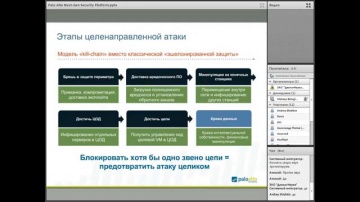

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

HD 00:59:21

Вебинар: Защита АСУ ТП на уровне АСУ ТП

В рамках вебинара спикер расскажет о возможных подходах к обеспечению кибербезопасности, строящихся на интеграции кибербезопасности в технологические процессы, о реализации технических мер защиты на уровне контроллеров и SCADA-систем. Также...

Cмотреть видео

Cмотреть видео

HD 00:41:03

Обзор комплексной системы защиты Websense TRITON APX - спикер Роман Ванерке

На вебинаре слушатели ознакомятся с новыми возможностями комплексной системы защиты Websense TRITON APX, обеспечивающей защиту от веб-угроз и управление доступом к ресурсам сети Интернет, защиту электронной почты и полноценную промышленную ...

Cмотреть видео

Cмотреть видео

HD 02:07:22

Кибербезопасность АСУ ТП. Немного о культуре - спикер Дмитрий Ярушевский

Зарубежные лучшие практики оперируют понятием “Cybersecurity culture” – культура кибербезопасности, в которое входят правила поведения сотрудников с т.з. кибербезопасности (не только ответственных за эксплуатацию АСУ ТП или КБ, а вообще все...

Cмотреть видео

Cмотреть видео

HD 00:56:36

Действительно комплексный подход к защите АСУ ТП - вебинар проводит Дмитрий Ярушевский

В рамках вебинара «Действительно комплексный подход к защите АСУ ТП», докладчик расскажет об основных отличиях процесса обеспечении информационной безопасности (ИБ) в АСУ ТП от аналогичного в «классических ИТ-системах», а также о том, на чт...

Cмотреть видео

Cмотреть видео

HD 00:57:17

Современные российские средства защиты информации.Спикер: Сергей Корольков

Целью вебинара является обзор российских средств защиты информации с учетом текущей ситуации с импортозамещением.Также вы узнаете: -Актуальные вопросы импортозамещения - Обзор некоторых классов современных российских СЗИ - Попытк...

Cмотреть видео

Cмотреть видео

HD 00:27:48

Система защиты от целенаправленных атак - FireEye

Угрозы Advanced Persistent Threat (APT), связанные с целевыми атаками злоумышленников, использующие уязвимости «нулевого дня», являются наиболее опасными и актуальными для большинства компаний. В рамках вебинара рассмотрен способ защиты от ...

Cмотреть видео

Cмотреть видео

HD 00:37:03

Рассмотрены основные подходы и проблемы, связанные с обеспечением защиты АСУ ТП

В рамках вебинара рассмотрены основные подходы и проблемы, связанные с обеспечением защиты АСУ ТП и возможные варианты решений, в том числе, подходы к защите АСУ ТП, основанные на международных стандартах и best practices в этой области.&nb...

Cмотреть видео

Cмотреть видео

HD 00:04:28

Защита конфиденциальных документов Docsvision и SafeCopy

Защита конфиденциальных документов Docsvision и SafeCopy (НИИ СОКБ). Демонстрация работы решения.

Cмотреть видео

Cмотреть видео

HD 01:33:31

Цифра: Инструменты цифровизации IIoT и AI решения

24 июля специалисты «Цифры» провели обзорный вебинар AI и IIoT решений для Госкорпорации «Роскосмос».В мае в рамках онлайн-конференции «Цифровой Роскосмос» ГК «Цифра» и Госкорпорация «Роскосмос» подписали меморандум о сотрудничестве и совме...

Cмотреть видео

Cмотреть видео

HD 00:14:12

Семинар «Как усилить команду с новыми технологиями корпоративного обучения» 3D/VR инструменты

30 мая 2017 г Семинар «Как усилить команду с новыми технологиями корпоративного обучения» Доклад «3D/VR инструменты вобучении персонала» Александр Леус, Директор Центра виртуальной реальности, КРОК Подробнее:

Cмотреть видео

Cмотреть видео

HD 00:46:17

Кибер-банкинг. Противодействие кибер-угрозам

В эфире радиоинтервью обсудили последние новости в сфере IT-безопасности, в том числе новые законы и законопроекты. Ведущий: Валерия Лич В гостях: Павел Луцик, руководитель проектов по информационной безопасности компании КРОК

Cмотреть видео

Cмотреть видео