Биометрические технологии в офлайн-ритейле: аналитика, лояльность, безопасность, биоэквайринг - → Похожие видео ролики , Страница 6

Онлайн-конференция | 26 марта 2021 Как биометрические технологии помогут розничным магазинам управлять отношениями с покупателями, стимулировать спрос, увеличить продажи и сократить издержки?00:00 Приветствие. Андрей Мирошкин, компания "Гротек" 09:32 Биометрия как преимущество ритейл компаний. Сергей Лёвин, RecFaces 41:55 Применение биометрических технологий в ритейле. Илья Романов, VisionLabs 1:15:14 Отечественный тепловизор с лицевой биометрией: теория и практика. Дмитрий Сивохин, АО "ОКБ Астрон" 1:41:50 Биометрический контроль сотрудников в сфере логистики ритейла. Константин Коноваленко, ...

Подробнее в видео...

Подробнее в видео...

HD 00:47:18

InfoTeCS: обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС»

Обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС».

Cмотреть видео

Cмотреть видео

HD 00:08:56

1С-Рарус: Система управления лояльностью. Возможности сервиса - видео

Краткий обзор функционала: от основных возможностей до подключения кассовых программ. Подробнее о возможностях сервиса: https://rarus.ru/bonus/wiki/shelves/funktsionalnos...Попробовать сервис бесплатно в течение месяца: https://rarus...

Cмотреть видео

Cмотреть видео

HD 00:37:38

Система СКАУТ: БВ-2018: Сергей Моисеев [Учебный Центр «Актив Безопасность»]

Тема: Стресс, усталость, монотония и их влияние на безопасное вождение

Cмотреть видео

Cмотреть видео

HD 00:05:16

Система СКАУТ: Безопасное вождение-2018 | Итоговое видео о конференции

22 ноября 2018. Москва, Отель Novotel Москва Сити Четвертая ежегодная встреча представителей крупных российских компаний, посвященная актуальной теме сокращения аварийности в корпоративных автопарках. Организаторы конференции: Группа комп...

Cмотреть видео

Cмотреть видео

HD 00:00:25

Код Безопасности: Поздравление Андрея Голова с наступающим 2019 годом

Накануне новогодних праздников генеральный директор «Кода безопасности» поздравил партнеров и клиентов на телеканале «ПроБизнес».

Cмотреть видео

Cмотреть видео

HD 00:01:48

КРОК: «Большой брат» на предприятии: комплексное решение для безопасности

Комплексное решение КРОК связывает в единую картину событийной обстановки все интегрированные системы – видеоаналитики и локального позиционирования, промышленного и носимого интернета вещей, контроля и управления доступом (СКУД), диспетчер...

Cмотреть видео

Cмотреть видео

HD 00:30:12

Digital Security: вебинар "Испорченный телефон, или Безопасность мобильного ДБО"

1. Безопасны ли сервисы на стыке банковских систем и операторов сотовой связи? В фокусе внимания – "большая четвёрка" мобильных операторов и 16 ведущих банков страны. 2. Методы анализа защищенности мобильных приложений. 3. Типы ат...

Cмотреть видео

Cмотреть видео

HD 00:55:07

Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений".

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать ...

Cмотреть видео

Cмотреть видео

HD 00:40:35

Digital Security: Вебинар по безопасности СКУД "Карточный домик".

1. Что такое СКУД и почему это один из главных рубежей в защите информации. 2. Замки, турникеты, шлюзы легко открываются при помощи карт-идентификаторов. Типы карт в современных СКУД, и почему одни лучше других. 3. Типовые атаки, связанны...

Cмотреть видео

Cмотреть видео

HD 00:57:21

Digital Security: Вебинар "Продажи без багов: цифровая безопасность платформ e-commerce"

1. Безопасность платформ e-commerce, основные угрозы на примерах из практики. 2. Несанкционированный доступ злоумышленника к аккаунтам пользователей и сотрудников. 3. Манипуляция с логикой работы сервисов электронной коммерции при прове...

Cмотреть видео

Cмотреть видео

HD 01:12:30

Digital Security: Вебинар по безопасности Wi-Fi "Воздушная тревога".

1. Почему корпоративная беспроводная инфраструктура может оказаться слабым местом организации? 2. Атаки на сети Wi-Fi: типовые и неизвестные сценарии, последствия атак. Случаи из практики. 3. BYOD – зона повышенной опасности. ...

Cмотреть видео

Cмотреть видео

HD 01:11:31

АИС: вебинар Система экономической и кадровой безопасности: потребности бизнеса и требования закона

Панкратьев Вячеслав - ведущий эксперт по корпоративной безопасности, преподаватель Академии Информационных Систем. http://infosystems.ru/services/econom...

Cмотреть видео

Cмотреть видео

HD 00:00:49

SkladcomTV: Вилочные погрузчики STILL RX 20. Безопасность и отменный обзор

Вилочные погрузчики STILL RX 20. Обновленная серия! Идеальный круговой обзор: удлиненная форма мачты и большие смотровые окна со всех сторон. Высокая устойчивость во время движения: автоматическая регулировка скорости на поворотах благодаря...

Cмотреть видео

Cмотреть видео

00:12:51

Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рис...

Cмотреть видео

Cмотреть видео

00:03:41

Код Безопасности: Андрей Голов об автономном рунете

Как обеспечить готовность к возможным атакам на критические сервисы? Необходим ли автономный Рунет? Какими могут быть затраты реализацию законопроекта? Какие специалисты должны давать экспертную оценку этой инициативе? Андрей Голов, генера...

Cмотреть видео

Cмотреть видео

HD 00:03:34

JsonTV: Информационная безопасность АСУ ТП критически важных объектов

Седьмая конференция «Информационная безопасность АСУ ТП критически важных объектов», организованная Издательским домом «КОННЕКТ» состоялась 27–28 февраля 2019 года в Москве, в Конгресс-центре МТУСИ. В этом году конференция собрала 396 ...

Cмотреть видео

Cмотреть видео

HD 00:02:25

Softline: Аналитика для вашего бизнеса в Power BI + ZE

Softline – международная компания в сфере лицензирования программного обеспечения и оказания полного спектра ИТ-услуг по обучению, консалтингу, технической и юридической поддержкам, ИТ-аутсорсингу.

Cмотреть видео

Cмотреть видео

HD 00:11:46

BIS TV — Вадим Заборский: Цифровая экономика — Проект «Информационная безопасность»

Доклад о том, как будет проводиться в жизнь проект «Информационная безопасность» в рамках национальной программы «Цифровая экономика».22 февраля 2019 года на XI Уральском форуме «Информационная безопасность финансовой сферы», перед участн...

Cмотреть видео

Cмотреть видео

HD 00:07:55

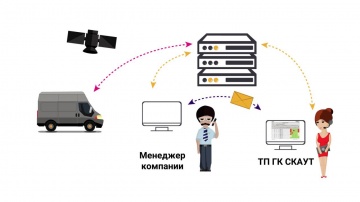

Система СКАУТ: Решение Безопасное Вождение

Решение для минимизации факторов опасного вождения и повышения безопасности в автопарке компании. Также снижается риск ДТП. Страница решения: http://scout-gps.ru/solutions/safe-driving/ О Системе СКАУТ: http://scout-gps.ru/system/ О ГК "СК...

Cмотреть видео

Cмотреть видео

HD 00:02:32

Система СКАУТ: Безопасное вождение - 2017 | Итоговое видео о конференции

23 ноября 2017. Москва, Конференц-зал отеля «RadissonBlu Belorusskaya». Третья ежегодная встреча представителей крупных российских компаний, на которой обсуждались актуальные темы сокращения аварийности в корпоративных автопарках. Органи...

Cмотреть видео

Cмотреть видео

HD 00:02:01

Система СКАУТ: Открытие конференции "Безопасное вождение"

ГК СКАУТ - это производственно-коммерческий холдинг. ГК СКАУТ занимается разработкой, производством, внедрением и обслуживанием систем спутникового мониторинга для различных видов транспорта и спецтехники. К 2013 году пользователями ...

Cмотреть видео

Cмотреть видео

HD 00:01:58

3iTech: Речевая аналитика в реальном времени. Речевая аналитика в бизнесе. Часть #10 - видео

Дмитрий Макаренко, к.э.н., CBDO & Co-Founder 3iTech, о возможностях реал-тайм решений и интеллектуальных суфлерах для операторов контакт-центра

Cмотреть видео

Cмотреть видео

00:04:29

КРОК: ЦОД КРОК: ключ к сокращению затрат. Безопасность

Гарантировать на 100% физическую и информационную безопасность возможно. Наш видеосюжет раскрывает принципы построения системы безопасности ЦОД КРОК. Безупречное функционирование физической защиты, многоуровневая система информационной бе...

Cмотреть видео

Cмотреть видео

HD 00:07:56

NaviCon: Лидеры поделились успешными кейсами бизнес аналитики

Для IBM аналитическое направление в этом году стало одним из приоритетных. В компании произошли реорганизационные изменения, итогом которых стало выделение блока бизнес-аналитики в отдельное подразделение. Пятый юбилейный форум IBM Cognos L...

Cмотреть видео

Cмотреть видео

HD 01:17:55

Лучшие профессии и картера в сфере информационной безопасности / Алексей Лукацкий / ЧАСТЬ 2 - вид

В гостях один из самых известных экспертов по информационной безопасности российского инфосека Алексей Викторович Лукацкий – бизнес-консультант по безопасности, Cisco Systems00:00:00 - Начало 00:00:08 - ИБ или в программисты? 00:01:11 - Б...

Cмотреть видео

Cмотреть видео

HD 00:21:48

JsonTV: IOT conference. Игорь Гиркин, Cisco: Интернет вещей. Конфиденциальность и безопасность в онл

Выступление Игоря Гиркина, менеджера по продвижению технологий информационной безопасности Cisco, на конференции IoT Россия «Интернет вещей» компании Smile-Expo. Советы по обеспечению сетевой безопасности для решений Интернета вещей. Меры ...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Softline: Курс "Системный аналитик" в УЦ Softline

Хотите научиться выжимать из ИТ команды максимум пользы? Предлагаем пройти бесплатный курс для ИТ специалистов: «Системный аналитик». Данная программа разработана с целью качественного повышения квалификации ключевого специалиста в рабочей ...

Cмотреть видео

Cмотреть видео

HD 00:10:27

Код Безопасности: Обеспечение защиты от НСД с Secret Net 7

Демонстрация возможностей средства защиты информации от несанкционированного доступа Secret Net 7

Cмотреть видео

Cмотреть видео

HD 00:02:47

Код Безопасности: СЗИ от НСД Secret Net

Как обеспечить надежную защиту от насанкционированного доступа к рабочим станциям и серверам Вашей организации? Secret Net - решение №1 на российском рынке СЗИ от НСД.

Cмотреть видео

Cмотреть видео

HD 00:07:06

Код Безопасности: TrustAccess

Демонстрация настройки и работы сценария разграничения доступа к общим папкам файл-сервера с помощью TrustAccess

Cмотреть видео

Cмотреть видео

![Система СКАУТ: БВ-2018: Сергей Моисеев [Учебный Центр «Актив Безопасность»]](https://12n.ru/upload/video/images/small/9a/12/9a12a044458c7bea067affd961b8d4d6.jpg)