Как защититься от сбора данных в интернете с Kaspersky Internet Security 2018 → Похожие видео ролики , Страница 13

Владельцы сайтов, которые вы посещаете, собирают информацию о вашей активности, чтобы выявить предпочтения и предложить вам продукты и услуги. В этом ролике мы расскажем, как с помощью Kaspersky Internet Security 2018 сохранить приватность в сети. Подробнее о защите приватности: Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassniki: Twitter: Instagram: Ищите нас на форумах: Фан-клуб "Лаборатории Касперского" Форум пользователей Читайте наши блоги: Блог Евгения Касперского Блог Kaspersky Daily Блог Kaspersky Business Блог S...

Подробнее в видео...

Подробнее в видео...

00:02:52

GroupIB: Как защитить банковскую карту - полезные советы

Программа "Утро России" канала Россия 1 Илья Сачков о хищениях данных держателей пластиковых карт и способах обезопасить себя от данных хищений

Cмотреть видео

Cмотреть видео

00:01:13

GroupIB: Опасности в сети интернет: кража фотографий

20.06.2012 Первый канал "Доброе утро", рубрика "Самооборона" Илья Сачков о том, как похищают конфиденциальную информацию в Сети

Cмотреть видео

Cмотреть видео

HD 00:01:45

Layta: Презентация интернет магазина Layta.ru

Интернет-магазин LAYTA.RU Распродажи и акции Новости систем безопасности LAYTA профессионально занимается поставками оборудования систем безопасности: видеонаблюдение, СКУД, системы оповещения, кабельная продукция, монтажные материалы и...

Cмотреть видео

Cмотреть видео

HD 00:44:31

Digital Security: Сотрудник–backdoor: современные приёмы социальной инженерии

Хакеры мастерски манипулируют не только системами, но и людьми. Рассказываем, почему большинство компаний уязвимы к атакам социальной инженерии, и к каким её видам - особенно. 1. Какими бывают атаки: с чего они начинаются и как развиваютс...

Cмотреть видео

Cмотреть видео

HD 00:21:48

JsonTV: IOT conference. Игорь Гиркин, Cisco: Интернет вещей. Конфиденциальность и безопасность в онл

Выступление Игоря Гиркина, менеджера по продвижению технологий информационной безопасности Cisco, на конференции IoT Россия «Интернет вещей» компании Smile-Expo. Советы по обеспечению сетевой безопасности для решений Интернета вещей. Меры ...

Cмотреть видео

Cмотреть видео

HD 00:00:46

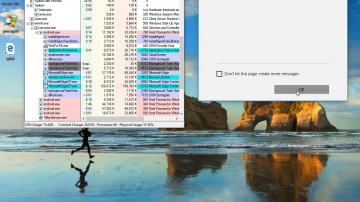

Digital Security: Выходим из песочницы Microsoft Edge: 1-day exploit.

Эксплуатация цепочки уязвимостей (CVE-2017-0240 и CVE-2016-3309) для выхода из песочницы браузера Microsoft Edge и выполнения произвольных команд с повышенными привилегиями. Подробнее читайте в статье: https://habr.com/ru/company/dsec/blog...

Cмотреть видео

Cмотреть видео

HD 00:05:08

AXELOT: автоматизация интернет-магазина сети гипермаркетов Globus

Нестандартное использование автоматизированной системы управления складом позволило организовать работу интернет-магазина торговой сети на базе продукции, расположенной непосредственно в торговом зале гипермаркета.Подробно о проекте: axe...

Cмотреть видео

Cмотреть видео

01:00:14

ДиалогНаука: ВЕБИНАР: SKYBOX SECURITY КАК ИНСТРУМЕНТ ПРЕДСКАЗАНИЯ ВЕКТОРОВ АТАК

С одной стороны, организации уже используют средства, которые сочетают в себе целый комплекс механизмов защиты на разных уровнях. С другой стороны, есть уязвимости, на эксплуатацию которых направлено большинство эксплойтов, используемых при...

Cмотреть видео

Cмотреть видео

HD 00:42:11

Цифровизация: Мониторинг СТАНКОВ. Промышленный интернет вещей - IIoT. Цифровизация промышленности А

Интервью со специалистом в области цифровизации промышленности Андреем Ловыгиным. Говорим про Иннопром, возможное будущее в производстве, новости в мире CAD/CAM систем и узнаем - "Что такое системы мониторинга станков". Главный редактор Ст...

Cмотреть видео

Cмотреть видео

HD 00:00:36

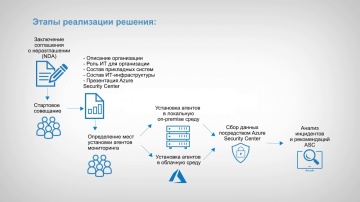

Softline: Azure Security Center - безопасность данных и защита от угроз

Как обеспечить безопасность данных? С помощью единой службы – центра безопасности Azure, Azure Security Center.

Cмотреть видео

Cмотреть видео

HD 00:40:40

Цифровизация: индустриальный интернет вещей и современные платформы обработки данных - видео

Евгений Потапов, генеральный директор ITSumma, наконец раскрыл тайну интернета вещей: что все думают это такое и что это такое на самом деле: - Как работает цифровизация данных на производстве; - Как в графическом интерфейсе схема...

Cмотреть видео

Cмотреть видео

HD 00:04:45

Цифровизация: Промышленный Интернет вещей: мнение эксперта ICL Services - видео

Илья Апполонов, руководитель группы IoT компании ICL Services, в видеоинтервью рассказал о приоритетах компании на отечественном рынке промышленного Интернета вещей (IIoT), пилотных проектах и задачах на перспективу.

Cмотреть видео

Cмотреть видео

HD 00:07:53

Цифровизация: Тенденции в интернете вещей IoT и цифровизации в ИТ-сфере ЦИПР-2019 - видео

Цифровизация, ципр, cipr, IoT, интернетвещей, вещей, интернет, в промышленность, Digital, ципр, ципр2019, Цифровизация, цифровая, трансформация, invest, tatarstan, АИРРТ,

Cмотреть видео

Cмотреть видео

HD 00:06:26

REG.RU: Как создать интернет-магазин в Конструкторе сайтов REG.RU

В этом видео мы пошагово объясним как с помощью Конструктора сайтов REG.RU создать настоящий интернет-магазин. После просмотра видео остались вопросы и пожелания? Делитесь ими в комментарияхСайт компании REG.RU

Cмотреть видео

Cмотреть видео

HD 00:01:37

Экспо-Линк: Интернет Контроль Сервер от А-реал Консалтинг

Российское UTM-решение: защита сети, прокси, встроенный антивирус, фильтрация контента по спискам Минюста. Контроль доступа и учет трафика. Почта, ftp-, web- и jabber-сервер, модули DLP и IP-телефонии. Универсальный шлюз безопасности.

Cмотреть видео

Cмотреть видео

HD 00:00:42

Экспо-Линк: Прошин Андрей - Как защититься от киберугроз в эпоху цифровой трансформации?

Анонс выступлений Андрея Прошина на первом IT-Форуме Orange Business Services и Cisco Hello! Ural 2019

Cмотреть видео

Cмотреть видео

HD 00:23:28

Айдеко: Security 2.0: как сисадмину спокойно уйти в отпуск

Скачать Ideco UTM: https://my.ideco.ru Приглашаем вас вебинар, посвященный обновленному сервису проверки безопасности сетевого периметра «Security 2.0: как сисадмину спокойно уйти в отпуск» Вы узнаете: как сервис проверяет средство з...

Cмотреть видео

Cмотреть видео

HD 00:27:56

voximplant: Автоматизация звонков для интернет-магазинов, работающих на популярных CRM: кейс Битрикс

Сергей Порошин – Директор по развитию бизнеса, Voximplant «Автоматические звонки — дорого и мне они никак не помогут,» — думают многие владельцы небольших интернет-магазинов, глубоко ошибаясь. В данном докладе мы рассмотрим кор...

Cмотреть видео

Cмотреть видео

HD 00:01:43

КРОК: Как защитить свою инфраструктуру от кибератак?

Уже 46% компаний пострадали от вирусов-вымогателей. Более 10 000 зараженных файлов обнаруживается каждый день. А 67% компаний, подвергшиеся кибератаке, оценили последствия как средние и тяжелые. Уязвимое место – это устройства сотрудников. ...

Cмотреть видео

Cмотреть видео

HD 00:47:59

Стачка: Удмуртская интернет-конференция: что мы поняли за 10 лет жизни проекта / Рамиль Шигапов - ви

Все началось давно, в 2007 году, когда небольшая ИТ-компания «Пиком» организовала первый бесплатный семинар для клиентов. С тех пор прошло десять лет, а из серии небольших мероприятий про Интернет родился полномасштабный проект UIC. Назван...

Cмотреть видео

Cмотреть видео

HD 00:48:01

Digital Security: Как пережить комплаенс? Оптимальный подход к выполнению требований регулятор

382-П, ГОСТ Р 57580.1,152-ФЗ, КИИ, 684-П, PCI DSS, GDPR, SWIFT... нормативов и стандартов ИБ становится больше с каждым годом. Чему соответствовать, чтобы не попасть под санкции и как провести оценку соответствия в компании максимально прос...

Cмотреть видео

Cмотреть видео

HD 00:00:31

Простой бизнес: Как создать интернет магазин?

CRM-система "Простой бизнес" помогает менеджерам вести учет и управлять клиентами компании, автоматизировать бизнес процессы и увеличить продажи. Попробуйте бесплатную онлайн программу СРМ для вашего сайта. Вы можете скачать её бесплатно...

Cмотреть видео

Cмотреть видео

HD 00:35:18

Айдеко: Как увеличить скорость работы интернета в офисе?

Как часто вы замечаете, что скорость интернета в офисе падает из-за того, что нерадивые сотрудники смотрят фильмы на рабочем мести или скачивают торренты? Приглашаем вас вебинар, посвященный новым возможностям шлюза безопасности Ideco UTM 7...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:12:36

Kaspersky Russia: Часть 3. Как настроить параметры подключения к KSC в зависимости от сетевого распо

Видео рассказывает, как настроить разные профили подключения к Kaspersky Security Center в зависимости от сетевого расположения компьютера (внутри или вне корпоративной сети). Узнайте больше о Kaspersky Security Center: https://kas.pr/...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:01:53

Digital Security: Instahook demo

Подделка screenlife. «Да я Мадонну лично знаю» - мы привыкли ставить под сомнение подлинность изображений (все в курсе возможностей фотошопа). Другое дело – видеозапись экрана устройства, ей доверия больше. Но спешим вас огорчить: чтобы под...

Cмотреть видео

Cмотреть видео

HD 00:46:50

Код Безопасности: Как защититься от вирусов шифровальщиков и что делать, если защититься не получило

На вебинаре мы ответим на следующие вопросы: - Не ждем, а готовимся. Ключевые этапы подготовки к заражению. - Сценарий реагирования на атаку вируса-шифровальщика - О чем нужно спросить после окончания реагирования на инцидент?

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео

HD 00:24:32

Цифровизация: Онлайн правосудие l Суды через интернет l Цифровизация населения l Советы адвоката - в

Возможности онлайн правосудия. Мифы и реальность. Закрытые каналы связи. 1. возможность подачи документов в электронном виде 2. что такое ВКС 3. как удостоверить личность - система распознавания лиц 4. ВЕБ конференция 5. онлайн заседание 6....

Cмотреть видео

Cмотреть видео