Айдеко: Выбор решения для защиты сети: Ideco UTM vs Kerio Control - видео → Похожие видео ролики , Страница 28

Приглашаем вас на онлайн-встречу "Выбор решения для защиты сети: Ideco UTM vs Kerio Control. Стоит ли переходить, преимущества, планы развития российского решения" Спикер: Дмитрий Хомутов, руководитель отдела развития Айдеко О чем поговорим: Сравним возможности Ideco UTM и Kerio Control. Обсудим плюсы и минусы продуктов. Поговорим о технических особенностях решений. Расскажем о возможностях миграции настроек модулей на Ideco UTM. Поделимся планами развития Ideco UTM в 2021 году. Скачать Ideco UTM: https://clck.ru/TKT3i Полезные видео по настройке удаленного доступа: VPN маршр...

Подробнее в видео...

Подробнее в видео...

HD 00:03:31

АТОЛ: Основные изменения в ФФД 1.2 - видео

Переход на ФФД 1.2. Основные отличия ФФД 1.2. от предыдущих форматов: 00:03 Выбытие товара на кассе и появление новых фискальных документов 01:25 Новые значения в тегах 01:55 Новые реквизиты 02:26 Новые реквизиты отраслевого значения 03:03...

Cмотреть видео

Cмотреть видео

HD 01:33:25

Цифровизация: Лекторский В. А. - Вечное и настоящее в философии - Цифровизация мира - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:30:46

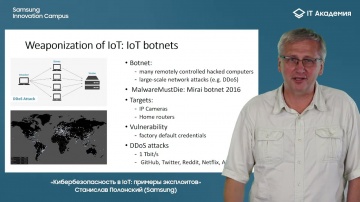

Разработка iot: «Кибербезопасность в IoT: примеры эксплоитов», Станислав Полонский (Samsung) - видео

Презентация к лекции: https://myitacademy.ru/wp-content/uploads/2021/06/kiberbezopasnost-v-iot-primery-eksploitov-stanislav-polonskij-samsung.pdf Лектор: Полонский Станислав Владимирович, начальник управления перспективных исследований и р...

Cмотреть видео

Cмотреть видео

HD 00:55:06

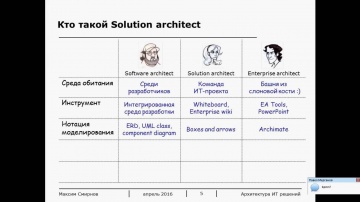

Вебинар: архитектура ИТ-решений (IT Expert - 28 04 16)

Запись вебинара "Архитектура ИТ-решений"(Solution architecture), прошедшего в компании IT Expert 28 апреля 2016 года Слайды: Статьи:

Cмотреть видео

Cмотреть видео

HD 01:09:21

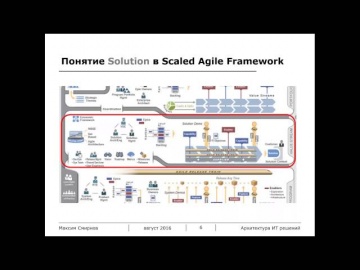

Архитектура ИТ-решений / Мастерская проектирования ИТ-решений

Запись вебинара "Архитектура ИТ-решений"(Solution architecture), прошедшего в компании IT Expert 02 марта 2017 года Подробнее:

Cмотреть видео

Cмотреть видео

HD 00:52:29

Описание архитектуры ИТ-решений / Мастерская проектирования ИТ-решений

Это второй из серии бесплатных вебинаров, проводимых перед учебным курсом «Мастерская проектирования ИТ-решений» Мы рассмотрим следующие темы: 1. В каких случаях нам потребуется документ: описание архитектуры ИТ-решения. 2. Какие сущест...

Cмотреть видео

Cмотреть видео

HD 00:43:27

Процесс проектирования ИТ решений / Мастерская проектирования ИТ-решений

Это первый из серии вебинаров, проводимых перед учебным курсом «Мастерская проектирования ИТ-решений» Задача этого вебинара не только подробнее познакомить Вас с программой и содержанием учебного курса, но и дать возможность посмотреть ...

Cмотреть видео

Cмотреть видео

HD 00:36:39

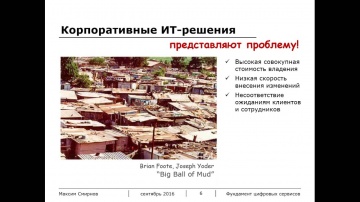

Фундамент цифровых сервисов / Мастерская проектирования ИТ-решений

Завершающий вебинар из серии «Мастерская проектирования ИТ-решений» На этот раз речь о влиянии цифровой трансформации бизнеса на корпоративный ИТ-ландшафт. На вебинаре рассмотрены типичные проблемы, возникающие при интеграции цифровых сер...

Cмотреть видео

Cмотреть видео

HD 00:01:57

Мастерская проектирования ИТ-решений

Краткое описание учебного курса Solution architecture workshop ("Мастерская проектирования ИТ-решений"). Детальное описание курса: Бесплатные вебинары: Процесс проектирования ИТ-решений Описание архитектуры ИТ-решений Введение в архите...

Cмотреть видео

Cмотреть видео

HD 00:22:37

Актив: Вебинар «ТОПовая защита софта: аппаратный ключ»

На вебинаре специалисты Guardant рассказали об особенностях аппаратных ключей каждой модели, а также о том, как максимально задействовать все их защитные возможности. Особое внимание было уделено ключам семейства Guardant Code, которые позв...

Cмотреть видео

Cмотреть видео

HD 00:48:04

Актив: Вебинар «Блокчейн и его защита»

В рамках вебинара были рассмотрены следующие темы: — Что такое блокчейн и как он устроен; — Так ли безопасен блокчейн на самом деле; — Почему закрытый ключ так важен в блокчейне; — Как защитить свой закрытый ключ в блокчейне. На эти и друг...

Cмотреть видео

Cмотреть видео

HD 00:46:02

Актив: Вебинар «Защита от удаленного управления при помощи Рутокен»

В рамках вебинара были освещены следующие вопросы: — зачем нужен Рутокен с кнопкой? — как работает Рутокен с кнопкой? — типичные сценарии использования. Вел вебинар Кирилл Мещеряков, руководитель продуктового направления Рутокен компании «А...

Cмотреть видео

Cмотреть видео

HD 00:16:00

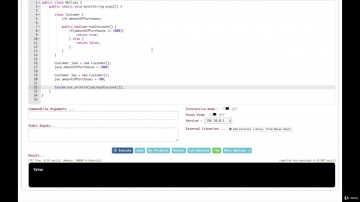

J: 4.8. Изучаем Java. Классы и объекты в Java . Android разработка на Kotlin - с нуля - видео

4.8. Изучаем Java. Классы и объекты в Java . Android разработка на Kotlin - с нуля

Cмотреть видео

Cмотреть видео

01:55:29

Forum.Digital: Pitch-session Forum.Digital Sport 2020 - видео

Модераторы:Максим Черешнев, Член Совета Фонда развития цифровой экономикиДмитрий Масленников, Управляющий партнер STIG.vcПроекты с таймингом:15.40 – 15.45 | Вячеслав Федоров, CEO Go2Sport 15.45 – 15.50 | Антон Шершнев, CEO Игровой Интелле...

Cмотреть видео

Cмотреть видео

HD 01:01:20

Код ИБ: Код ИБ | Санкт-Петербург 2022. Вводная дискуссия: ФАКТЫ, ТРЕНДЫ, УГРОЗЫ В ИБ - видео Полосат

#codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите...

Cмотреть видео

Cмотреть видео

HD 00:04:40

ConsID: Российский разработчик ИТ решений для логистики ConsID. Адаптируемая платформа OpenHandHeld

ConsID Технологии Российский разработчик адаптируемых решений, на базе открытой платформы собственной разработки Open HandHeld Engine для автоматизации управления в сфере цепочек поставок. Основным преимуществом платформы является инновацио...

Cмотреть видео

Cмотреть видео

HD 01:09:33

ДиалогНаука: ВЕБИНАР: СТРОИМ КОМПЛЕКСНУЮ ЗАЩИТУ ОРГАНИЗАЦИИ ОТ ВНУТРЕННИХ И ВНЕШНИХ УГРОЗ ВМЕСТЕ С I

В этом видео коллеги из Inwowatch рассказывают об основных элементах эффективной защиты компании от внутренних угроз и о комплексной защите веб-инфраструктуры в финансовом секторе. Спикеры: Никита Зайчиков, Менеджер по техническому сопрово...

Cмотреть видео

Cмотреть видео

HD 01:21:10

PHP: Путь от 20т.р. до 200! Зачем программисты едут в США? - видео

Меня зовут Ковальчук Дима. Я приглашаю в Лофтблог состоявшихся IT специалистов, чтобы они рассказывали свои истории, в которых вы узнаете себя и попробуете повторить их путь. При этом не допустив их ошибок и сэкономив годы жизни. Чистый опы...

Cмотреть видео

Cмотреть видео

HD 01:27:34

СёрчИнформ: Бизнес под защитой: как выявить нарушения, сохранить клиентов и удержать ценных сотрудни

Уверены, что ваши сотрудники работают добросовестно? По данным нашего исследования, руководители из года в год сталкиваются с инцидентами ИБ по вине сотрудников. В 2022 году 16% российских компаний фиксировали инциденты, связанные с откатам...

Cмотреть видео

Cмотреть видео

HD 01:24:45

Код Безопасности: Анализ требований по защите критической информационной инфраструктуры (КИИ). Закон

Какие подзаконные акты к 187-ФЗ о безопасности КИИ необходимо проанализировать для полного понимания темы? Кто является субъектом КИИ?Какова последовательность действий субъекта КИИ по выполнению требований закона и подзаконных а...

Cмотреть видео

Cмотреть видео

HD 00:49:28

Код Безопасности: Защита жизненного цикла данных с помощью Secret Net Studio

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 00:50:10

Код Безопасности: Защита конечных точек с помощью Secret Net Studio

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования Ведущий: Павел Петров, менеджер по продукту В ходе онлайн-семинара экспер...

Cмотреть видео

Cмотреть видео

HD 00:34:15

Код Безопасности: Защита удаленного доступа с помощью «Континент TLS» 2.0: новые возможности

Континент TLS VPN - cистема обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующ...

Cмотреть видео

Cмотреть видео

HD 00:45:52

Код Безопасности: Защита компьютеров под Linux с помощью Secret Net LSP

Secret Net LSP - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства Linux В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Есть ли необходимость использования нал...

Cмотреть видео

Cмотреть видео

HD 00:11:32

JsonTV: Михаил Перевозчиков, Oerlikon: Новые материалы и решения в технологиях аддитивного производс

Выступление Михаила Перевозчикова, Руководителя по развитию бизнеса и технологий аддитивного производства в России, к.т.н., Oerlikon Corporation AG. В рамках конференции «Аддитивные технологии» выставки «Технофорум-2018». «Мы создаем матер...

Cмотреть видео

Cмотреть видео

HD 00:04:08

JsonTV: ТБ Форум 2018. Дмитрий Шевцов, ФСТЭК России: Требования по защите критической инфраструктуры

Реализация ФСТЭК России Федерального закона от 26 июля 2017 г. № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации». Дмитрий Шевцов, Начальник управления ФСТЭК России.

Cмотреть видео

Cмотреть видео

HD 00:15:46

JsonTV: Павел Карнаух, Dell EMC: Обновленный портфель гиперконвергентных решений

Обновления Dell EMC VxRail и VxRack SDDC, партнерская программа Ready Stack. Павел Карнаух, руководитель подразделения системных инженеров Dell EMC в России, Казахстане и Центральной Азии Обновленный Dell EMC VxRail, самое продаваемое реше...

Cмотреть видео

Cмотреть видео

HD 00:05:33

JsonTV: Илья Мухин, Иокогава Электрик СНГ: Мы обладаем рядом встроенных средств защиты

Интервью с Мухиным Ильёй Николаевичем, руководителем отдела компании «Иокогава Электрик СНГ», в рамках шестой конференции «Информационная безопасность АСУ ТП критически важных объектов». Организатором конференции традиционно выступил Издате...

Cмотреть видео

Cмотреть видео

HD 00:24:35

PHP: PHP С НУЛЯ ДО ДЖУНА БЫСТРО 4. БАЗА ДАННЫХ | НАСЛЕДИЕ - видео

В видео рассматриваем: наследие данных Пример урока: https://yadi.sk/d/ab-saOOIv0AJDA?w=1

Cмотреть видео

Cмотреть видео

HD 00:11:17

JsonTV: Олег Залунин. ФСБ России: Применение криптографических методов защиты информации на предприя

Выступление Олега Залунина, начальника управления Центра ФСБ России, на VII форуме «Информационные технологии на службе оборонно-промышленного комплекса России». VII форум «Информационные технологии на службе оборонно-промышленного комплек...

Cмотреть видео

Cмотреть видео