Код Безопасности: Особенности перехода с АПКШ «Континент» 3.7 на АПКШ «Континент» 3.9 → Похожие видео ролики , Страница 4

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - Про что необходимо помнить при планировании миграции на АПКШ «Континент» 3.9? - Как организовать процесс миграции? - Как снизить возможные риски?

Подробнее в видео...

Подробнее в видео...

HD 00:42:06

Практические особенности внедрения систем класса DLP - cпикер Роман Ванерке

В рамках вебинара "Практические особенности внедрения систем класса DLP" вы узнаете:- цели и задачи, которые заказчик обычно ставит перед DLP, его ожидания; - часто допускаемые ошибки; - цели проекта по внедрению DLP; - этапы проекта по ...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:36:26

Методика привлечения контрагентов для перехода на безбумажный ДО (СКБ Контур)

Спикер Наталья Куляшева, приглашенный эксперт отдела активации, СКБ Контур

Cмотреть видео

Cмотреть видео

HD 00:56:17

План и методика перехода на безбумажный документооборот - Вебинар №5

Расскажем о том, как выбрать правильную тактику перехода к безбумажной работе, на какие этапы можно разбить этот путь, и как сделать оптимальный план.

Cмотреть видео

Cмотреть видео

HD 00:01:31

Направление информационной безопасности

Направление информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:26:58

Вебинар «Особенности выбора ИТ инфраструктуры для торговых предприятий»

19 апреля 2018 г. вебинар «Особенности выбора ИТ инфраструктуры для торговых предприятий»

Cмотреть видео

Cмотреть видео

HD 00:16:51

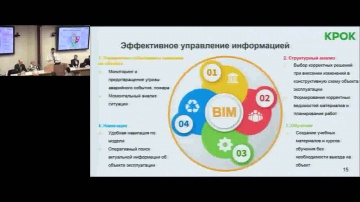

Доклад «Facility management и особенности интеграции со смежными системами»

«Facility management и особенности интеграции со смежными системами», Юрий Чалый, ведущий аналитик направления информационного моделирования в строительстве, КРОК. Семинар «Информационная модель и эффективное управление эксплуатацией», 27 м...

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 00:18:52

Современные тренды в области мониторинга и обеспечения экономической и производственной безопасности

Автор: Юрий Бондарь Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опас...

Cмотреть видео

Cмотреть видео

HD 00:05:30

10 важнейших инцидентов IT-безопасности 2013 года — мнение эксперта

Некоторые события 2013 года стали поистине сенсационными. Они заставили нас по-новому посмотреть на то, как мы теперь используем интернет и с какими видами рисков нам приходится сталкиваться. Полный текст отчета доступен здесь: Официаль...

Cмотреть видео

Cмотреть видео

HD 00:00:50

АТОЛ: Переход на ФФД 1.2 - видео

Переход на ФФД 1.2ФФД 1.2 – новый формат фискальных документов, который применяется с 6/08/2021 г.

Cмотреть видео

Cмотреть видео

HD 00:14:05

Управление безопасностью критической инфраструктуры

Автор: Екатерина Рудина Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

Удобство и безопасность в одном решении - Advanced Authentication

Advanced Authentication – улучшение удобства использования для легитимных пользователей, сокращение издержек на предоставление услуги дополнительного фактора аутентификации и обнаружение кражи учетной записи на ранней стадии.

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 01:18:15

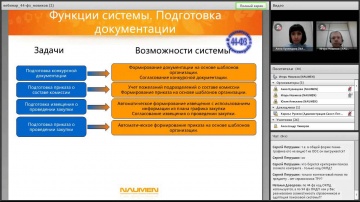

Naumen: Онлайн-конференция «Автоматизация закупок. Переход к Федеральной контрактной системе»

Компания Naumen предлагает вашему вниманию запись онлайн-конференции «Автоматизация закупок. Переход к Федеральной контрактной системе», посвященную вопросам автоматизации закупочной деятельности в соответствии с Федеральным законом от 05.0...

Cмотреть видео

Cмотреть видео

HD 00:02:03

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремон...

Cмотреть видео

Cмотреть видео

HD 00:05:56

СЭД TESSA: Урок 6- Особенности работы с вложенной табличной секцией Часть 1

В этом уроке мы познакомимся с особенностями работы с вложенной коллекционной (табличной) секцией в СЭД TESSA на примере создания списка контактных лиц для каждого отдельного контрагента в карточке Входящие.Вы узнаете: • Что такое вложенна...

Cмотреть видео

Cмотреть видео

HD 00:08:19

СЭД TESSA: Урок 7- Особенности работы с вложенной табличной секцией Часть 2

В этом уроке мы продолжим знакомство с особенностями работы с вложенной коллекционной (табличной) секцией в СЭД TESSA на примере создания списка контактных лиц для каждого отдельного контрагента в карточке Входящие.Вы узнаете: • Как запре...

Cмотреть видео

Cмотреть видео

HD 00:07:03

IBS: Игорь Ведёхин на бизнес-бранче Код Безопасности ИД Коммерсантъ

Компания решает сложные задачи в сфере стратегического развития ИТ-ресурсов организации и повышения эффективности процессов, а также оказывает услуги в области создания систем управления, управления данными и аналитики, системной интегра...

Cмотреть видео

Cмотреть видео

HD 00:42:44

Код Безопасности: Разрушение мифов о vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

HD 00:12:59

Oracle Modern Business Forum 2017: Переход к облакам — основной вектор развития ИТ для бизнеса

Выступление вице-президента группы «Борлас» на Oracle Modern Business Forum 2017

Cмотреть видео

Cмотреть видео

HD 00:12:24

Layta: IronLogic Z-5R Web особенности и конфигурирование сетевого контроллера

Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

HD 00:02:21

ELMA BPM — Настройки переходов (101-2-4)

После того, как операции процесса размещены на графической модели, следует соединить их переходами – данные линии связи позволят указать направление хода выполнения бизнес-процесса. Курс ELMA-101: Платформа ELMA BPM, ELMA 101-2: Модели...

Cмотреть видео

Cмотреть видео

HD 00:28:18

Код Безопасности: Быстрое внедрение vGate. Разбор реальных кейсов

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Владимир Ларичев, инж...

Cмотреть видео

Cмотреть видео

HD 01:16:24

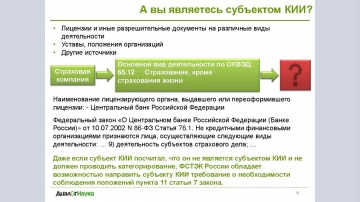

ДиалогНаука: Практика реализации требований 187-ФЗ «О БЕЗОПАСНОСТИ КИИ».

Вебинар посвящен вопросам, связанным с выполнением требований 187-ФЗ «О безопасности критической информационной инфраструктуры». Будет рассмотрена методика категорирования, а также особенности процесса и практика реализации. ПРОГР...

Cмотреть видео

Cмотреть видео

HD 00:21:05

Актив: Выступление Иванова Владимира на конференции «Код информационной безопасности» в Екатеринбург

«Актив» традиционно принимает участие в мероприятии. В рамках деловой программы директор по развитию компании «Актив» Владимир Иванов прочитал доклад «Электронная подпись с точки зрения безопасности бизнеса».

Cмотреть видео

Cмотреть видео

HD 01:01:40

Актив: Вебинар «Переход на новые ГОСТы 2012 года»

26 апреля 2018 года состоялся вебинар, на котором обсуждались особенности перехода на новые стандарты электронной подписи, обязательные к применению после 1 января 2019 года. Сегодня перед организациями стоит задача по внедрению программн...

Cмотреть видео

Cмотреть видео

HD 00:04:16

Актив: Ролик об участии компании «Актив» в конференции «Информационная безопасность и импортозамещен

На пленарном заседании «Информационная безопасность в органах государственной власти и местного самоуправления» директор по развитию компании «Актив» Владимир Иванов выступил с докладом «Аутентификация и электронная подпись. Экосистема и ре...

Cмотреть видео

Cмотреть видео

HD 00:38:39

Код Безопасности: Диагностика и устранение неполадок в Secret Net 7

Secret Net - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства MS Windows В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Как снизить риск появления ошибок Secre...

Cмотреть видео

Cмотреть видео

HD 00:43:18

Код Безопасности: ПАК «Соболь» 4.0: Новые возможности четвертого поколения АПМДЗ

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты инф...

Cмотреть видео

Cмотреть видео