Код Безопасности: Особенности перехода с АПКШ «Континент» 3.7 на АПКШ «Континент» 3.9 → Похожие видео ролики , Страница 24

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - Про что необходимо помнить при планировании миграции на АПКШ «Континент» 3.9? - Как организовать процесс миграции? - Как снизить возможные риски?

Подробнее в видео...

Подробнее в видео...

HD 01:11:20

ЦОД: Переход на кадровый ЭДО. Как все учесть и ничего не забыть - видео

Переход от бумажного кадрового документооборота к электронному — не решение одного дня. К нему важно серьезно подготовиться: провести аудит, собрать команду и выпустить электронные подписи. На вебинаре рассказали, что учесть при выборе сист...

Cмотреть видео

Cмотреть видео

HD 00:59:20

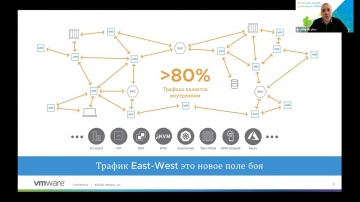

ЦОД: Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека Vmware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вир...

Cмотреть видео

Cмотреть видео

HD 00:04:55

Цифра: Придется ли повально переходить на «аддитивку»?

Отвечают представители аддитивной отрасли. Придется ли повально переходить на «аддитивку» и продавать текущий парк станков? Нужна ли переквалификация специалистов? На эти вопросы отвечают представители отрасли на конференции «Эффективное ...

Cмотреть видео

Cмотреть видео

HD 00:20:16

ДоксВижн: ЭДОлогия. Переход на машиночитаемые доверенности (МЧД) в крупных компаниях - видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:08:23

Разработка iot: Модульный радиоконтроллер AuroraNode: кейсы применения и особенности построения сете

В этом видео менеджер по развитию IoT направления Aurora Evernet Александра Тюрликова расскажет о кейсах применения универсального модульного радиоконтроллера AuroraNode и особенностях построения сетей IoT с его участием (Инженерная за...

Cмотреть видео

Cмотреть видео

HD 00:25:00

Код ИБ: Информационная безопасность на предприятии - видео Полосатый ИНФОБЕЗ

Информационная безопасность на предприятии Евгений Полицковой, эксперт по ИБ #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об...

Cмотреть видео

Cмотреть видео

HD 00:11:15

Код ИБ: Безопасность инфраструктуры и защита от фишинг-атак - видео Полосатый ИНФОБЕЗ

Безопасность инфраструктуры и защита от фишинг-атак Станислав Погоржельский, Руководитель по технологической поддержке облачных и инфраструктурных решений, МегаФон #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир ...

Cмотреть видео

Cмотреть видео

HD 00:00:13

REG.RU: Зачем переходить с Java на другой язык программирования?

Зачем переходить с Java на другой язык программирования?

Cмотреть видео

Cмотреть видео

HD 00:55:13

Чего боятся крупные компании при переходе с западных WMS систем?

На вебинаре обсудили риски перехода на 1С:WMS и стратегии устранения ошибок. На примере кейсов компаний «Магнит» и «Востокцемент» разобрали, достаточен ли технологический стек 1С:WMS для перехода с западных решений.Спикеры: Екатерина Р...

Cмотреть видео

Cмотреть видео

HD 00:11:42

JsonTV: Создание системы защищенного обмена файлами между контурами безопасности - Secret Cloud Ente

Создание системы защищенного обмена файлами между контурами безопасности на основе решения Secret Cloud Enterprise Егор Изотов, Ведущий консультант по информационной безопасности, Secret Technologies. На CNews FORUM Кейсы ИТ-лидеры рассказ...

Cмотреть видео

Cмотреть видео

HD 00:19:38

Код ИБ: Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г - видео Полосатый ИН

Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г Александр Бархатов, Менеджер по продажам, Код Безопасности#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфор...

Cмотреть видео

Cмотреть видео

HD 00:50:43

Yandex.Cloud: В чём сходятся и где расходятся бумажная и практическая безопасность - видео

Что такое «бумажная» и «практическая» безопасность, почему ИБ-специалисты часто разделяют эти понятия, откуда берутся «бумажные» требования и всегда ли им следуют на практике? В чем специфика стандартов ИБ для облака? И успевают ли эти самы...

Cмотреть видео

Cмотреть видео

HD 01:23:02

ЦОД: Вебинар HTS и Рефкул: «Линейка прецизионных кондиционеров РЕФКУЛ. ТОП конструктивных особенност

Российский завод «РЕФКУЛ» занимается производством холодильного и климатического оборудования. Предприятие изготавливает холодильные агрегаты, чиллеры, компрессорно-конденсаторные блоки и прецизионные кондиционеры.Спикеры вебинара генеральн...

Cмотреть видео

Cмотреть видео

HD 00:19:31

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев, Security partner Тинькофф #codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

HD 00:58:55

WONE IT: Импортозамещение в виртуализации: особенности миграции, подводные камни и рекомендации

Импортозамещение в виртуализации: особенности миграции, подводные камни и рекомендацииWONE IT – мультивендорная ИТ-компания полного цикла, созданная на базе синергии двух игроков рынка: системного интегратора ООО "Авара Ай Ти Солюшенс" и ...

Cмотреть видео

Cмотреть видео

HD 00:13:09

Код ИБ: Опыт повышения осведомленности не ИТ-персонала по вопросам информационной безопасности - вид

Опыт повышения осведомленности не ИТ-персонала по вопросам информационной безопасности00:06 Статистика утечек информации 03:48 Обучение пользователей 10:45 Контроль сотрудников 12:37 Заключение

Cмотреть видео

Cмотреть видео

HD 01:04:31

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компан...

Cмотреть видео

Cмотреть видео

HD 00:13:16

AXELOT: AXELOT WMS для фармскладов маркировка и особенности учета

На прошедшем 26 сентября вебинаре мы постарались убедить слушателей в том, что введение КИЗов не обязательно сопряжено с трудностями для складской логистики. Мы показали, как функционал AXELOT WMS позволяет облегчить работу с КИЗами и оберн...

Cмотреть видео

Cмотреть видео

HD 00:58:45

ДоксВижн: Переход на МЧД: методология и практические кейсы - видео

На вебинаре обсудили актуальные вопросы перехода на МЧД, рассмотрели кейсы руководителей проектов с практическим опытом внедрения МЧД в компаниях крупного бизнеса. А также была продемонстрирована работа с МЧД в системе Docsvision – формиро...

Cмотреть видео

Cмотреть видео

HD 00:54:45

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компаний. Се...

Cмотреть видео

Cмотреть видео

HD 01:00:26

КРОК: Облака и безопасность: дружба против киберугроз | Откровенно об ИТ-инфраструктуре. Выпуск №8

Миграция ИТ-инфраструктуры и критически важных бизнес-приложений в облако становится мейнстримом. На видеоподкасте обсудили тенденции, подходы и технологии защиты облачных инфраструктур. Ведущий Сергей Зинкевич Директор по развитию биз...

Cмотреть видео

Cмотреть видео

HD 00:14:50

JsonTV: Особенности категорирования объектов КИИ оборонно-промышленного комплекса

Юлия Самойлова, Заместитель директора Департамента информационных технологий ФГУП "НПП "Гамма" В рамках данного выступления мы расскажем вам о существующих подходах в области категорирования объектов КИИ оборонно-промышленного комплекса, ...

Cмотреть видео

Cмотреть видео

HD 01:18:11

Код Безопасности: Как обеспечить централизованное управление и мониторинг большим количеством устрой

Совместный вебинар «Кода Безопасности» и «Газинформсервис»- Как Континент 4 обеспечивает централизованное управление; - Efros DO как инструмент анализа безопасности ИТ-инфраструктур; - Интеграция Efros DO и Континент 4;В ходе вебинара б...

Cмотреть видео

Cмотреть видео

HD 00:10:30

Экспо-Линк: О безопасности критической информационной инфраструктуры Российской Федерации

О безопасности критической информационной инфраструктуры Российской Федерации. Николай Чернов. Начальник отдела координации и оценки эффективности обеспечения безопасности объектов критической информационной инфраструктуры в федеральном окр...

Cмотреть видео

Cмотреть видео

HD 00:01:06

JsonTV: ИБКВО 2019. Алексей Емельянов. «РосМорПорт»: Закон изменил подход к безопасности объектов

Интервью с Алексеем Емельяновым, заместителем начальника отдела ИБ ФГУП «РосМорПорт» в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов».Седьмая конференция «Информационная безопасность АСУ ТП критиче...

Cмотреть видео

Cмотреть видео

HD 00:36:17

JsonTV: E.DAY 2019. Дмитрий Халин, Microsoft: Цифровая трансформация - особенности, возможности, про

Выступление Дмитрия Халина, директора департамента технологической политики Microsoft, на конференции E.DAY 2019. Платформа Microsoft Microsoft Azure IoT, ее основные компоненты и возможности. Примеры использования IoT платформы Microsoft ...

Cмотреть видео

Cмотреть видео

HD 00:18:20

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев,Security partner Тинькофф#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в И...

Cмотреть видео

Cмотреть видео

HD 00:02:57

ДиалогНаука: АО "ДиалогНаука" Информационная безопасность

Акционерное общество «ДиалогНаука» создано 31 января 1992 года. Учредителями компании были СП «Диалог» и Вычислительный центр Российской Академии наук. До этого 2 года наш коллектив был известен как Научный центр СП «Диалог» при Вычислитель...

Cмотреть видео

Cмотреть видео