Digital Security: Как не пойти ко дну реальная статистика взломов и стратегия защиты АТМ → Похожие видео ролики , Страница 4

Совместный вебинар NCR и 1. Достоверная статистика инцидентов информационной безопасности от вендора; 2. Инсайдерская информация о самых актуальных типах атак. В том числе, о классе атак повышенного уровня опасности Malware Jackpotting : Malformed Device. Почему они так выгодны злоумышленнику; 3. Превентивные меры по защите банкоматов, которые следует включить в стратегию ИБ банка.

Подробнее в видео...

Подробнее в видео...

HD 00:02:46

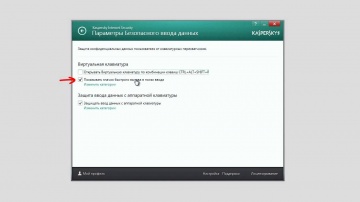

Как настроить Виртуальную клавиатуру в Kaspersky Internet Security 2014

При вводе конфиденциальных данных (например, логина и пароля в интернет-магазине) с обычной клавиатуры всегда есть риск перехвата этих данных программами-шпионами. Узнайте, как пользоваться виртуальной клавиатурой в Kaspersky Internet Secur...

Cмотреть видео

Cмотреть видео

00:01:58

Kaspersky Security для виртуальных сред

Безопасность виртуальных сред: краткий видеокурс. Подробности на За две минуты вы узнаете о том, как найти баланс между безопасностью и производительностью. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Fac...

Cмотреть видео

Cмотреть видео

HD 00:01:38

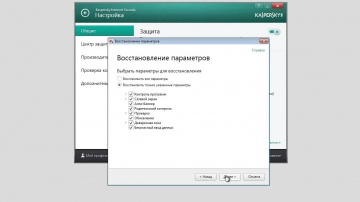

Как восстановить настройки по умолчанию в Kaspersky Internet Security 2014

Параметры по умолчанию в Kaspersky Internet Security считаются оптимальными и рекомендованы специалистами Лаборатории Касперского. В видео вы узнаете, как вернуть первоначальные настройки Kaspersky Internet Security 2014, если вы внесли в н...

Cмотреть видео

Cмотреть видео

HD 00:01:57

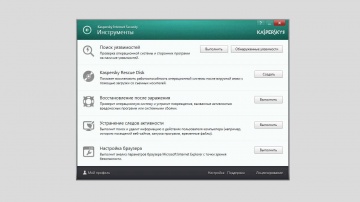

Как использовать Инструменты в Kaspersky Internet Security 2014

Мы расскажем, как в Kaspersky Internet Security 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Internet Security 2014 Официальный сайт Лаборатории Касперского Чит...

Cмотреть видео

Cмотреть видео

HD 00:03:56

Как использовать режим Безопасных программ в Kaspersky Internet Security 2014

Если одним компьютеров пользуется много людей, и они устанавливают на него свои программы, возникает большой риск поймать вирус. В видео мы расскажем, как режим Безопасных программ в составе Kaspersky Internet Security 2014 поможет избежать...

Cмотреть видео

Cмотреть видео

00:15:56

Naumen: Контактный центр как стратегический канал взаимодействия с клиентами

Видео-презентация «Контактный центр как стратегический канал взаимодействия с клиентами. Опыт оператора платежной системы CONTACT» с форума «Call Center World Forum» (CCWF), 18-19 марта 2014 г., Москва Спикер: Валерий Кукушкин, начальник ...

Cмотреть видео

Cмотреть видео

HD 00:30:14

Naumen: Стратегическая задача и критерии эффективности КЦ

выступление Олега Зельдина, управляющего партнера «Апекс Берг Контакт-Центр Консалтинг», вице-президента Национальной Ассоциации Контактных Центров, на бизнес-завтраке Naumen в ресторане Турандот

Cмотреть видео

Cмотреть видео

HD 00:25:00

ELMA: Почему роботы не работают? Реальная область применения RPA в управлении бизнес-процессами - в

Алексей Трефилов выступил на онлайн-конференции CNews «Перспективы BPM: от роботизации к цифровым сотрудникам». Таймкод: 0:00 Приветствие. 0:42 О компании ELMA 2:22 Технология RPA 4:25 Точки потери эффективности 6:31 Причины использован...

Cмотреть видео

Cмотреть видео

HD 00:02:13

В случае минимальной статистики по отказам, как определить периодичность ремонтных работ? ТОиР - Про

В случае минимальной статистики по отказам либо полном ее отсутствии, каким образом определить периодичность выполнения ремонтных работ по выбранной стратегии? ТОиР. RCM. Управление надежностью. Техническое обслуживание и ремонт. Ремонт ста...

Cмотреть видео

Cмотреть видео

HD 00:03:20

Семинар Типовые стратегии и бизнес процессы управления ТОиР 19 марта 2014 года - Простоев.НЕТ

Семинар ООО Простоев.НЕТ Докладчик Дмитрий Скворцов

Cмотреть видео

Cмотреть видео

HD 00:01:25

Три уровня стратегий в области ТОиР. RCM. Управление надежностью - Простоев.НЕТ

Три уровня стратегий в области ТОиР. RCM. Управление надежностью. Техническое обслуживание и ремонт. Ремонт станков c ЧПУ. Инженер по надежности. Мы информационно-образовательный проект по вопросам организации управления процессами поддерж...

Cмотреть видео

Cмотреть видео

HD 00:40:40

IBS: Digital journey срудника в компании будущего через призму технологий

Выступление команды Дивизиона HR-сервисов на международном саммите HR Digital 2017 на тему: Digital journey срудника в компании будущего - первого контакта до момента найма, обучения и удержания - через призму технологий.

Cмотреть видео

Cмотреть видео

HD 00:24:28

IBS: Разговор с СЕО: стратегия и ROI в корпоративном обучении.

Сергей Мацоцкий (Председатель правления компании IBS ) и Тарас Полищук (Директор направления RPO). В формате интерактивного интервью участники поговорят о том, как выбрать стратегию управления талантами и обучения для вашей компании, к...

Cмотреть видео

Cмотреть видео

HD 00:15:01

IBS: Стратегическое управление персоналом на основе экономических моделей

Выступление Дмитрия Прохоренко, директора дивизиона HR-сервисов компании , на ежегодном HR-форуме газеты «Ведомости» 14 ноября 2017 года

Cмотреть видео

Cмотреть видео

HD 00:10:56

Диасофт: Премьера «FLEXTERA Digital: посмотрите, как это работает!» на Retail Finance Forum 2015

Александр Генцис, член cовета директоров компании «», рассказывает об инновационной платформе FLEXTERA Digital на Retail Finance Forum.

Cмотреть видео

Cмотреть видео

HD 00:07:15

IBS: Digital journey срудника в компании будущего через призму технологий (коркая версия)

Выступление команды Дивизиона HR-сервисов на международном саммите HR Digital 2017 на тему: Digital journey срудника в компании будущего - первого контакта до момента найма, обучения и удержания - через призму технологий. Коркая версия

Cмотреть видео

Cмотреть видео

HD 00:42:30

DATA MINER: Michal Buczko - Automated Security Scanning in Payment Card Industry

Software Testing & QA Conference -

Cмотреть видео

Cмотреть видео

HD 00:04:41

Check Point: 700 Appliance Setup | SMB Cyber Security

For more information: Watch our tutorial on how to setup our 700 Appliance, 's latest addition to the product family to protect small businesses against the latest cyber threats.

Cмотреть видео

Cмотреть видео

HD 00:06:01

Check Point: Advanced Cyber Security for 2018 - Cyber Security Demo

This video is a technical demonstration of what the cyber security architecture of the future is all about. For more information visit: Infinity is the first consolidated cyber security across networks, cloud and mobile. Unlike other so...

Cмотреть видео

Cмотреть видео

HD 00:22:35

Check Point: Architecting Consolidated Security with Infinity

Presenting The Good, The Bad and The Ugly. Where does your company’s architecture fit? Learn how to build the best Infinity architecture and chime into a live interview listening to those who have transformed Ugly into Good.

Cмотреть видео

Cмотреть видео

HD 00:01:25

Check Point: Advanced Cyber Security for 2018 | Infinity

Learn more at Introducing Infinity, the world’s most advanced cyber security and management architecture. Infinity consolidates security across network, cloud and mobile, keeping you secured from known and unknown threats, today and in ...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: 700 Series Appliances for Small Business - Product Video | SMB Cyber Security

As a small business, your focus is on building unique products, driving sales, and providing excellent service to your customers. Security is important but it seems like every week there is some new piece of software or equipment to prote...

Cмотреть видео

Cмотреть видео

HD 00:19:34

Check Point: Centralized Security Management Across the Enterprise

Managing security means having to deal with multiple point solutions. This is not only a challenge from an operations/TCO perspective, but also from a security standpoint (point solutions versus a consolidated approach will create security...

Cмотреть видео

Cмотреть видео

HD 00:34:55

Check Point: Gil Shwed Keynote: Stepping Up to Gen V of Cyber Security

Gil Shwed's keynote from CPX 2018 on the future of Cyber Security. Find out what Gen V Cyber Attacks are and how you can prevent the next Cyber Attack. For more information visit -

Cмотреть видео

Cмотреть видео

HD 00:01:55

Check Point: Optimizes Security with Gigamon’s Full Network Visibility

and Gigamon’s joint solution provides comprehensive network visibility, optimal performance and advanced threat prevention capabilities. For more information:

Cмотреть видео

Cмотреть видео

00:01:45

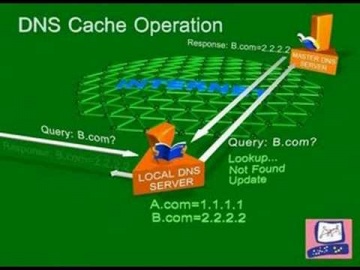

Check Point: DNS Cache Poisoning Attack | Internet Security

Software explains common DNS attacks. Learn More: DNS is the glue that holds the Internet, including web and e-mail together. A successful attack may severely impact the availability of an organization’s public facing web sites and e-mail...

Cмотреть видео

Cмотреть видео

HD 00:30:06

Check Point: SMB Security Unique Challenges

The Small and Medium Business market has the same security challenges as larger enterprises. What they don't have a lot of is time or money.

Cмотреть видео

Cмотреть видео

HD 00:17:04

Check Point: Advanced Cyber Security for 2018 | Infinity | Technical Deep Dive with Jeff Schwartz

Infinity is the first consolidated security across networks, cloud, and mobile, providing the highest level of threat prevention against both known and unknown targeted attacks to keep you protected now and in the future. Jeff Schwartz, our...

Cмотреть видео

Cмотреть видео

HD 00:30:26

Check Point: Who's Responsible for your Cloud Security?

A full breakdown of what is shared responsibility and the layers of security needed to protect you from security breaches in the cloud. For more information:

Cмотреть видео

Cмотреть видео

HD 00:24:49

Check Point: Welcome to the Future of Cyber Security | Infinity

The future of cyber security is here. Learn and stay protected against today's cyber threat landscape. For more information: We are all living in a connected world which is affecting every aspect of our lives. In the past couple of ye...

Cмотреть видео

Cмотреть видео