Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II → Похожие видео ролики , Страница 23

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рискам противостоять. Часть II. Первая часть: О том, как защитить КИИ с помощью продуктов «Кода Безопасности» читайте тут:

Подробнее в видео...

Подробнее в видео...

HD 01:47:57

DEPO Computers: Российское законодательство в области закупок ИТ-оборудования для госнужд - видео

- Законодательство РФ, регулирующее госзакупки вычислительной техники. Планы и перспективы 2022 года. - Новейшая разработка DEPO Computers – сервер хранения данных DEPO Storm на базе процессоров «Эльбрус-8СВ» и российской ОС RAIDIX из ре...

Cмотреть видео

Cмотреть видео

HD 00:53:11

ГК Перемена: Современные решения Lenovo для построения надежной и безопасной инфраструктуры - видео

ГК "Перемена" и компания Lenovo провели вебинар, посвященный построению современной ИТ-инфраструктуры.В программе: ✔ Серверы Lenovo V2 и их отличительные особенности; ✔ Портфель СХД от Lenovo; ✔ Производительность - на что обратить внимани...

Cмотреть видео

Cмотреть видео

HD 00:17:01

Код ИБ: Как безопасно работать на удаленке? - видео Полосатый ИНФОБЕЗ

Как безопасно работать на удаленке? Сергей Чекрыгин Менеджер по работе с заказчиками, Check Point Представим результаты опроса более 100 IT руководителей в РФ, мировые тренды в ИБ - взгляд сооснователь и генерального директора Check Point...

Cмотреть видео

Cмотреть видео

HD 00:25:56

Код ИБ: Как воспитывать у сотрудников безопасное поведение? - видео Полосатый ИНФОБЕЗ

Как воспитывать у сотрудников безопасное поведение? Роман Жуков Product Security Manager, Intel #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznamenovalsia-2021-god-145 КОД ИБ: семейство ...

Cмотреть видео

Cмотреть видео

HD 00:28:53

Код ИБ: Как меняется законодательство о защите персональных данных? - видео Полосатый ИНФОБЕЗ

Как меняется законодательство о защите персональных данных? Алексей Мунтян Соучередитель, Сообщество профессионалов в области приватности #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznam...

Cмотреть видео

Cмотреть видео

HD 00:19:33

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео

HD 00:26:01

ЦОД: Алексей Солдатов Пандемия COVID 19 Обеспечение безопасного функционирования ЦОД - видео

Выступление Алексея Солдатова на II Международном саммите Ассоциации ЦОД. Тема доклада: Пандемия COVID19. Обеспечение безопасного функционирования ЦОД.

Cмотреть видео

Cмотреть видео

HD 00:22:50

Алексей Иванов. Реализация проектов АСУ ТП подстанций в соответствии с требованиями ФЗ-187

При создании АСУ ТП электрических подстанций заказчики пользуются годами наработанными схемами, шаблонами технических заданий, где учтено все, кроме требований современного законодательства. Вендоры АСУ ТП, в свою очередь, также часто не ка...

Cмотреть видео

Cмотреть видео

HD 01:33:25

Softline: Microsoft для бизнеса – самые доступные решения для безопасной работы - видео

Почему подписки Microsoft 365 Business Premium – лучшее решение для небольших и средних компаний? Как и что можно защитить с помощью решений в составе Microsoft 365 Business Premium?Безопасность на всех уровнях – важный аспект в развитии ва...

Cмотреть видео

Cмотреть видео

HD 00:03:06

СКБ Контур: Таблица требований: как контролировать большой объем требований

Как контролировать работу с требованиями ФНС, чтобы вовремя отправлять квитанции о приеме и ответы? В Контур.Экстерне для этого есть специальная онлайн-таблица. Она показывает статусы и сроки по всем формализованным и неформализованным треб...

Cмотреть видео

Cмотреть видео

HD 00:39:12

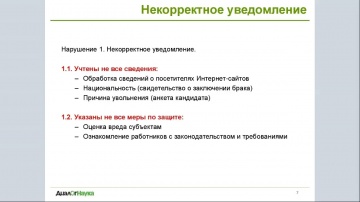

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 00:22:31

Сергей Халяпин: Организация безопасного удалённого доступа к промышленным системам - видео

В настоящее время всё большему количеству сотрудников приходится работать удалённо. При необходимости доступа к офисным приложениям задачу можно решить несколькими способами, но для организации доступа к приложениям, работающим с промышленн...

Cмотреть видео

Cмотреть видео

HD 01:06:41

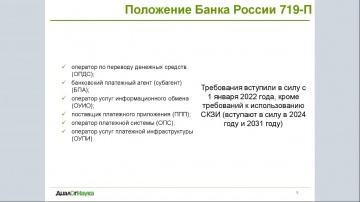

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:03:31

ГИС: Требования СКЗИ в ГИС от ФСБ России - видео

23 ноября 2020 на общественное обсуждение был выложен проект приказа ФСБ России "Об утверждении Требований о защите информации, содержащейся в государственных информационных системах, с использованием средств криптографической защиты информ...

Cмотреть видео

Cмотреть видео

HD 00:11:51

JsonTV: Требования КИИ. Что на первом месте: люди или технологии?

Константин Саматов, член Ассоциации руководителей служб информационной безопасности. Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области обеспечения б...

Cмотреть видео

Cмотреть видео

HD 01:24:41

Код ИБ: 5 причин обеспечивать ИБ по сервисной модели | Безопасная среда - видео Полосатый ИНФОБЕЗ

Чем дальше компании уходят в цифровизацию, тем выше шанс рано или поздно столкнуться с кибератакой. Однако, не всегда у организаций есть возможность самостоятельно обеспечивать информационную безопасность на должном уровне. Обсудили с гос...

Cмотреть видео

Cмотреть видео

HD 00:43:42

Yandex.Cloud: DevSecOps для безопасной разработки - видео

В чём принципиальное отличие подходов DevSecOps от классических практик информационной безопасности? Когда практики информационной безопасности работают на поздних стадиях разработки, безопасность в части Operations играет далеко не главну...

Cмотреть видео

Cмотреть видео

HD 00:00:49

Kaspersky Russia: Безопасное будущее в твоих интересах! Присоединяйся к команде «Лаборатории Касперс

Мы в «Лаборатории Касперского» делаем всё возможное, чтобы сделать будущее безопасным — чтобы чайники не захватили мир, а вирусными были только мемы. И как работодатель мы делаем всё в интересах сотрудников: вкладываемся в профессиона...

Cмотреть видео

Cмотреть видео

HD 00:33:13

1С-Рарус: От требований к внедренной системе. Где здесь проектирование? — 1C-RarusTechDay 2022 - вид

Доклад: «От требований к внедренной системе. Где здесь проектирование?». Ширин Кирилл, руководитель департамента разработки «1С‑Рарус». 0:00 Представление докладчика 1:34 Доклад Программа конференции и отдельные записи докладов (будут доба...

Cмотреть видео

Cмотреть видео

HD 01:21:47

PLM: ТОП 10 требований внедрения PLM системы для проектирования объектов капитального строительства

В настоящее время большинство предприятий строительной отрасли столкнулись с необходимостью вести работу с использованием отечественных инструментов. Важнейшие задачи, встающие сегодня перед многими компаниями строительной отрасли: - операт...

Cмотреть видео

Cмотреть видео

HD 00:47:16

Система СКАУТ: Безопасное и экономичное вождение

Безопасное и экономичное вождениеФлагманский продукт ГК «СКАУТ» — Система СКАУТ, название которой расшифровывается как Спутниковый Контроль Автотранспорта и Учета Топлива. Основные задачи Системы СКАУТ – помочь руководителям трансп...

Cмотреть видео

Cмотреть видео

HD 00:26:17

Код ИБ: Zero Trust Networking для выполнения требований регуляторов - видео Полосатый ИНФОБЕЗ

Zero Trust Networking для выполнения требований регуляторов ДМИТРИЙ ЛЕБЕДЕВ. Инженер по информационной безопасности TS Solution#codeib #TSSolutionКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасн...

Cмотреть видео

Cмотреть видео

HD 00:45:56

PLM: T-FLEX PLM 2022 - Управление проектами, управление требованиями, PDM - видео

IT-Форум «T-FLEX PLM 2022. Отечественные решения для проектирования изделий любой сложности» Доклад "Разработка изделий на платформе T-FLEX PLM" Докладчик: Кочан И.Н., Заместитель генерального директора по развитию PLM-технологий

Cмотреть видео

Cмотреть видео

HD 01:37:39

Код ИБ: Как обеспечивать ИБ на OpenSource решениях | Безопасная среда - видео Полосатый ИНФОБЕЗ

Уход западных вендоров и сложная экономическая ситуация в стране заставляют смотреть не только в сторону российских продуктов кибербезопасности, но и в сторону Open-source решений. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕД...

Cмотреть видео

Cмотреть видео

HD 00:22:24

1С-Рарус: Важные изменения в законодательстве о персональных данных — Единый семинар 1С, 12 октября

Доклад «Важные изменения в законодательстве о персональных данных» дополнительной секции «1С-Рарус» на Едином семинаре 1С, 12 октября 2022 года. Докладчик: Кривко Екатерина, руководитель проекта «1С:БухОбслуживание», «1С-Рарус». Новые прави...

Cмотреть видео

Cмотреть видео

HD 00:37:24

СёрчИнформ: Что должна уметь SIEM: новые требования к функционалу - видео

SIEM-система обеспечивает комплексный аудит всей ИТ-инфраструктуры и выявляет угрозы по совокупности событий, которые по отдельности выглядят не опасными. Руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев рассказал, как SIEM это...

Cмотреть видео

Cмотреть видео

HD 01:02:47

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

HD 00:43:10

PLM: Цели и требования к проектированию. Product Lifecycle Management | С. Руман (Осенняя школа ФС 2

Сергей Руман, судья конструкции и сотрудник ДЦТМ ЛАНИТ расскажет о некоторых моментах правильной постановки целей и требований, а так же о том, как правильно управлять данными требованиями во время реализации проекта с помощью PLM-систем. Н...

Cмотреть видео

Cмотреть видео

HD 01:02:41

BIM: Обзор требований к информационным моделям | Как подготовить BIM модель к экспертизе | ТИМ | ГОС

Подписывайтесь на наш Telegram-канал - https://t.me/+U7TLRDXhRaFkOGUy • Больше информации о наших услугах по BIM-технологи - https://bimcad.ru/ • Расписание вебинаров - https://webinar.blog/ • Наш RuTube канал - https://rutube.ru/channel...

Cмотреть видео

Cмотреть видео

HD 01:25:23

Код ИБ: Как обеспечить взаимодействие между ИБ и ИТ - видео Полосатый ИНФОБЕЗ

Обсуждаем, как правильно обеспечить взаимодействие между службами информационных технологий и информационной безопасностиСпор между ИТ и ИБ – старая песня. ИБ многие свои задачи не может решить без ИТ и наоборот. И каким-то организациям уда...

Cмотреть видео

Cмотреть видео