Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II → Похожие видео ролики , Страница 22

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рискам противостоять. Часть II. Первая часть: О том, как защитить КИИ с помощью продуктов «Кода Безопасности» читайте тут:

Подробнее в видео...

Подробнее в видео...

HD 02:00:18

Novardis: Онлайн сессия SAP и Novardis — "ИТ архитектура в ритейле: как обеспечить бизнесу Time to M

На форуме Retail TECH 2021 совместно с CIO крупнейших российских ритейлеров, мы обсудили преимущества и ограничения монолитной и микросервисной архитектур, стратегии развития архитектуры для удовлетворения запросов бизнеса по гибкости, скор...

Cмотреть видео

Cмотреть видео

HD 00:28:58

PLM: Продуктовое портфолио и управление требованиями - видео

«Стратегия без тактики — это самый медленный путь к победе. Тактика без стратегии — это просто суета перед поражением» Сунь Цзы «План - ничто. Планирование - все.» Дуайт ЭйзенхауэрАвтор доклада: Илья Скрябин, Connective PLMМы вс...

Cмотреть видео

Cмотреть видео

HD 00:10:38

soel.ru: Keysight обеспечит уникальную поддержку российским разработчикам 5G - видео

#KEYSIGHT #5G Интервью: Максим Соковишин, технический эксперт KEYSIGHT TECHNOLOGIES Выставка СВЯЗЬ-2020, 03.11.2020 Читайте журнал СОВРЕМЕННАЯ ЭЛЕКТРОНИКА на сайте https://www.soel.ru/ KEYSIGHT TECHNOLOGIES Решения для 5G Ускорение внедр...

Cмотреть видео

Cмотреть видео

HD 01:00:13

RUSSOFT: Особенности регулирования удаленной работы практические аспекты трудового законодательства

08 июня 2020 года состоялся вебинар «Особенности регулирования удаленной работы: практические аспекты трудового законодательства», организованный РУССОФТ и консалтинговой компанией КПМГ. На вебинаре выступили специалисты компании КПМГ в...

Cмотреть видео

Cмотреть видео

HD 00:13:38

J: Чем занимается Java Android разработчик? Требования к специалистам, фреймворки и работа на фрилан

Из чего состоит Android разработка? Какие мобильные приложения разрабатываются? Какие навыки и знания нужны для того, чтобы войти в профессию и многое другое в этом видео!Тайминг: 00:00 - вступление 01:15 - какие приложения разрабатываются ...

Cмотреть видео

Cмотреть видео

HD 00:19:38

Код ИБ: ТОП-5 проблемных требований ГОСТ Р 57580 - видео Полосатый ИНФОБЕЗ

ТОП-5 проблемных требований ГОСТ Р 57580 ДИАНА ЛЕЙЧУК. Руководитель направления аудитов, УЦСБ. #BS #Финтех #БанковскиеТехнологии КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятны...

Cмотреть видео

Cмотреть видео

HD 00:10:32

Код ИБ: Требования к обезличиванию BigData - видео Полосатый ИНФОБЕЗ

Требования к обезличиванию BigData Руслан Пермяков. Руководитель офиса взаимодействия с федеральными проектами и программами развития, Академпарк

Cмотреть видео

Cмотреть видео

HD 00:21:23

Код ИБ: Как защищать промышленные сети в АСУ/IIoT/M2M в соответствии с требованиями РФ - видео Полос

Как защищать промышленные сети в АСУ/IIoT/M2M в соответствии с требованиями РФ. Сорокина Марина. Руководитель направления развития продуктов. ИнфоТеКС. КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасн...

Cмотреть видео

Cмотреть видео

HD 00:18:10

Код ИБ: Как организационно обеспечивать защиту от компьютерных атак АСУ субъектов КИИ - видео Полоса

Как организационно обеспечивать защиту от компьютерных атак автоматизированных систем управления субъектов КИИ. Комаров Валерий. Начальник отдела обеспечения осведомленности управления ИБ. Департамент ИТ г. Москвы. КОД ИБ: семейство проект...

Cмотреть видео

Cмотреть видео

HD 01:25:48

ЦИБИТ: Пентест. Тестирование на проникновение в разрезе требований ЦБ в рамках финансового комплаенс

Цикл открытых вебинаров от ГК "ЦИБИТ": Информационная безопасность (лекции) Пентест. Тестирование на проникновение в разрезе требований ЦБ в рамках финансового комплаенса

Cмотреть видео

Cмотреть видео

HD 00:50:40

ДиалогНаука: Знания и навыки по безопасной разработке - видео вебинара

ТЕЗИСЫ ВЕБИНАРА: - Атаки через уязвимости в ПО. Кейсы 2020 и 2021 года. Как недостатки знаний и навыков продуктовых команд приводят к инцидентам безопасности. - Как сформировать актуальные требования по ИБ к ПО и сделать их понятными для ко...

Cмотреть видео

Cмотреть видео

HD 01:21:26

Аладдин Р.Д.: Разработка безопасного ПО для предприятий КИИ, АСУ ТП, гос. структур

На вебинаре вы узнаете, что нужно знать и начать делать для выполнения требований регуляторов ИБ, предъявляемых к разработчикам аппаратно-программных средств, процессам, ПО и "железу".Основные вопросы вебинара:Предприятия КИИ – мишень №1 в ...

Cмотреть видео

Cмотреть видео

HD 01:00:15

ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нар...

Cмотреть видео

Cмотреть видео

HD 04:03:40

DevOps: DevSecOps #3. Инструменты повышения эффективности процессов безопасной разработки - видео

Онлайн-конференция | 23 сентября 2021 Подходы к внедрению процесса безопасной разработки в производственный цикл. Адаптации функции кибербезопасности и интеграции DevSecOps. Анализ связанных рисков кибербезопасности. Проведение оценки безо...

Cмотреть видео

Cмотреть видео

HD 00:36:50

DevOps: Безопасное развёртывание контейнерных приложений - видео

Безопасное развёртывание контейнерных приложений

Cмотреть видео

Cмотреть видео

HD 00:44:43

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео

HD 00:24:43

Код ИБ: Как эффективно защитить, легко администрировать и выполнить требования регуляторов - видео П

Решения компании ТСС для обеспечения информационной безопасности сети. Как эффективно защитить, легко администрировать и выполнить требования регуляторов? ИЛЬЯ ШАРАПОВ Технический директор, ТСС #codeib #ТСС Читать подробнее о Коде ИБ в Ро...

Cмотреть видео

Cмотреть видео

HD 00:30:01

ЦОД: Как размесить сервер в дата центр (дц) и безопасно управлять - видео

Небольшой гайд о размещении сервера в колокейшн (датацентр); Как управлять этим добром в открытой сети без NAT; Как защитить IPMI и ESXi при размещении в дата центре. Еще изолирую виртуальные машины друг от друга VLAN (виланами). Для того,...

Cмотреть видео

Cмотреть видео

HD 00:11:14

Разработка 1С: Разработка подсистемы управления требованиями к проектированию - видео

Компания «Кодерлайн» провела доклад на тему: «Разработка подсистемы управления требованиями к проектированию обьектов строительства в 1С:Документооборот для компании АО "ДОН-СТРОЙ ИНВЕСТ"» Ведущая: Митницкая Наталья Васильевна - руководите...

Cмотреть видео

Cмотреть видео

HD 01:47:36

PHP: Введение в разработку на PHP. Требования к коду - видео

Лекция №3 из обновленного курса Технологии программирования для сети Internet / Технологии разработки веб-сервисов ВолГУ, 2021-2022 учебный год. Лекция 3: Введение в разработку на PHP Требования к коду Прошлогодние лекции и лабораторные ...

Cмотреть видео

Cмотреть видео

HD 02:40:55

КРОК: Meet up: С чего начать внедрение безопасной разработки и как снизить стоимость ошибок в процес

22 октября прошел ламповый митап, посвященный информационной безопасности на стадии разработки продукта. На встрече ведущие специалисты по ИБ Awillix и КРОК рассказали, как контролировать уровень безопасности между участками цикла разработк...

Cмотреть видео

Cмотреть видео

HD 00:19:17

Код ИБ: Принципы безопасного проектирования приложений и инфраструктур - видео Полосатый ИНФОБЕЗ

Принципы безопасного проектирования приложений и инфраструктур КОНСТАНТИН ШВЕЦОВ Независимый эксперт по ИБ #codeib Читать подробнее о Коде ИБ в Казани: http://kazan.codeib.ru/ КОД ИБ: семейство проектов, главная миссия которых — делать...

Cмотреть видео

Cмотреть видео

HD 01:29:40

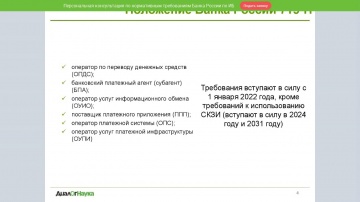

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

• Обзор требований и изменений в актуальных документах Банка России: 719-П, 683-П, 757-П, 747-П, ГОСТ 57580.1, 716-П • Определение контуров безопасности • Проведение оценки соответствия Спикер: Ксения Засецкая, старший консультант АО «Диа...

Cмотреть видео

Cмотреть видео

HD 00:59:07

Адванта: Как внедрить методологию контроля и обеспечить порядок в проектах за 2 недели? - видео

Подробнее о нашем решении "Реестр проектов"Внедрение проектного управления на любом предприятии за месяц. Система управления проектами - Адванта. Лучшая система управления проектами по данным конкурса государственного агентства внедрения пр...

Cмотреть видео

Cмотреть видео

HD 00:19:35

Галактика ERP: Запись вебинара «Обзор реализации в Системе «Галактика ERP» требований ФСБУ» от 17.11

17 ноября 2021 года в 10:00 прошел вебинар по теме: Обзор реализации в Системе «Галактика ERP» требований ФСБУ 6/2020 (Основные средства) и ФСБУ 25/2018 (Аренда)» В ходе вебинара Ирина Давыдова, Руководитель аналитического центра, рассказал...

Cмотреть видео

Cмотреть видео

HD 00:39:16

ELMA: Грабли экспресс аналитики. Как не надо работать с требованиями | ANALYST DAYS/12 - видео

22 мая тимлид Наталия Долженкова выступила с докладом «Грабли экспресс-аналитики: как не надо работать с требованиями» на конференции «Analyst Days». Двенадцатая Международная конференция по системному и бизнес-анализу прошла в Санкт-Петерб...

Cмотреть видео

Cмотреть видео

HD 01:47:57

DEPO Computers: Российское законодательство в области закупок ИТ-оборудования для госнужд - видео

- Законодательство РФ, регулирующее госзакупки вычислительной техники. Планы и перспективы 2022 года. - Новейшая разработка DEPO Computers – сервер хранения данных DEPO Storm на базе процессоров «Эльбрус-8СВ» и российской ОС RAIDIX из ре...

Cмотреть видео

Cмотреть видео

HD 00:53:11

ГК Перемена: Современные решения Lenovo для построения надежной и безопасной инфраструктуры - видео

ГК "Перемена" и компания Lenovo провели вебинар, посвященный построению современной ИТ-инфраструктуры.В программе: ✔ Серверы Lenovo V2 и их отличительные особенности; ✔ Портфель СХД от Lenovo; ✔ Производительность - на что обратить внимани...

Cмотреть видео

Cмотреть видео

HD 00:17:01

Код ИБ: Как безопасно работать на удаленке? - видео Полосатый ИНФОБЕЗ

Как безопасно работать на удаленке? Сергей Чекрыгин Менеджер по работе с заказчиками, Check Point Представим результаты опроса более 100 IT руководителей в РФ, мировые тренды в ИБ - взгляд сооснователь и генерального директора Check Point...

Cмотреть видео

Cмотреть видео

HD 00:25:56

Код ИБ: Как воспитывать у сотрудников безопасное поведение? - видео Полосатый ИНФОБЕЗ

Как воспитывать у сотрудников безопасное поведение? Роман Жуков Product Security Manager, Intel #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznamenovalsia-2021-god-145 КОД ИБ: семейство ...

Cмотреть видео

Cмотреть видео