Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход → Похожие видео ролики , Страница 4

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумевающий постоянный процесс анализа защищенности приложений, то есть анализ защищенности каждого релиза. Эксперты Digital Security решают эту задачу в кратчайшие сроки с максимальной эффективностью, обеспечивают выполнение технических требований стандартов, таких, как 382-П.

Подробнее в видео...

Подробнее в видео...

HD 00:01:35

Как удаленно запустить проверку и обновление с Kaspersky Small Office Security 3?

Kaspersky Small Office Security 3 позволяет управлять безопасностью компьютеров в сети. В видео мы расскажем, как удалённо запускать проверку и обновление в Kaspersky Small Office Security 3. Видеоинструкции по Kaspersky Small Office Secur...

Cмотреть видео

Cмотреть видео

HD 00:05:36

Kaspersky Security Center: обзор решения

Мы рады представить вам Kaspersky Security Center — централизованное решение для управления IT-средой, которое позволяет устанавливать и администрировать корпоративное ПО для защиты от вредоносных программ. В нашем видео вы узнаете о возмож...

Cмотреть видео

Cмотреть видео

HD 00:42:06

Kaspersky Security для Microsoft Office 365: обзор решения

Kaspersky Security для Microsoft Office 365 использует передовую эвристику, песочницу, машинное обучение и другие технологии нового поколения для защиты электронной почты от программ-вымогателей, вредоносных вложений, спама и других угроз. ...

Cмотреть видео

Cмотреть видео

HD 00:02:34

Модный урок. Презентация Kaspersky Internet Security 2016

Этим летом в моду входит эффективная защита своей виртуальной жизни. Чтобы доказать это, «Лаборатория Касперского» пригласила известного российского дизайнера Константина Гайдая поразмыслить над тем, как стиль человека в виртуальном и реаль...

Cмотреть видео

Cмотреть видео

HD 00:02:46

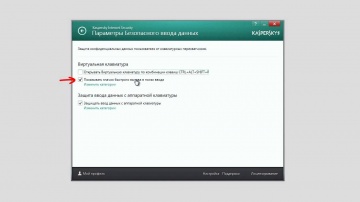

Как настроить Виртуальную клавиатуру в Kaspersky Internet Security 2014

При вводе конфиденциальных данных (например, логина и пароля в интернет-магазине) с обычной клавиатуры всегда есть риск перехвата этих данных программами-шпионами. Узнайте, как пользоваться виртуальной клавиатурой в Kaspersky Internet Secur...

Cмотреть видео

Cмотреть видео

HD 00:26:53

Анализ, управление и страхование кибер-рисков в промышленности

Автор: Армен Гюлумян Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет оп...

Cмотреть видео

Cмотреть видео

HD 00:05:08

Ramex CRM: 30 инструментов увеличения продаж в оконном бизнесе. 5 — анализ рекламы

Как и зачем анализировать рекламу, как уменьшить траты, где смотреть показатели и на что равняться — рассказали в видео. Полезно, даже если вы не пользуетесь Ramex CRM. Аналитика оборота в Ramex CRM полный разбор Показатели ан...

Cмотреть видео

Cмотреть видео

00:01:58

Kaspersky Security для виртуальных сред

Безопасность виртуальных сред: краткий видеокурс. Подробности на За две минуты вы узнаете о том, как найти баланс между безопасностью и производительностью. Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Fac...

Cмотреть видео

Cмотреть видео

HD 00:01:38

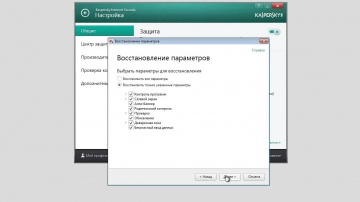

Как восстановить настройки по умолчанию в Kaspersky Internet Security 2014

Параметры по умолчанию в Kaspersky Internet Security считаются оптимальными и рекомендованы специалистами Лаборатории Касперского. В видео вы узнаете, как вернуть первоначальные настройки Kaspersky Internet Security 2014, если вы внесли в н...

Cмотреть видео

Cмотреть видео

HD 00:01:57

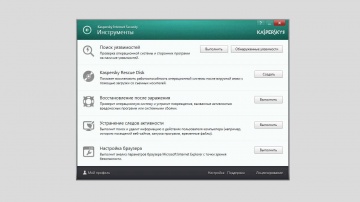

Как использовать Инструменты в Kaspersky Internet Security 2014

Мы расскажем, как в Kaspersky Internet Security 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Internet Security 2014 Официальный сайт Лаборатории Касперского Чит...

Cмотреть видео

Cмотреть видео

HD 00:03:56

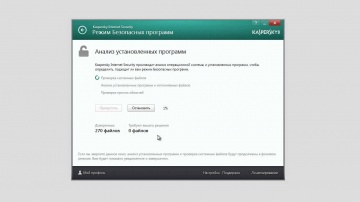

Как использовать режим Безопасных программ в Kaspersky Internet Security 2014

Если одним компьютеров пользуется много людей, и они устанавливают на него свои программы, возникает большой риск поймать вирус. В видео мы расскажем, как режим Безопасных программ в составе Kaspersky Internet Security 2014 поможет избежать...

Cмотреть видео

Cмотреть видео

HD 01:15:51

Привлекай. Продавай. Анализируй

Запись совместного вебинара сервисов МойСклад и Price.ru от 27.05.2015 «Привлекай, продавай, анализируй». Если у вас есть бизнес, значит, у вас есть клиенты. А насколько эффективно вы с ними работаете? Сколько вам стоит каждый новый клиен...

Cмотреть видео

Cмотреть видео

HD 00:01:47

Как установить приложения на Эвотор

Зайдите на сайт и перейдите в “Личный кабинет”. Введите логин и пароль.Затем перейдите в раздел “Магазин приложений”.С помощью приложений вы можете добавить в смарт-терминал полезные функции: подключить товароучетную систему, настроить прог...

Cмотреть видео

Cмотреть видео

HD 00:02:29

Change 2017: Какие приложения нужны клиентам

Перед нашей первой конференцией для разработчиков Change 2017 мы попросили трех предпринимателей рассказать о своих идеях и потребностях по автоматизации бизнеса. На самом деле, таких идей очень много - и благодаря магазину приложений ...

Cмотреть видео

Cмотреть видео

HD 00:00:43

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET

Практический курс по анализам смазочных материалов. Noria. AA Inlube. Анонс от компании Prostoev.NET.ТОИР. RCM _ Трехдневный основопологающий практический тренинг от корпорации Noria Co. (головной офис в США, . Noria Co. является мировым ...

Cмотреть видео

Cмотреть видео

HD 00:02:25

#на_вебинаре. RBM=RCM+анализ рисков. Логика решений RCM. Prostoev.net - Простоев.НЕТ

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования.

Cмотреть видео

Cмотреть видео

HD 00:04:06

Простоев.НЕТ - Семинар Анализ надежности технических систем. Базовые справочники, методики анализа -

- Информационно-образовательный проект в области надежности, технического обслуживания и ремонта технических систем и оборудования. Семинар 18 июня 2014 года, г. Москва ООО "Простоев.НЕТ" (499) 704-40-02,

Cмотреть видео

Cмотреть видео

HD 00:02:12

Простоев.НЕТ: анализ моделей ТОиР. Бенчмаркинг. RCM. Управление надежностью - видео

Тема сегодняшнего видео «Анализ моделей ТОиР. Бенчмаркинг. RCM». 00:15 Основа построения плана и дорожной карты – это анализ модели. Есть картинка, процессная пирамида, данные, то есть ее можно оценить и понять, какими вы хотите стать...

Cмотреть видео

Cмотреть видео

HD 01:29:58

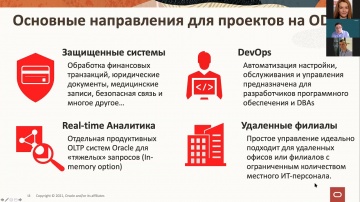

СУБД Oracle: опыт использования Oracle Database Appliance для консолидации СУБД Oracle и приложений

Эксперты Oracle Иларион Моторин и Дмитрий Палецкий рассказали о возможностях консолидации баз данных и приложений на простом в управлении и удобном в развертывании программно-аппаратном комплексе Oracle Database Appliance, а представители о...

Cмотреть видео

Cмотреть видео

HD 00:42:30

DATA MINER: Michal Buczko - Automated Security Scanning in Payment Card Industry

Software Testing & QA Conference -

Cмотреть видео

Cмотреть видео

HD 00:04:41

Check Point: 700 Appliance Setup | SMB Cyber Security

For more information: Watch our tutorial on how to setup our 700 Appliance, 's latest addition to the product family to protect small businesses against the latest cyber threats.

Cмотреть видео

Cмотреть видео

HD 00:06:01

Check Point: Advanced Cyber Security for 2018 - Cyber Security Demo

This video is a technical demonstration of what the cyber security architecture of the future is all about. For more information visit: Infinity is the first consolidated cyber security across networks, cloud and mobile. Unlike other so...

Cмотреть видео

Cмотреть видео

HD 00:22:35

Check Point: Architecting Consolidated Security with Infinity

Presenting The Good, The Bad and The Ugly. Where does your company’s architecture fit? Learn how to build the best Infinity architecture and chime into a live interview listening to those who have transformed Ugly into Good.

Cмотреть видео

Cмотреть видео

HD 00:01:25

Check Point: Advanced Cyber Security for 2018 | Infinity

Learn more at Introducing Infinity, the world’s most advanced cyber security and management architecture. Infinity consolidates security across network, cloud and mobile, keeping you secured from known and unknown threats, today and in ...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: 700 Series Appliances for Small Business - Product Video | SMB Cyber Security

As a small business, your focus is on building unique products, driving sales, and providing excellent service to your customers. Security is important but it seems like every week there is some new piece of software or equipment to prote...

Cмотреть видео

Cмотреть видео

HD 00:19:34

Check Point: Centralized Security Management Across the Enterprise

Managing security means having to deal with multiple point solutions. This is not only a challenge from an operations/TCO perspective, but also from a security standpoint (point solutions versus a consolidated approach will create security...

Cмотреть видео

Cмотреть видео

HD 00:34:55

Check Point: Gil Shwed Keynote: Stepping Up to Gen V of Cyber Security

Gil Shwed's keynote from CPX 2018 on the future of Cyber Security. Find out what Gen V Cyber Attacks are and how you can prevent the next Cyber Attack. For more information visit -

Cмотреть видео

Cмотреть видео

HD 00:01:55

Check Point: Optimizes Security with Gigamon’s Full Network Visibility

and Gigamon’s joint solution provides comprehensive network visibility, optimal performance and advanced threat prevention capabilities. For more information:

Cмотреть видео

Cмотреть видео

00:01:45

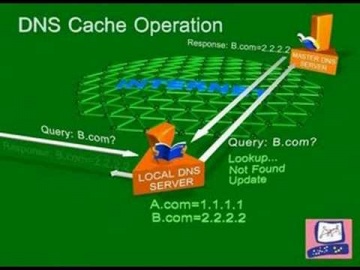

Check Point: DNS Cache Poisoning Attack | Internet Security

Software explains common DNS attacks. Learn More: DNS is the glue that holds the Internet, including web and e-mail together. A successful attack may severely impact the availability of an organization’s public facing web sites and e-mail...

Cмотреть видео

Cмотреть видео

HD 00:30:06

Check Point: SMB Security Unique Challenges

The Small and Medium Business market has the same security challenges as larger enterprises. What they don't have a lot of is time or money.

Cмотреть видео

Cмотреть видео