Айдеко: Быстрая настройка Ideco UTM → Похожие видео ролики , Страница 6

Видео, посвященный вопросам первоначальной настройки шлюза безопасности Ideco UTM. Настроить контентную фильтрцию, систему предотвращения вторжений, контроль приложений и авторизацию пользователей с помощью Active Directory никогда еще не было так просто и быстро.

Подробнее в видео...

Подробнее в видео...

00:03:14

Айдеко: Cказка про шамана, cтавшего водителем Деда Мороза

История о том, как добрый одинокий шаман с помощью волшебного бубна "Айдеко" научился летать на своей оленьей упряжке и помог Деду Морозу справиться с праздничным авралом - развезти несметное количество подарков. "Айдеко" желает вам вол...

Cмотреть видео

Cмотреть видео

00:55:15

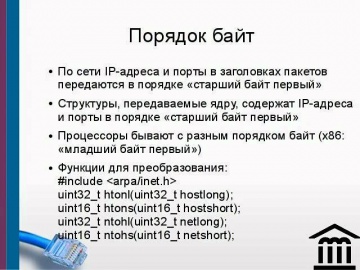

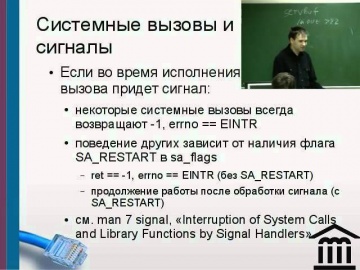

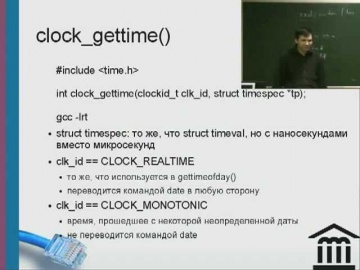

Айдеко: Курс «Сетевое программирование в UNIX». Первая лекция

Перечислены основные системные вызовы, который принимаются в сетевом программировании, прочитанного материала будет достаточно, чтобы написать ваш первый UDP-сервер и UDP-клиент.

Cмотреть видео

Cмотреть видео

00:31:10

Айдеко: Лекция 3. Proxy

В лекции рассказывает об «игрушечном» протоколе, на котором будет основан материал всего курса.

Cмотреть видео

Cмотреть видео

HD 00:48:59

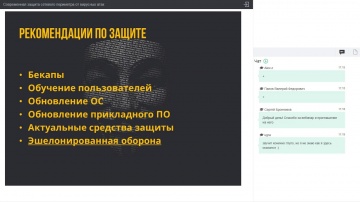

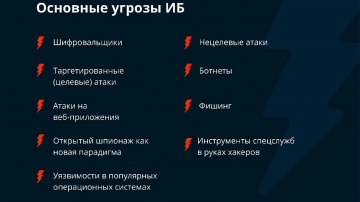

Айдеко: Современная защита сетевого периметра от вирусных атак

Приглашаем вас послушать запись вебинара, посвященный актуальным угрозам информационной безопасности. В связи с захлестнувшими мир вирусными атаками, становится очевидной необходимость усиления эшелонированной обороны от вирусных и таргетир...

Cмотреть видео

Cмотреть видео

00:39:54

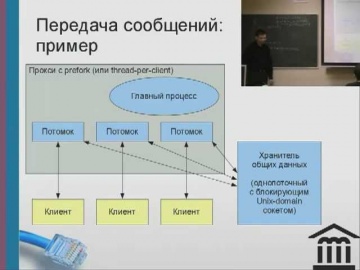

Айдеко: Лекция 2_MultipleProcesses

Лекция посвящена способам обработки нескольких клиентов в одном сетевом сервере. Использование более одного процесса можно организовать по-разному. Можно создавать процессы заранее (это модель prefork) или делать это по мере необходимости. ...

Cмотреть видео

Cмотреть видео

HD 00:52:23

Айдеко: Современная защита сетевого периметра от вирусных атак

На вебинаре мы рассказали, как можно усилить защиту периметра от широкого спектра угроз: фишинга, ботнетов, вирусов, шифровальщиков, DoS-атак, спама, атак на веб-приложения, нецелевых и таргетированных атак.Также были даны советы по выбору ...

Cмотреть видео

Cмотреть видео

HD 00:36:16

Айдеко: Как недорогие решения приводят к недешевым последствиям

По данным кибер-лабораторий компании Cisco и Symantec, ботнет VPNFilter в настоящее время захватил контроль над полумиллионном межсетевых экранов ведущих производителей роутеров: Mikrotik, D-link и TP-Link. На данный момент известно, что дл...

Cмотреть видео

Cмотреть видео

HD 00:59:38

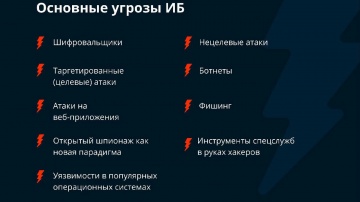

Айдеко: Информационная безопасность. Как быть на шаг впереди

На данном вебинаре мы рассматриваем актуальные угрозы информационной безопасности и возможные ответы на эти угрозы, в том числе требующие минимальных бюджетов.

Cмотреть видео

Cмотреть видео

HD 00:19:17

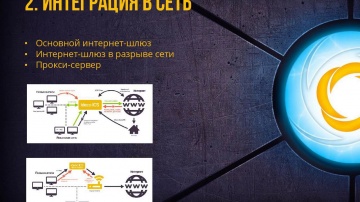

Айдеко: Создание интернет-шлюза: вид сверху.

Ведущий: Дмитрий Амиров, компания «Айдеко». Директор по маркетингу Конференция DUMP Екатеринбург 25.05.2012 Секция «Администрирование интерфейсов» Доклад представляет собой небольшой, но динамичный рассказ о том, как устроен процесс создан...

Cмотреть видео

Cмотреть видео

HD 00:51:51

Айдеко: Защита от шифровальщиков, криптомайнеров, ботнетов и других современных угроз

На вебинаре мы рассказали о средствах защиты от современных угроз информационной безопасности на сетевом периметре.

Cмотреть видео

Cмотреть видео

HD 00:16:47

Айдеко: Опыт модернизации интерфейса

Ведущий: Андрей Зотов, компания «Айдеко». Проектировщик интерфейсов. Конференция DUMP Екатеринбург 25.05.2012 Секция «Проектировка интерфейсов» В своем докладе Андрей Зотов рассказывает о модернизации интерфейса для интернет-шлюза Ideco IC...

Cмотреть видео

Cмотреть видео

00:00:34

Айдеко: Розыгрыш Xbox 1 Elite

Год подходит к концу, а значит, самое время подвести итоги нашей новогодней акции и провести розыгрыш призов! Мы разыграем 25 фирменных свитшотов и приставку Xbox 1 Elite.

Cмотреть видео

Cмотреть видео

HD 00:49:18

Айдеко: 10 популярных вопросов к службе технической поддержки

На этом вебинаре мы рассказали о десяти самых популярных вопросов к службе технической поддержки компании Айдеко о шлюзе безопасности Ideco ICS.

Cмотреть видео

Cмотреть видео

HD 00:14:41

Айдеко: Дизайн протоколов передачи данных. Часть 2.

Ведущий: Марк Коренберг, компания «Айдеко». Ведущий разработчик. Конференция DUMP Екатеринбург 25.05.2012 Секция «Только хардкор!» Доклад посвящен плюсам и минусам реализации различных сетевых протоколов поверх TСP. В докладе были рассмот...

Cмотреть видео

Cмотреть видео

HD 00:00:21

Айдеко: Решения компании Айдеко

Шлюз безопасности Ideco UTM, система высокоскоростной контентной фильтрации Ideco Selecta и решение для Wi-Fi Ideco Mesh.

Cмотреть видео

Cмотреть видео

HD 00:00:50

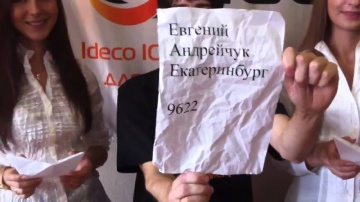

Айдеко: определяем обладателя круиза от #sysadm2011

Розыгрыш круиза в прямом эфире

Cмотреть видео

Cмотреть видео

HD 00:39:03

Айдеко: Доклад Евгения Макарова (Айдеко) на Dump-2014

Тема доклада - "VoIP. Проблемы внедрения и использования"

Cмотреть видео

Cмотреть видео

HD 00:00:22

Айдеко: Эдгар Карпенко - бэкстейдж #MAKETOGETHER

Видео по настройке наших продуктов: шлюза безопасности Ideco ICS, системы высокоскоростной контентной фильтрации Ideco Selecta, сервера VOIP-телефонии Ideco PBX.

Cмотреть видео

Cмотреть видео

HD 00:02:57

Айдеко: Новогодний розыгрыш подарков от компании "Айдеко"

В рамках КЛЁВой акции "Новогодняя рыбалка с "Айдеко"

Cмотреть видео

Cмотреть видео

HD 00:00:39

Айдеко: Поздравление с Новым годом от компании "Айдеко"!

Видео по настройке наших продуктов: шлюза безопасности Ideco ICS, системы высокоскоростной контентной фильтрации Ideco Selecta, сервера VOIP-телефонии Ideco PBX.

Cмотреть видео

Cмотреть видео

HD 00:00:56

Айдеко: Розыгрыш планшетников Apple iPad 2

Среди всех покупателей решений "Айдеко" в 2011 году были разыграны 5 планшетников Apple iPad 2.

Cмотреть видео

Cмотреть видео

00:03:12

Айдеко: Розыгрыш фирменных свитшотов

Год подходит к концу, а значит, самое время подвести итоги нашей новогодней акции и провести розыгрыш призов! Мы разыграем 25 фирменных свитшотов и приставку Xbox 1 Elite.

Cмотреть видео

Cмотреть видео

HD 00:34:21

Айдеко: Теория разбитых окон в информационной безопасности

Кибер-преступники создают огромные ботнеты для атак государственных структур и крупных корпораций. Но не ощущают себя в безопасности и небольшие компании. Кибер-атаки и вирусные эпидемии не признают государственных границ и способны легко п...

Cмотреть видео

Cмотреть видео