Код Безопасности: Применение шифрования по алгоритмам ГОСТ для защиты каналов связи → Похожие видео ролики , Страница 25

Ведущий: Павел Коростелев, руководитель отдела продвижения продуктов Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - В каких случаях финансовые организации обязаны обеспечивать защиту трафика с помощью российских алгоритмов? - Как минимизировать влияние средств шифрования на существующую инфраструктуру? - Какие вопросы необходимо задать поставщику средств шифрования для построен...

Подробнее в видео...

Подробнее в видео...

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 01:11:50

DevOps: Анализ исходного кода на безопасность // Демо-занятие курса «DevOps практики и инструменты»

На данном уроке мы рассмотрим различные типы анализа исходного кода (SAST/SCA/DAST/IAST/RASP) и поговорим об инструментах, позволяющих внедрить их в ваш CI/CD пайплайн. «DevOps практики и инструменты» - https://otus.pw/TCJU/ Преподавател...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:49:41

DevOps: Бесшовное внедрение практик безопасности в DevOps-конвейер / Андрей Иванов - видео

Приглашаем на Saint HighLoad 2023, которая пройдет 26 и 27 июня 2023 в Санкт-Петербурге! Программа, подробности и билеты по ссылке: http://bit.ly/3JZHEg2 -------- Saint HighLoad++ 2022 Презентация и тезисы: https://highload.ru/spb/2022/a...

Cмотреть видео

Cмотреть видео

HD 00:07:56

Блок-схемы для начинающих (Блок схемы алгоритмов) - видео

Аве Кодер! Есть мнение, что учиться программировать нужно именно с них. Понимание блок схем поможет в понимании алгоритмов выполнения программ и в целом благоприятно скажется на формировании необходимого для кодера мышления. #блоксхема #аве...

Cмотреть видео

Cмотреть видео

HD 00:59:20

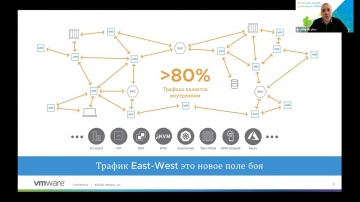

ЦОД: Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека Vmware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вир...

Cмотреть видео

Cмотреть видео

HD 00:21:44

Код Безопасности: Защита удаленного доступа с Континент TLS 2.5

Континент TLS - система обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ: https://www.securitycode.ru/products/kontinent-tls...

Cмотреть видео

Cмотреть видео

HD 00:31:36

Проектная ПРАКТИКА: Мастерская управления проектами ПМ СТАНДАРТ. Практика применения

Вебинар (и курс) будет полезен вам и вашим коллегам, если вы: Знакомы с теорией управления проектами, но хотели бы глубже прокачать свои практические навыки; Прошли нашу рекомендованную комплексную программу «РКП 1. Практикум управления п...

Cмотреть видео

Cмотреть видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 00:20:50

Актив: Применение устройств Рутокен в государственных организациях - видео

На вебинаре представлены ключевые сценарии использования токенов и смарт-карт линейки Рутокен ЭЦП 3.0 в государственных организациях: • организация защищенного удаленного рабочего места сотрудника гос. организации; • использование смарт-...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:08:23

Разработка iot: Модульный радиоконтроллер AuroraNode: кейсы применения и особенности построения сете

В этом видео менеджер по развитию IoT направления Aurora Evernet Александра Тюрликова расскажет о кейсах применения универсального модульного радиоконтроллера AuroraNode и особенностях построения сетей IoT с его участием (Инженерная за...

Cмотреть видео

Cмотреть видео

HD 00:25:00

Код ИБ: Информационная безопасность на предприятии - видео Полосатый ИНФОБЕЗ

Информационная безопасность на предприятии Евгений Полицковой, эксперт по ИБ #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об...

Cмотреть видео

Cмотреть видео

HD 00:11:15

Код ИБ: Безопасность инфраструктуры и защита от фишинг-атак - видео Полосатый ИНФОБЕЗ

Безопасность инфраструктуры и защита от фишинг-атак Станислав Погоржельский, Руководитель по технологической поддержке облачных и инфраструктурных решений, МегаФон #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир ...

Cмотреть видео

Cмотреть видео

HD 00:10:24

Разработка iot: Интернет вещей (IoT) и его применение в HVAC и промышленности - видео

В этом видео мы расскажем вам о захватывающих возможностях, которые предлагает Интернет вещей (IoT) в промышленных системах. Узнайте, как цифровые технологии трансформируют процессы управления и приводят к повышению эффективности и оптимиза...

Cмотреть видео

Cмотреть видео

HD 00:11:42

JsonTV: Создание системы защищенного обмена файлами между контурами безопасности - Secret Cloud Ente

Создание системы защищенного обмена файлами между контурами безопасности на основе решения Secret Cloud Enterprise Егор Изотов, Ведущий консультант по информационной безопасности, Secret Technologies. На CNews FORUM Кейсы ИТ-лидеры рассказ...

Cмотреть видео

Cмотреть видео

HD 00:06:27

Voximplant: Реализация сценария маскировки телефонного номера. Инструкция по применению. - видео

Как просто и быстро реализовать маскировку номеров при помощи облачного решения Voximplant Platform. Если хотите узнать больше – назначьте встречу с нашим специалистом – https://goo.su/Rv2M0:00 – Интро 0:27 – Описание кейса маскировки номе...

Cмотреть видео

Cмотреть видео

HD 00:19:38

Код ИБ: Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г - видео Полосатый ИН

Перспективы развития продуктов Кода Безопасности и краткие итоги 2022 г Александр Бархатов, Менеджер по продажам, Код Безопасности#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфор...

Cмотреть видео

Cмотреть видео

HD 00:50:43

Yandex.Cloud: В чём сходятся и где расходятся бумажная и практическая безопасность - видео

Что такое «бумажная» и «практическая» безопасность, почему ИБ-специалисты часто разделяют эти понятия, откуда берутся «бумажные» требования и всегда ли им следуют на практике? В чем специфика стандартов ИБ для облака? И успевают ли эти самы...

Cмотреть видео

Cмотреть видео

HD 00:10:36

InfoSoftNSK: Классификация затрат и её применение в 1С:ERP

Евгения Ворок, консультант по внедрению 1С партнёрской сети "ИнфоСофт", рассказывает про классификацию затрат в 1С:ERP

Cмотреть видео

Cмотреть видео

HD 00:19:31

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев, Security partner Тинькофф #codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

HD 00:13:09

Код ИБ: Опыт повышения осведомленности не ИТ-персонала по вопросам информационной безопасности - вид

Опыт повышения осведомленности не ИТ-персонала по вопросам информационной безопасности00:06 Статистика утечек информации 03:48 Обучение пользователей 10:45 Контроль сотрудников 12:37 Заключение

Cмотреть видео

Cмотреть видео

HD 01:04:31

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компан...

Cмотреть видео

Cмотреть видео

HD 01:22:44

Клуб 4CIO: Секция № 2 «Нейросети: практическое применение» — XVII Конгресс «Подмосковные вечера»

Нейросети сегодня активно применяют в банковской сфере, здравоохранении, производстве, сельском хозяйстве, машиностроении и во многих других сферах. Благодаря технологиям ИИ бизнес может существенно оптимизировать время ...

Cмотреть видео

Cмотреть видео

HD 00:11:26

J: ВСЯ СЛОЖНОСТЬ АЛГОРИТМОВ ЗА 11 МИНУТ | ОСНОВЫ ПРОГРАММИРОВАНИЯ - видео

Онлайн-буткемп «Junior-аналитик с нуля за 10 недель»: https://go.skillfactory.ru/JD4LkA По промокоду ALEKOS скидка 45% Оценка сложности алгоритмов за 11 минут. Подписывайся в соц. сетях: Телеграм - https://t.me/Alek_OS ВК - https://vk.com...

Cмотреть видео

Cмотреть видео

HD 01:16:31

ГИС: Геоинформационные системы (ГИС): технологии, сферы применения и инструменты разработки - видео

Гость. Сергей Тюпанов. Ведущий консультант по ГИС в ООО «ИТ Профессиональные Решения».Содержание выпуска — Что такое геоинформационные системы и для чего они нужны. Какие из них мы используем ежедневно. — Первые ГИС появились в...

Cмотреть видео

Cмотреть видео

HD 00:54:45

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компаний. Се...

Cмотреть видео

Cмотреть видео

HD 01:00:26

КРОК: Облака и безопасность: дружба против киберугроз | Откровенно об ИТ-инфраструктуре. Выпуск №8

Миграция ИТ-инфраструктуры и критически важных бизнес-приложений в облако становится мейнстримом. На видеоподкасте обсудили тенденции, подходы и технологии защиты облачных инфраструктур. Ведущий Сергей Зинкевич Директор по развитию биз...

Cмотреть видео

Cмотреть видео

HD 00:12:38

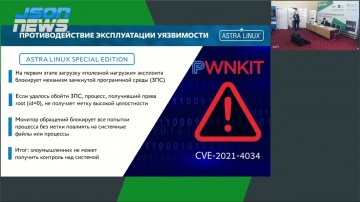

JsonTV: Применение средств защиты Astra Linux Special Edition при выявлении уязвимостей нулевого дня

Роман Мылицын, начальник отдела перспективных исследований и специальных проектов ГК Astra Linux Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области о...

Cмотреть видео

Cмотреть видео

HD 01:44:52

DevOps: Открытие Тренировок по алгоритмам, ML и DevOps - видео

Тренировки по алгоритмам - это занятия, на которых изучаются различные алгоритмы и методы решения задач. ML (Machine Learning) - это направление в искусственном интеллекте, которое занимается разработкой методов обучения алгоритмов. DevO...

Cмотреть видео

Cмотреть видео