Код Безопасности: Применение шифрования по алгоритмам ГОСТ для защиты каналов связи → Похожие видео ролики , Страница 2

Ведущий: Павел Коростелев, руководитель отдела продвижения продуктов Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - В каких случаях финансовые организации обязаны обеспечивать защиту трафика с помощью российских алгоритмов? - Как минимизировать влияние средств шифрования на существующую инфраструктуру? - Какие вопросы необходимо задать поставщику средств шифрования для построен...

Подробнее в видео...

Подробнее в видео...

HD 01:06:17

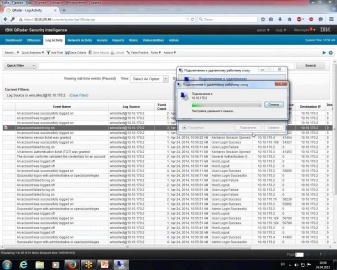

Вебинар "SIEM - архитектура решений, примеры практического применения IBM QRadar" 24.04.2015

HD 00:31:46

Вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30

Видио вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30.

Cмотреть видео

Cмотреть видео

HD 00:08:27

Инновационные подходы в аутсорсинге, практика применения

Совместное выступление И.Семеновой и О.Крауса на 21-ом заседании бизнес-клуба "АСТРА" 8 декабря 2014 г.

Cмотреть видео

Cмотреть видео

00:00:41

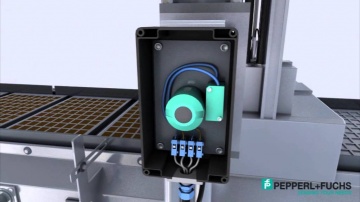

Pepperl+Fuchs: Индуктивный варианты применения

Компания Pepperl+Fuchs разрабатывает, производит и поставляет электронные датчики и компоненты для мирового рынка автоматизации промышленного производства. Технологическое новаторство, стабильное качество и непрерывное расширение номенклату...

Cмотреть видео

Cмотреть видео

HD 01:14:52

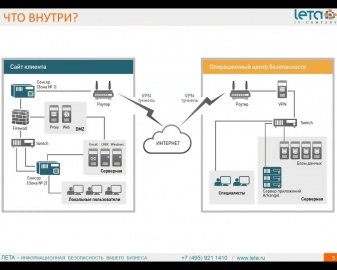

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 00:03:04

54-ФЗ, 171-ФЗ. Новый порядок применения ККТ в г. Челябинск

Семинар компании Первый БИТ Челябинск по 54-ФЗ от 28.02.17. Изменения 54-ФЗ, 171-ФЗ. Новый порядок применения контрольно-кассовой техники в 2017 году

Cмотреть видео

Cмотреть видео

HD 00:28:01

INFOSTART EVENT 2017. Первый БИТ о применении технологии SCRUM на ERP-проекте.

Видео с выступления Первого БИТа на INFOSTART EVENT 2017. Глеб Стальной, руководитель практики автоматизации производства, рассказывает о внедрении корпоративной информационной системы на базе «1С:ERP Управление предприятием 2» с применение...

Cмотреть видео

Cмотреть видео

HD 00:15:07

Применение технологий Intergraph на завершающем этапе ЖЦ энергоблоков

Об опыте применения технологий Intergraph на завершающем этапе ЖЦ – стадии вывода из эксплуатации – энергоблоков 1,2 Смоленской атомной электростанции в рамках деловой программы конференции «Intergraph PP&M Россия и СНГ 2016» рассказал ...

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:03:55

BIM-технология: практическое применение

BIM-технология: практическое применение

Cмотреть видео

Cмотреть видео

HD 00:01:31

Направление информационной безопасности

Направление информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 01:23:38

DNN/SNN | Лекция 4: Улучшение сходимости алгоритма обучения нейронных сетей

Автор: Максим Кретов Доклад Максима Кретова "Улучшение сходимости алгоритма обучения нейронных сетей" был озвучен в 2016 году в рамках курса "Cовременные подходы в машинном обучении: применение нейронных сетей, введение в обучение с подкре...

Cмотреть видео

Cмотреть видео

HD 01:09:46

Больше, чем антивирус: шифрование как инструмент защиты ценных данных

Узнайте о том, как важно использовать дополнительные инструменты для защиты вашего предприятия, такие как средства шифрования, которые позволяют защитить ценные данные от целевых вредоносных атак, а также обеспечить их сохранность в случае ...

Cмотреть видео

Cмотреть видео

HD 00:18:52

Современные тренды в области мониторинга и обеспечения экономической и производственной безопасности

Автор: Юрий Бондарь Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опас...

Cмотреть видео

Cмотреть видео

HD 00:05:30

10 важнейших инцидентов IT-безопасности 2013 года — мнение эксперта

Некоторые события 2013 года стали поистине сенсационными. Они заставили нас по-новому посмотреть на то, как мы теперь используем интернет и с какими видами рисков нам приходится сталкиваться. Полный текст отчета доступен здесь: Официаль...

Cмотреть видео

Cмотреть видео

HD 00:14:05

Управление безопасностью критической инфраструктуры

Автор: Екатерина Рудина Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

Удобство и безопасность в одном решении - Advanced Authentication

Advanced Authentication – улучшение удобства использования для легитимных пользователей, сокращение издержек на предоставление услуги дополнительного фактора аутентификации и обнаружение кражи учетной записи на ранней стадии.

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 00:40:09

Правила применения кассовой техники с 2016 года

Запись вебинара "Правила применения кассовой техники с 2016 года". На вебинаре эксперты сервиса МойСклад и компании АТОЛ ответили на самые важные вопросы, связанные с изменением законодательства: - Нужно ли срочно переоснащать место касси...

Cмотреть видео

Cмотреть видео

00:17:50

Naumen: Обзор применения решений в разных проектах и отраслях. Выступление Алексея Садовского на кон

Выступление на конференции «Многофункциональные контакт-центры для розничного бизнеса» 18 сентября 2012 г. Спикер: Садовский Алексей Обзор применения решений в других проектах и отраслях • Банки • Телекомы • Государственный сектор • Аутсо...

Cмотреть видео

Cмотреть видео

HD 00:25:00

ELMA: Почему роботы не работают? Реальная область применения RPA в управлении бизнес-процессами - в

Алексей Трефилов выступил на онлайн-конференции CNews «Перспективы BPM: от роботизации к цифровым сотрудникам». Таймкод: 0:00 Приветствие. 0:42 О компании ELMA 2:22 Технология RPA 4:25 Точки потери эффективности 6:31 Причины использован...

Cмотреть видео

Cмотреть видео

HD 00:02:03

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремон...

Cмотреть видео

Cмотреть видео

HD 00:05:19

Почему стандарт ISO (ИСО) 55001-2014 не имеет широкого применения в России? ТОиР. RCM - Простоев.НЕТ

Спрашивает Андрей Ш.: «Почему стандарт ISO 55001-2014 не имеет широкого применения в России, что этому препятствует?»Отвечает Дмитрий Скворцов, директор по развитию ООО «Простоев.НЕТ»: 0:25 Почему стандарты ISO 55 000 не имеют широкого прим...

Cмотреть видео

Cмотреть видео

HD 00:07:03

IBS: Игорь Ведёхин на бизнес-бранче Код Безопасности ИД Коммерсантъ

Компания решает сложные задачи в сфере стратегического развития ИТ-ресурсов организации и повышения эффективности процессов, а также оказывает услуги в области создания систем управления, управления данными и аналитики, системной интегра...

Cмотреть видео

Cмотреть видео

HD 00:42:44

Код Безопасности: Разрушение мифов о vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео