Код Безопасности: Расследование компьютерных инцидентов - "Школа Кода Безопасности 2020" → Похожие видео ролики , Страница 41

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем о расследовании компьютерных инцидентов, о методологии и основных подходах к определению затрат в области информационной безопасности, а также об основах работы сетевых узлов Континент при построении VPN – сетей.

Подробнее в видео...

Подробнее в видео...

HD 00:37:46

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

HD 01:41:42

Код ИБ: Как безопасно использовать личные устройства и мессенджеры сотрудников - видео Полосатый ИНФ

Сегодня все настолько привыкли к мессенджерам, что даже обсуждение голосом или отправку по электронной почте предпочитают, для оперативности, заменять на сообщения в Телеграме или, например в WatsApp или Viber. При этом образуется самая н...

Cмотреть видео

Cмотреть видео

HD 00:45:18

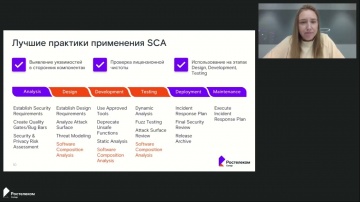

SCAнируем open source: как безопасно использовать сторонние библиотеки

Больше 70% кода приложений разработчики не пишут сами, а берут из общедоступных библиотек. Поскольку неизвестно, кто писал этот код, то нет уверенности, что в нем отсутствуют уязвимости. При этом широко распространены случаи, когда злоумышл...

Cмотреть видео

Cмотреть видео

HD 00:16:25

Цифровизация: А. Швабауэр об оцифровке школы. Форум Лиги безопасного Интернета. 28.04.23 - видео

Вчера прошёл фантастический по содержательности круглый стол о цифровизации образования на Форуме Лиги безопасного интернета.Оцифровку школы разнесли в пух и прах специалисты как из школьной, так и из вузовской сферы. Оголтелая цифровизация...

Cмотреть видео

Cмотреть видео

HD 00:01:24

Yandex.Cloud: Супергерой, фея и большой компьютер. Что дети сотрудников Yandex Cloud говорят про раб

Жизнь вокруг нас определяют технологии. То, как мы сегодня работаем, делаем покупки, общаемся друг с другом и путешествуем — во многом результат работы программистов и инженеров. Невозможно создать что-то большое и сложное в одиночестве...

Cмотреть видео

Cмотреть видео

HD 00:00:17

КРОК: CROC NETWORK. Be special. Онлайн-митап по компьютерному зрению. 8 июля в 19:00

Ведущие специалисты компаний КРОК и МТС расскажут о методах решения популярных проблем области Сomputer Vision и Machine Learning. https://crocedu.timepad.ru/event/1339663/ ❗ 8 июля в 19:00

Cмотреть видео

Cмотреть видео

HD 00:02:27

ГИГАНТ – Компьютерные системы: Новые возможности для сельских школ

Компания ГИГАНТ участвует в проекте "Точка Роста" и предлагает современное оборудование для учебного процесса в Оптушанской СОШ Орловского м.о.

Cмотреть видео

Cмотреть видео

HD 00:02:51

NAUMEN: Кейс 2. Обработка события и анализ причин инцидента - видео

Кейс 2. Обработка события и анализ причин инцидентаУправление ИТ и сервисным обслуживанием Naumen Service Desk Технический учет ИКТ инфраструктуры Naumen Inventory Учет и управление программными активами Naumen Software Asset Management (SA...

Cмотреть видео

Cмотреть видео

HD 00:16:57

Код ИБ: Выявление киберугроз и реагирование на инциденты ИБ - видео Полосатый ИНФОБЕЗ

Выявление киберугроз и реагирование на инциденты ИБ Даниил Вылегжанин, Менеджер по техническому сопровождению продаж, RuSIEM #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационно...

Cмотреть видео

Cмотреть видео

HD 00:36:21

Yandex.Cloud: Как выстроить пайплайн безопасной разработки в Yandex Cloud - видео

Провели вебинар о безопасной разработке и развёртывании приложений в Yandex Cloud. Рассказали, что нового появилось в наших сервисах безопасности, и показали, как выстроить безопасный пайплайн в облаке. О чём говорили: - как в несколько кл...

Cмотреть видео

Cмотреть видео

HD 00:06:12

Разработка 1С: Работа с 1C на двух и более компьютерах - видео

www.1c-uroki.ru В рамках данного урока мы подробно рассмотрим как можно работать с одной информационной базой с различных компьютеров, расположенных в разных географических местах. По использованию криптографии информация размещена на нашем...

Cмотреть видео

Cмотреть видео

HD 01:50:31

Код ИБ: Безопасная среда | Расследование киберинцидентов - видео Полосатый ИНФОБЕЗ

Как бы компании не защищались от угроз, риск киберинцидента всегда существует. Поэтому крайне важно выстраивать не только надежную защиту, но и продумывать сценарии реагирования на различные типы инцидентов. Вопросы для обсуждения: 1) Ка...

Cмотреть видео

Cмотреть видео

00:00:17

C#: Построение двухточечной перспективной проекции трёхмерных фигур. Программа C#. Компьютерная граф

Компьютерная графика. Программа на Visual C# .NET Построение двухточечной перспективной проекции трёхмерных фигур. Разработать программу на C#, осуществляющую построение двухточечной перспективной проекции трехмерных фигур (тетраэдр, гекс...

Cмотреть видео

Cмотреть видео

HD 01:12:38

Квантовый компьютер: только 3% людей это понимают - видео

Сегодня будет очень интересно, но очень сложно, ведь речь пойдет о квантовых компьютерах. Будем говорить о том, что такое кубит? Что такое состояние неопределенности и квантовой запутанности? Увидим и покажем настоящий квантовый компьютер в...

Cмотреть видео

Cмотреть видео

HD 00:39:26

СёрчИнформ: Методология выявления типовых инцидентов с помощью DLP - видео

Компании постоянно теряют данные, вне зависимости от сферы деятельности или величины. Ситуацию можно исправить, если грамотно выстроить ИБ-защиту и исключить типовые инциденты. Руководитель отдела ИБ «СёрчИнформ» Алексей Дрозд разобрал, как...

Cмотреть видео

Cмотреть видео

HD 00:16:56

RPA: Power Automate Desktop - полная автоматизация работы на компьютере (без программирования) - вид

Этим видео я открываю новую рубрику про Low-Code-технологии. За этим хитрым термином скрывается довольно простая суть. А состоит она в следующем: применяя Low-Code-технологии можно быстро писать программы без знания … языков программирован...

Cмотреть видео

Cмотреть видео

HD 00:27:00

СёрчИнформ: Будни ИБ специалиста: инциденты из практики - видео

Директор по операционному обеспечению информационно безопасности АО СК СОГАЗ Иван Шубин поделился практикой предотвращения ИБ-инцидентов.00:00 – будни специалиста по ИБ 01:12 – как предотвратить корпоративное мошенничество? 03:56 – как защи...

Cмотреть видео

Cмотреть видео

HD 00:25:56

Код ИБ: Статистика и практика инцидентов ИБ - видео Полосатый ИНФОБЕЗ

Статистика и практика инцидентов ИБ Борис Осепов, Старший инженер предпродажной поддержки, Лаборатория Касперского#codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопас...

Cмотреть видео

Cмотреть видео

HD 00:15:09

Код ИБ: Выявление киберугроз и реагирование на инциденты ИБ - видео Полосатый ИНФОБЕЗ

Выявление киберугроз и реагирование на инциденты ИБ Денис Чихачев, Менеджер по работе с ключевыми заказчиками, RuSIEMКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасност...

Cмотреть видео

Cмотреть видео

HD 00:09:15

СКБ Контур: Как установить электронную подпись на компьютер

Веб-диск для установки сертификатов: Сервис для подписания файлов Контур.Крипто: Купить электронную подпись в УЦ Контура: Таймлайн: 00:21 Браузеры для работы с ЭП 01:08 Настройка компьютера 02:39 Виды лицензий КриптоПро 04:31 Где и как п...

Cмотреть видео

Cмотреть видео

HD 00:13:45

Код ИБ: Выявление киберугроз и реагирование на инциденты ИБ - видео Полосатый ИНФОБЕЗ

Выявление киберугроз и реагирование на инциденты ИБ ДЕНИС ЧИХАЧЕВ, Менеджер по работе с ключевыми заказчиками, RuSIEM _______ КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопа...

Cмотреть видео

Cмотреть видео

HD 00:37:00

LanDocs LANIT: Стоит ли перейти на КЭДО, если рабочее место сотрудника не за компьютером?

Вы узнаете, как спланировать переход на кадровый электронный документооборот и учесть требования к функциональности решения. В этом вебинаре вы получите ответы на актуальные вопросы:- Нормативно-правовое регулирование КЭДО. - Преимущества п...

Cмотреть видео

Cмотреть видео

HD 01:02:02

ДиалогНаука: ВЕБИНАР: СИНОНИКС – СВЕЖИЙ ВЗГЛЯД НА БЕЗОПАСНОЕ ОБЪЕДИНЕНИЕ СЕТЕЙ

На вебинаре компания АйТи Бастион рассказала о возможностях и преимуществах своей новинки, продемонстрировав принцип её работы и потенциальные сценарии использования. Синоникс – цифровой шлюз безопасной передачи данных и файлов между изоли...

Cмотреть видео

Cмотреть видео

HD 01:22:56

Аладдин Р.Д.: Инфраструктура доверия. Ключевые компоненты безопасной ИТ инфраструктуры

Запись лекции Сергея Груздева по безопасной ИТ-инфраструктуре для студентов, сотрудников и преподавателей РАНХиГС - для тех, кто изучает направление "Цифровизация"

Cмотреть видео

Cмотреть видео

HD 01:21:16

КРОК: Карьера в Linux: от домашнего компьютера до промышленных серверов

На связи CROC Cloud Services. Приглашаем на неформальную беседу о карьерном пути Linux-специалиста.20 марта в 18:00 поговорим: — как ускорить прогресс в изучении Linux — с чем откликаться на вакансию — какие вопросы задают...

Cмотреть видео

Cмотреть видео

HD 01:26:08

Kaspersky Tech:Сезон киберохоты: аналитика инцидентов за 2023 год

Из года в год мы сталкиваемся с тем, что угрозы в киберпространстве становятся все более сложными, поверхность атаки расширяется, а требования к средствам защиты информации возрастают. В таких непростых условиях особенно важно иметь полное ...

Cмотреть видео

Cмотреть видео