Docsvision: Методы разграничения доступа к данным в Docsvision → Похожие видео ролики , Страница 7

Сегодня любая компания хранит множество информации: анкеты сотрудников, бухгалтерскую документацию, клиентскую базу, внутренние документы и многое другое. Поэтому вопрос «Как обеспечить безопасность хранения информации и доступа к ней?» является актуальным для большинства компаний. А безопасность информационной системы – одним из важнейших критериев её выбора. Из этого видео вы узнаете о том, почему Docsvision является системой, удовлетворяющей всем требованиям безопасности данных. Подробно расскажем, как в платформе реализована уникальная гибкая система ролевой безопасности и как на...

Подробнее в видео...

Подробнее в видео...

HD 01:13:30

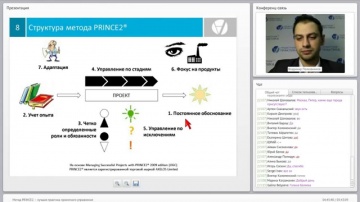

Проектная ПРАКТИКА: Метод PRINCE2 ® – лучшая практика проектного управления

Запись вебинара серии "Проектных вторников " по PRINCE2 ® от 30 января 2015

Cмотреть видео

Cмотреть видео

HD 00:03:25

Layta: D-Link DAP-2660 - Точка доступа беспроводная с поддержкой PoE D-Link DAP-2660/RU/A1A/PC

Обзор точки доступа D-Link DAP-2660. Ссылка на точку доступа:

Cмотреть видео

Cмотреть видео

HD 00:05:42

Простоев.НЕТ: Стратегии и методы ТОиР. RCM. Управление надежностью.

Стратегии и методы ТОиР. RCM. Управление надежностью.Техническое обслуживание и ремонт. Надежность оборудования. Ремонт станков. Станок ЧПУ Мы информационно-образовательный проект по вопросам организации управления процессами поддержания ...

Cмотреть видео

Cмотреть видео

HD 00:34:15

Код Безопасности: Защита удаленного доступа с помощью «Континент TLS» 2.0: новые возможности

Континент TLS VPN - cистема обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующ...

Cмотреть видео

Cмотреть видео

HD 00:11:17

JsonTV: Олег Залунин. ФСБ России: Применение криптографических методов защиты информации на предприя

Выступление Олега Залунина, начальника управления Центра ФСБ России, на VII форуме «Информационные технологии на службе оборонно-промышленного комплекса России». VII форум «Информационные технологии на службе оборонно-промышленного комплек...

Cмотреть видео

Cмотреть видео

HD 00:01:44

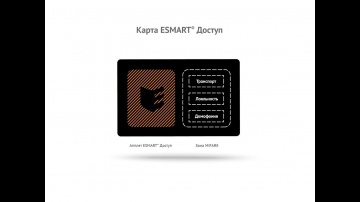

ISBC Group: Технология ESMART Доступ

ESMART® Доступ – новая технология защищенного доступа, разработана с использованием многолетнего опыта и компетенций специалистов департамента Информационной безопасности Группы Компаний ISBC. Заняла 1 место в конкурсе «Лучший инноваци...

Cмотреть видео

Cмотреть видео

HD 00:18:29

JsonTV: Воеводин Владислав. «МИЭТ»: Проблема методического обеспечения аудита ИБ АСУ ТП

Выступление Воеводина Владислава Александровича, доцента кафедры «Информационная безопасность» Национального исследовательского университета «МИЭТ», на тему - «Проблема методического обеспечения аудита информационной безопасности АСУ ТП» в ...

Cмотреть видео

Cмотреть видео

HD 00:11:26

JsonTV: ИТвАПК. Михаил Платонов. PepsiCo: Использование инновационных методов распознавания изображе

Выступление Михаила Платонова, Старшего ИТ-директора PepsiCo в России, Украине и СНГ на конференции «Информационные технологии на службе агропромышленного комплекса России», на тему «Использование инновационных методов распознавания изображ...

Cмотреть видео

Cмотреть видео

HD 00:04:08

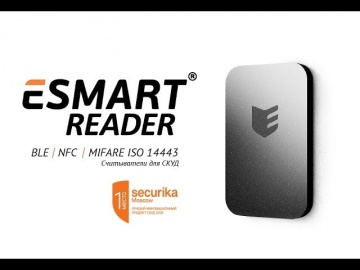

ISBC Group: ESMART Доступ - технология защищенного доступа

ESMART® Доступ – новая технология защищенного доступа, разработана с использованием многолетнего опыта и компетенций специалистов департамента Информационной безопасности Группы Компаний ISBC. Заняла 1 место в конкурсе «Лучший инновационны...

Cмотреть видео

Cмотреть видео

HD 00:01:12

ISBC Group: Мобильное приложение ESMART Доступ

Расширяет возможности СКУД. 1. Идентификатором доступа становится мобильный телефон. 2. Режим "Свободные руки", дальность до 10 м 3. Расстояние срабатывания можно настроить.

Cмотреть видео

Cмотреть видео

HD 00:02:09

Naumen: Naumen Service Desk: управление доступом и подключение услуг

Компания NAUMEN провела вебинар, посвященный кейсам по управлению доступом (Access Management) в рамках подключения услуг и управлению заказами (Order Management). Как ускорить подключение услуг для новых сотрудников. Известно, что при под...

Cмотреть видео

Cмотреть видео

HD 00:02:06

Простой бизнес: Доступ к проекту

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео

HD 00:01:05

СКБ Контур: ЯБ2018 Доступное Дзюдо

Я, председатель Краснодарской краевой общественной организации инвалидов "ВОСХОЖДЕНИЕ" Аслаханов Беслан Аликович, сам являюсь инвалидом ДЦП с детства. ККООИ "ВОСХОЖДЕНИЕ" занимается содействием в получении образования и трудоустройством ин...

Cмотреть видео

Cмотреть видео

HD 00:47:23

Код Безопасности: Средства защиты удаленного доступа

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 00:15:08

JsonTV: Антон Леднев, МГТУ «СТАНКИН»: Номенклатуры доступных материалов для АП пока еще не хватает

«Большие корпорации уже активно применяют аддитивные технологии на своем производстве. Хотя, конечно, пока еще есть некоторые вопросы стандартизации и сертификации. Сейчас речь идет об удешевлении процесса и получении новых материалов. Так ...

Cмотреть видео

Cмотреть видео

HD 00:00:27

Простой бизнес: Как открыть доступ сотрудникам к звонкам?

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео

HD 01:04:01

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ИБ. СОЗДАНИЕ ЭФФЕКТИВНЫХ МЕТОДОВ ВЫЯВЛЕНИЯ ИНЦИДЕНТОВ И

В рамках этого видео мы рассказываем о подходе к управлению инцидентами, построенном на классической модели P-D-C-A, рассмотрим важность управления уязвимостями и угрозами информационной безопасности для эффективного управления инцидентами,...

Cмотреть видео

Cмотреть видео

HD 00:44:51

GroupIB: Дмитрий Волков - Эволюция методов защиты: тенденции и технологическое развитие Group-IB

Дмитрий Волков, Технический директор, сооснователь Group-IB Доклад "Эволюция методов защиты: тенденции и технологическое развитие Group-IB"

Cмотреть видео

Cмотреть видео

HD 00:07:39

Softline: Paessler PRTG - доступно о сложном

PRTG Network Monitor отслеживает работу всех систем, устройств, приложений и трафика вашей IT-инфраструктуры. Узнайте больше об этом решении от тех, кто его создает!

Cмотреть видео

Cмотреть видео

HD 00:19:52

JsonTV: Павел Мамченков, «МегаФон»: Обеспечение доступности спектра 3,4-3,8 ГГц для 5G

Выступление Павла Мамченкова, Руководителя по радиочастотному обеспечению «МегаФон», в рамках конференции GSMA Mobile 360 – Россия & СНГ 2018. Проблемы поиска доступного спектра для 5G и совмещения с земными станциями спутниковой связи. «Д...

Cмотреть видео

Cмотреть видео

HD 00:01:32

#моИТвои: / Как построить проектный офис? Методологии Agile и Waterfall? Стартапы, Lean в тизере 1.

/ Как построить проектное управление? Сколько зарабатывает руководитель проекта? Идеальный проектный офис. Методологии внедрения по Agile и Waterfall. В релизе 1.2. Андрей Малахов расскажет о wylsacom, Бобровникове и Черняке. О крутых старт...

Cмотреть видео

Cмотреть видео

HD 00:02:57

Простоев.НЕТ: Базовые определения. Краткие описания методов анализа. Объект анализа. ТОиР. RCM.

Базовые определения. Краткие описания методов анализа. Объект анализа . Данные по надежности систем и оборудования. Мастер-класс по структурированию информации для анализа. ТОиР. RCM. Управление надежностью.Техническое обслуживание и ремон...

Cмотреть видео

Cмотреть видео

HD 00:28:15

CSoft: Доклад «Методы управления производством с использованием цифровых двойников» - видео - SOLIDW

В рамках технической сессии онлайн-форума «SOLIDWORKS 2022» с докладом «Современные методы управления производством с использованием цифровых двойников производства, созданных на базе технологий SOLIDWORKS» выступил Борис Бабушкин, директор...

Cмотреть видео

Cмотреть видео

HD 00:12:35

C#: C# параметры метода и модификаторы. Урок 11 - видео

00:00 Начало 01:17 Модификатор out 03:28 Модификатор ref 04:20 Возвращаемые ссылочные значения 06:00 Модификатор params 07:17 Необязательные параметры метода 09:00 Именованные параметры метода 10:04 Перегрузка методов #ityoutubersru

Cмотреть видео

Cмотреть видео

HD 00:38:03

SkladcomTV: АВТОМАТИЗАЦИЯ СКЛАДА. МЕТОДОЛОГИЯ ВЫБОРА СИСТЕМЫ СКЛАДСКОГО УЧЕТА WMS.

С Дмитрием ПЕРОВЫМ, независимым экспертом в проектах по внедрению WMS-систем, мы обсудили методологию выбору IT-поставщика по внедрению системы складского учета, а также порядок составления Технического задания и проведения тендера.

Cмотреть видео

Cмотреть видео

HD 00:03:33

Softline: Softline развернула инфраструктуру удаленного доступа к бизнес-приложениям МТС

Softline развернула инфраструктуру удаленного доступа к бизнес-приложениям МТС на базе терминальных технологий Citrix. Подробнее о решении http://services.softline.ru/projects/mts

Cмотреть видео

Cмотреть видео

HD 00:02:39

Код Безопасности: Установка соединения между удаленным АРМ пользователя и сервером доступа

Сервер доступа «Континент»: аппаратно-программный комплекс для обеспечения защищенного подключения удаленных мобильных пользователей, использующих программный VPN-клиент СКЗИ «Континент-АП»

Cмотреть видео

Cмотреть видео

HD 00:05:35

Код Безопасности: Добавление удаленных пользователей в ПУ Сервера Доступа АПКШ Континент

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ

Cмотреть видео

Cмотреть видео

HD 00:10:05

Код Безопасности: Настройка доступа пользователей по уровням конфиденциальности в vGate

vGate - сертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V

Cмотреть видео

Cмотреть видео

HD 00:30:53

КРОК: Управление идентификационными данными и доступом - современные реалии

25 апреля 2013 г. Доклад «Управление идентификационными данными и доступом - современные реалии» Заикин Андрей, эксперт направления информационной безопасности

Cмотреть видео

Cмотреть видео