Код Безопасности: Моделирование угроз ИБ. Как подойти к задаче? → Похожие видео ролики , Страница 4

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - Что ожидать от новых методических рекомендаций ФСТЭК по моделированию угроз? - Как связать технические угрозы и бизнес-риски? - Как систематизировать технические угрозы?

Подробнее в видео...

Подробнее в видео...

HD 00:45:05

Код Безопасности: Особенности перехода на юридически значимое электронное взаимодействие

Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Как осуществить переход на юридически значимое взаимодействие по электронным каналам и как к этому подготовиться? - Как...

Cмотреть видео

Cмотреть видео

HD 00:34:15

Код Безопасности: Защита удаленного доступа с помощью «Континент TLS» 2.0: новые возможности

Континент TLS VPN - cистема обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующ...

Cмотреть видео

Cмотреть видео

HD 01:25:44

Код Безопасности: Подготовка учебных стендов "Кода Безопасности"

Подготовка учебных стендов "Кода Безопасности" с использованием средств виртуализации и физических сетевых устройств

Cмотреть видео

Cмотреть видео

HD 00:45:52

Код Безопасности: Защита компьютеров под Linux с помощью Secret Net LSP

Secret Net LSP - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства Linux В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Есть ли необходимость использования нал...

Cмотреть видео

Cмотреть видео

HD 01:20:33

Код Безопасности: АПКШ «Континент» 3.9 - быстрее, удобнее, безопаснее!

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Какие факторы влияют на развитие сре...

Cмотреть видео

Cмотреть видео

HD 00:56:59

Код Безопасности: Миграция с Secret Net на Secret Net Studio: этапы и специализированные инструменты

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования Ведущий: Павел Петров, менеджер по продукту Вебинар будет интересен спец...

Cмотреть видео

Cмотреть видео

HD 00:31:53

Код Безопасности: vGate 4.0. Обзорный вебинар по новой версии

vGate - cертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V: Ведущий: Денис Полянский, менеджер по продукту компании «Код Безопасности» Вебинар будет интересен специалистам по информацио...

Cмотреть видео

Cмотреть видео

HD 00:43:56

КРОК: Безопасность IoT-устройств в разумном городе

Эксперты по информационной безопасности КРОК Павел Луцик и Дмитрий Березин в эфире радио Медиаметрикс рассказали об аспектах безопасности IoT-устройств как для компаний, так и для среднестатического пользователя.

Cмотреть видео

Cмотреть видео

HD 00:26:33

JsonTV: ТБ Форум 2018. Алексей Лукацкий, Cisco: Обеспечение безопасности КИИ в зарубежных странах

В большинстве стран требования по ИБ КИИ носят преимущественно добровольный характер с постепенным сдвигом в сторону обязательности. Категорирование объектов КИИ обычно осуществляется государством, а не субъектами. Алексей Лукацкий, Бизне...

Cмотреть видео

Cмотреть видео

HD 00:04:31

JsonTV: Антон Шипулин, Лаборатория Касперского: Мы занимаемся проблематикой угроз АСУ ТП с 2010 года

Интервью с Антоном Шипулиным, менеджером по развитию решений по безопасности критической инфраструктуры Лаборатории Касперского, в рамках шестой конференции «Информационная безопасность АСУ ТП критически важных объектов». Организатором конф...

Cмотреть видео

Cмотреть видео

HD 00:09:57

Ramex CRM: Блок задачи

00:56 Задачи , поставленные автоматически 02:15 Где мы видим поставленные задачи 03:00 Работа с "Историей действий" при работе с задачами 05:20 Кто и где видит поставленные задачи. 05:55 Задачи, поставленные вручную 07:48 Где мы видим, что ...

Cмотреть видео

Cмотреть видео

HD 00:16:03

JsonTV: Сердюков Олег. «Модульные Системы Торнадо»: Влияние Систем Информационной Безопасности

Выступление Сердюкова Олега Викторовича, генерального директора «Модульные Системы Торнадо», на тему - «Влияние Систем Информационной Безопасности на целевые функции АСУТП» в рамках шестой конференции «Информационная безопасность АСУ ТП кри...

Cмотреть видео

Cмотреть видео

HD 00:18:58

JsonTV: Данил Дрожжин, КРОК: Перспективы Next-Generation Firewall для обеспечения сетевой безопаснос

Кибератаки становятся более таргетированными и для их обнаружения традиционных средств защиты, таких как антивирусы, уже не хватает. Поставщики решений отвечают на это комплексными продуктами, куда входят также межсетевые экраны, «песочницы...

Cмотреть видео

Cмотреть видео

HD 00:18:53

JsonTV: Денисевич Андрей. Оперативно-аналитический центр: Обеспечение безопасности КВО в Республике

Выступление Денисевича Андрея Владимировича, начальника сектора Оперативно-аналитического центра при Президенте Республики Беларусь на тему - «Особенности нормативно-правовых аспектов обеспечения безопасности критически важных объектов инфо...

Cмотреть видео

Cмотреть видео

HD 00:10:26

JsonTV: Илья Белоглазов, Горный университет: Моделирование процесса измельчения в щековой дробилке

Задачи проекта. Щековые дробилки. Особенности моделирования. Экспериментальные данные. Построение параметрической подели. Сравнение результатов моделирования. Илья Белоглазов, к.т.н., Доцент кафедры Автоматизации технологических процессов ...

Cмотреть видео

Cмотреть видео

HD 00:21:07

JsonTV: ТБ Форум 2018. Андрей Духвалов, Лаборатория Касперского: Безопасность критических инфраструк

Новый класс «Умных» киберфизических систем. Безопасность становится все более комплексной дисциплиной. Угрозы кибербезопасности могут иметь последствия в физическом мире, ставя под вопрос жизнь и здоровье людей. Основная цель – обеспечить в...

Cмотреть видео

Cмотреть видео

HD 00:16:34

JsonTV: Покусов Виктор. ОЮЛ «КАИБ»: Информационная безопасность в Казахстане

Выступление Покусова Виктора Владимировича, председателя ОЮЛ «Казахстанская Ассоциация Информационной Безопасности», на тему - «Информационная безопасность в Казахстане» в рамках шестой конференции «Информационная безопасность АСУ ТП критич...

Cмотреть видео

Cмотреть видео

HD 00:07:56

JsonTV: Виктор Борчевский, ESI Group: Прогнозирование при моделировании аддитивного производства

Выступление Виктора Борчевского, руководителя проектов в Представительстве ESI Group в РФ на на XII Петербургском Партнериате малого и среднего бизнеса «Санкт-Петербург – регионы России и зарубежья», на тему "Прогнозирование остаточных напр...

Cмотреть видео

Cмотреть видео

HD 00:02:34

JsonTV: Алексей Подрябинников. ПАО Ростелеком: Стоит задача массового внедрения ИТ

Интервью с Алексеем Подрябинниковым, Директором по работе с корпоративными заказчиками ПАО Ростелеком, в рамках VII форума «Информационные технологии на службе оборонно-промышленного комплекса России». VII форум «Информационные технологии ...

Cмотреть видео

Cмотреть видео

HD 00:16:49

JsonTV: ИТАПК. Баринов Александр. ПАО «Ростелеком»: Информационная безопасность

Выступление Баринова Александра Эдуардовича, Директора проектов ПАО «Ростелеком» на конференции «Информационные технологии на службе агропромышленного комплекса России», на тему «Информационная безопасность - Сервисная модель против традиц...

Cмотреть видео

Cмотреть видео

HD 00:34:16

soel.ru: EREMEX: столько планов, что главная задача – расставить приоритеты. Сергей Рыбкин - видео

#электроника #импортозамещение #Linux #Altium Интервью с Сергеем Рыбкиным, начальником отдела управления проектами ЭРЕМЕКС. 01:18 Как со стороны EREMEX выглядит сотрудничество с АСКОНом 03:56 О новой версии Delta Design 06:01 О схожести...

Cмотреть видео

Cмотреть видео

HD 00:35:03

Naumen: Решение задач автоматизации средствами Naumen Service Management Platform

Компания Naumen провела вебинар, посвященный автоматизации задач бизнеса за рамками ITSM. На вебинаре мы рассмотрели примеры использования платформы для автоматизации HR-процесса поиска и отбора кандидатов на новую вакансию, который включа...

Cмотреть видео

Cмотреть видео

HD 00:26:34

PLM: MSC Simufact Forming - Перспективные технологии компьютерного моделирования - видео

Перспективные технологии компьютерного моделирования технологических процессов обработки металлов давлением и термообработки.MSC Simufact Forming.

Cмотреть видео

Cмотреть видео

HD 00:03:04

Простоев.НЕТ: АСУ ТОиР. Создание БДО. Специфические задачи, решаемые в ходе проектов. ТОиР. RCM

Тема сегодняшнего видео «АСУ ТОиР. Создание БДО. Разные проекты - разные цели. Специфические задачи, решаемые в ходе проектов. ТОиР. RCM». 00:20 В предыдущем видео мы говорили про актуальность темы, типичные вопросы до начала работ, пр...

Cмотреть видео

Cмотреть видео

HD 00:19:04

Экспо-Линк: От «осведомленности» и «рассылок» — к управлению навыками по безопасности. Пять неудобны

Код ИБ ОНЛАЙН Повышение осведомленности Сергей Волдохин. Антифишинг "От «осведомленности» и «рассылок» — к управлению навыками по безопасности. Пять неудобных вопросов"

Cмотреть видео

Cмотреть видео

HD 00:01:35

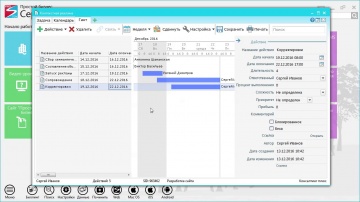

Простой бизнес: Диаграмма Ганта в задаче

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео

HD 00:00:34

Простой бизнес: Как установить напоминание по комментарию задачи?

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео

HD 00:01:20

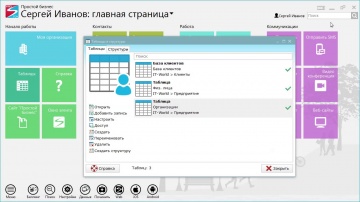

Простой бизнес: Связь таблиц и привязка задачи к клиенту.

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео

HD 00:41:50

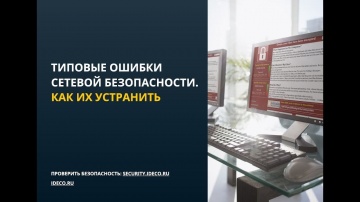

Айдеко: Типовые ошибки в сетевой безопасности. Как их устранить

В марте мы выпустили онлайн-сервис для проверки защиты сети security.ideco.ru. За три месяца работы им воспользовалось больше 3000 человек. Мы проанализировали данные отчетов пользователей и готовы рассказать о часто встречающихся уязвимос...

Cмотреть видео

Cмотреть видео

HD 00:00:41

Простой бизнес: Как выбрать заказчика задачи из контактов?

CRM-система «Простой бизнес» – больше, чем просто CRM. Одна программа для управления всей Вашей компанией. Она универсальна и подходит для любой сферы деятельности. Среди клиентов ОАО «Лукойл», ООО «ТК «Белаз», UNIDO, ОАО «РусГидро» и ещ...

Cмотреть видео

Cмотреть видео