ДиалогНаука: Практика реализации требований 187-ФЗ «О БЕЗОПАСНОСТИ КИИ». → Похожие видео ролики , Страница 2

Вебинар посвящен вопросам, связанным с выполнением требований 187-ФЗ «О безопасности критической информационной инфраструктуры». Будет рассмотрена методика категорирования, а также особенности процесса и практика реализации. ПРОГРАММА: Методика категорирования; Проблемы, с которыми сталкиваются организации при проведении категорирования объектов КИИ; Реализация требований к значимым объектам КИИ; Порядок информирование о компьютерных инцидентах. Спикер: Игорь Тарви, Архитектор систем безопасности АО ДиалогНаука

Подробнее в видео...

Подробнее в видео...

HD 00:50:06

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

HD 01:04:03

ДиалогНаука: Вебинар: Новое в правоприменительной практике в области персональных данных.

Почти 14 лет прошло с момента вступления в силу Федерального закона № 152-ФЗ «О персональных данных». Казалось бы, с тех пор должна была стабилизироваться ситуация в сфере ПДн, сформироваться устоявшаяся правоприменительная практика, разреш...

Cмотреть видео

Cмотреть видео

HD 01:24:45

ДиалогНаука: ВЕБИНАР: ПОСТРОЕНИЕ СЗИ В СООТВЕТСТВИИ С ТРЕБОВАНИЯМИ ГОСТ Р 57580.1-2017. ОЦЕНКА СООТВ

В рамках вебинара рассмотрены следующие темы: - Выполнение требований нормативных документов Банка России. ГОСТ Р 57580.1-2017 как основной «инструмент» для определения требований к процессам и подсистемам защиты информации; - ГОСТ Р 57...

Cмотреть видео

Cмотреть видео

HD 01:40:45

Актив: Вебинар «Электронная подпись физлица – практика применения и безопасность»

В программе вебинара ответы на следующие вопросы: - Какие электронные подписи существуют и какая подойдет физлицу для решения повседневных задач? - Где пригодится электронная подпись физлица? - Вследствие каких изменений Федерального закон...

Cмотреть видео

Cмотреть видео

HD 00:01:06

СёрчИнформ: Практика информационной безопасности: ROAD SHOW SEARCHINFORM 2019 - видео

В 22 городах России и СНГ пройдет конференция Road Show SearchInform, где эксперты разберут главные ИБ-угрозы на примере 50 кейсов. Они расскажут, как предотвращать утечки данных и факты мошенничества, расследовать инциденты с использование...

Cмотреть видео

Cмотреть видео

HD 00:46:53

ДиалогНаука: ВЕБИНАР: ОБЗОР ПРАВОПРИМЕНИТЕЛЬНОЙ ПРАКТИКИ В ОБЛАСТИ ПЕРСОНАЛЬНЫХ ДАННЫХ (ПДН)

На традиционном вебинаре, проводимом компанией «ДиалогНаука», мы поговорили о правоприменительной практике по тематике персональных данных - мифы и заблуждения; GDPR; проверки и иные надзорные мероприятия; утечки персональных данных в перио...

Cмотреть видео

Cмотреть видео

HD 01:53:51

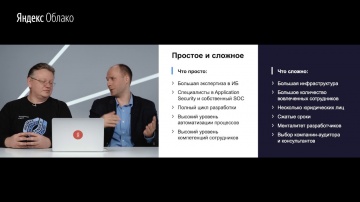

Softline: вебинар «Реализация ГОСТ 57580 от теории к практике» - видео

Вводная часть Сергей Сенютин, руководитель группы по кибербезопасности в ПФО, Softline Экспертный блок Татьяна Кузьменко, эксперт отдела аудита ИБ, Инфосекьюрити, 8 лет опыта в аудите, несколько завершенных аудитов по ГОСТ 57580 в кредитных...

Cмотреть видео

Cмотреть видео

HD 00:30:37

UserGate: Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих- видео

Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих.

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 00:44:55

ДиалогНаука: ВЕБИНАР: ЦЕНТРАЛЬНЫЙ ЭЛЕМЕНТ ЕДИНОЙ ПЛАТФОРМЫ БЕЗОПАСНОСТИ

Сложность, масштаб и ущерб от кибератак растут с каждым днем, а разрозненные средства защиты информации оказываются малоэффективны против них. Для противодействия современным угрозам система информационной безопасности должна функционироват...

Cмотреть видео

Cмотреть видео

HD 01:18:10

PLM: Щейников Станислав Реализация практик MBSE в рамках комплексных PLM-решений. - видео

Product Lifecycle Management — PLM-система — программное обеспечение для управления жизненным циклом продукции.

Cмотреть видео

Cмотреть видео

HD 00:47:35

Yandex.Cloud: Яндекс.Облако и соответствие требованиям законодательства и стандартам безопасности -

Яндекс.Облако и соответствие требованиям законодательства и стандартам безопасностиСодержание: 03:00 - Немного о платформе 04:37 - Цели прохождения аудита 07:14 - Стандарты ISO 10:23 - Процессы, политики и регламенты 29:33 - Как пр...

Cмотреть видео

Cмотреть видео

HD 00:50:30

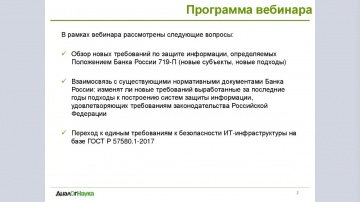

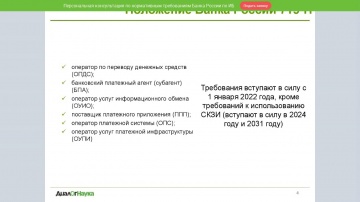

ДиалогНаука: вебинар: Положения Банка России 719-П. Новые требования. Обзор - видео

Вебинар посвящен обзору новых требований по защите информации, определяемых Положением Банка России 719-П. ПРОГРАММА - Обзор новых требований по защите информации, определяемых Положением Банка России 719-П (новые субъекты, новые подходы)...

Cмотреть видео

Cмотреть видео

HD 00:40:13

Код Безопасности: Без практики не будет результата. Разбор нестандартных проблем в vGate

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассмотр...

Cмотреть видео

Cмотреть видео

HD 01:06:55

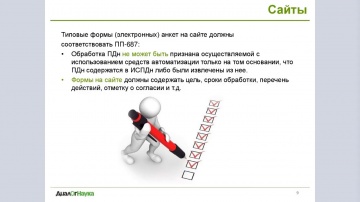

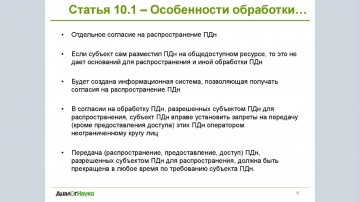

ДиалогНаука: Вебинар: о правоприменительной практике по тематике персональных данных

На традиционном вебинаре, проводимом компанией «ДиалогНаука», мы поговорим о правоприменительной практике по тематике персональных данных.Программа: - Изменения в 152-ФЗ – ограничение обработки персональных данных, разрешенных для распрост...

Cмотреть видео

Cмотреть видео

HD 00:15:05

Код ИБ: ИСПДн в облаке. Безопасность и соответствие требованиям - видео Полосатый ИНФОБЕЗ

ИСПДн в облаке. Безопасность и соответствие требованиям. Андрей Иванов. Руководитель направления развития сервисов ИБ, Yandex.Cloud. #БезопаснаяСреда #ПерсональныеДанные #Yandex.Cloud #codeib КОД ИБ: семейство проектов, главная...

Cмотреть видео

Cмотреть видео

HD 00:24:40

Код ИБ: Практика импортозамещения в обеспечении сетевой безопасности - видео Полосатый ИНФОБЕЗ

Долгих Алексей Руководитель отдела продаж, UserGate #БезопаснаяСреда #СетеваяБезопасность #UserGate

Cмотреть видео

Cмотреть видео

HD 00:50:40

ДиалогНаука: Знания и навыки по безопасной разработке - видео вебинара

ТЕЗИСЫ ВЕБИНАРА: - Атаки через уязвимости в ПО. Кейсы 2020 и 2021 года. Как недостатки знаний и навыков продуктовых команд приводят к инцидентам безопасности. - Как сформировать актуальные требования по ИБ к ПО и сделать их понятными для ко...

Cмотреть видео

Cмотреть видео

HD 01:29:40

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

• Обзор требований и изменений в актуальных документах Банка России: 719-П, 683-П, 757-П, 747-П, ГОСТ 57580.1, 716-П • Определение контуров безопасности • Проведение оценки соответствия Спикер: Ксения Засецкая, старший консультант АО «Диа...

Cмотреть видео

Cмотреть видео

HD 00:19:35

Галактика ERP: Запись вебинара «Обзор реализации в Системе «Галактика ERP» требований ФСБУ» от 17.11

17 ноября 2021 года в 10:00 прошел вебинар по теме: Обзор реализации в Системе «Галактика ERP» требований ФСБУ 6/2020 (Основные средства) и ФСБУ 25/2018 (Аренда)» В ходе вебинара Ирина Давыдова, Руководитель аналитического центра, рассказал...

Cмотреть видео

Cмотреть видео

HD 01:02:45

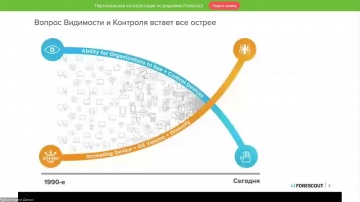

ДиалогНаука: Управление сетевой безопасностью - видео вебинар

Приглашаем на вебинар, посвященный решению от Forescout. Forescout Technologies – ведущий поставщик автоматизированных решений для управления сетевой безопасностью. На вебинаре мы разберём основные проблемы бизнеса, рассмотрим свежие кейсы ...

Cмотреть видео

Cмотреть видео

HD 00:22:50

Алексей Иванов. Реализация проектов АСУ ТП подстанций в соответствии с требованиями ФЗ-187

При создании АСУ ТП электрических подстанций заказчики пользуются годами наработанными схемами, шаблонами технических заданий, где учтено все, кроме требований современного законодательства. Вендоры АСУ ТП, в свою очередь, также часто не ка...

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:47:54

PLM: ГК "ПЛМ Урал" - Реализация практик системной инженерии в инструментах Siemens PLM Software - ви

Конференция для инженеров-разработчиков, 2018, доклад №4, ГК "ПЛМ-урал": Реализация практик системной инженерии в инструментах Siemens PLM Software (Станислав Щейников, Дмитрий Пасынков)

Cмотреть видео

Cмотреть видео

HD 01:06:41

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:51:22

ДиалогНаука: USERGATE SUMMA – слагаемые безопасности

ТЕЗИСЫ ВЕБИНАРА:- Состояние рынка NGFW в России - Типичные задачи по сетевой безопасности и как они решаются экосистемой UserGate SUMMA - Почему open source – это несерьезно - Технические ноу-хау и планы по развитию экосистемы UserGate SUMM...

Cмотреть видео

Cмотреть видео

HD 01:53:18

BIM: BIM 194 Практика комплексного использования BIM-моделей на различных этапах реализации ОКС - ви

Дата проведения вебинара 04 октября 2022г. Вебинар "Практика комплексного использования BIM-моделей на различных этапах реализации ОКС" Мероприятие проходит в рамках проекта "Образование для профессионалов". К выступлению приглашены: П...

Cмотреть видео

Cмотреть видео

HD 00:35:13

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 01:02:47

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

HD 00:26:50

Код ИБ: Полный DevOps! Как встроить практики безопасности в стремительные процессы - видео Полосатый

Полный DevOps! Как встроить практики безопасности в стремительные процессы Архипова Мона Независимый эксперт по ИТ и ИБ #codeib #Итоги КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и п...

Cмотреть видео

Cмотреть видео