Код Безопасности: Анализ требований Банка России к некредитным финансовым организациям (положение 68 → Похожие видео ролики , Страница 23

На вебинаре мы ответим на следующие вопросы: - Какие организации попадают под действие нового положения? - Каковы основные сложности, с которым могут столкнуться заказчики при выполнении новых требований? - Чем отличаются новые требования от требований ФСТЭК по защите персональных данных? 4:12 Про самое важное 5:50 Кто из некредитных организаций попадает под требования? 11:09 Какую информацию надо защищать? 11:50 Обзор ГОСТ 57580.1 18:49 Уровни соответствия ГОСТ 57580.1 20:56 Вычисление уровня соответствия согласно ГОСТ 57580.2 56:09 Про поиск уязвимостей, уровни дове...

Подробнее в видео...

Подробнее в видео...

HD 00:18:00

Код ИБ: Как мы ответили на вызовы Covid-19 при организации удаленного доступа и защиты периметра? -

Как мы ответили на вызовы Covid-19 при организации удаленного доступа и защиты периметра? Дмитрий Хомутов Директор, Айдеко - Проблемы защиты сетевого периметра становятся еще более актуальными в связи с массовым удаленным доступом и увелич...

Cмотреть видео

Cмотреть видео

HD 00:19:33

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео

HD 00:23:04

1С:Апрель Софт: Создание филиалов для головной организации | 1С:Управление торговлей - видео

Создание филиалов для головной организации1С:Управление торговлей

Cмотреть видео

Cмотреть видео

HD 00:22:50

Алексей Иванов. Реализация проектов АСУ ТП подстанций в соответствии с требованиями ФЗ-187

При создании АСУ ТП электрических подстанций заказчики пользуются годами наработанными схемами, шаблонами технических заданий, где учтено все, кроме требований современного законодательства. Вендоры АСУ ТП, в свою очередь, также часто не ка...

Cмотреть видео

Cмотреть видео

HD 00:13:59

RPA: Внедрение RPA в организацию - видео

В этом видео мы расскажем как внедрить RPA в организацию. Этот бесплатный курс для начинающих от начала и до конца проведет вас через все основные этапы UiPath Academy. Узнайте об основах автоматизации роботизированных процессов, получит...

Cмотреть видео

Cмотреть видео

HD 01:10:16

Softline: Решения Cisco Security для организации удаленной работы сотрудников - видео

Онлайн-дискуссия с экспертами в области информационной безопасности Cisco Secure. Второй год пандемии не оставил ни у кого сомнений, что гибридный режим работы вошел в наши жизни если не навсегда, то надолго. Мы рассмотрели, как решения Cis...

Cмотреть видео

Cмотреть видео

HD 01:17:56

АИС дискуссия: Мошенничество и атаки на цифровые профили и биометрия – где грань безопасности? DeepF

Ведущие: Алексей Лукацкий, эксперт по информационной безопасности Александр Антипов , главный редактор SecurityLab.ruЭксперты: Дмитрий Гадарь, вице-президент, руководитель департамента информационной безопасности, Tinkoff.ru Алексан...

Cмотреть видео

Cмотреть видео

HD 00:05:22

InfoSoftNSK: II Сибирский финансовый форум

17 февраля в Новосибирске состоялся II Сибирский финансовый форум https://clck.ru/TRwcWУникальное мероприятие, которое совместило в себе несколько направлений: бухгалтерскую и управленческую секцию. На площадке собрались более 150 участнико...

Cмотреть видео

Cмотреть видео

HD 00:19:28

JsonTV: ИБКВО2021. Виктор Гаврилов. ФИЦ ИУ РАН - Информационная безопасность АСУ ТП

Вступительное слово ведущего – Гаврилов Виктор Евдокимович, главный научный сотрудник, Федеральный исследовательский центр Информатика и управление Российской академии наук.17–18 марта в Москве состоялась IX конференция «Информационная безо...

Cмотреть видео

Cмотреть видео

00:20:35

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

HD 01:51:30

Код ИБ: 15 каналов проникновения злодеев в вашу организацию - видео Полосатый ИНФОБЕЗ

Очень неприятно, вдруг придя в офис, понять, что все твои компьютеры зашифрованы, а за их расшифровку злодеи просят деньги! Или больше - когда информация об эксклюзивном договоре с партнёрами стала оперативно доступна вашим конкурентам... В...

Cмотреть видео

Cмотреть видео

HD 01:08:05

ЦИБИТ: Информационная безопасность (лекции) - видео

Вебинар: Построение системы нормативной и организационно-распорядительной документации по защите ПДнЦикл открытых вебинаров ГК "ЦИБИТ" ЦИБИТ («Центр исследования безопасности информационных технологий») — консалтинговая компания...

Cмотреть видео

Cмотреть видео

HD 00:17:20

Экспо-Линк: UserGate – интернет-безопасность для корпоративных сетей любого масштаба

UserGate – интернет-безопасность для корпоративных сетей любого масштаба. Дарья Кургаева. Ведущий менеджер по работе с корпоративными клиентами. UserGate.Функциональность новой версии UserGate (VPN, реверс-прокси, 2FA и др.) Программно-аппа...

Cмотреть видео

Cмотреть видео

HD 01:38:31

Обеспечение информационной безопасности в госсекторе - видео

Александр Хонин, Руководитель отдела консалтинга и аудита, Группы Компаний Angara SecurityПочему важно защищать персональные данные и как определить уровень их защищенности? А как убедиться, что ваши ГИС не подвергнутся атаке злоумышленнико...

Cмотреть видео

Cмотреть видео

HD 00:39:53

NAUMEN: Naumen Service Desk — Low Code решение для сервисно-ориентированных организаций - видео

00:00 – формат вебинара 0:09:44 – автоматизация HR-процессов 0:15:31 – автоматизация документооборота 0:18:00 – возможности мобильного приложения Naumen для сотрудников без корпоративной почты 00:22:44 – технические возможности платформы...

Cмотреть видео

Cмотреть видео

HD 00:26:36

Код ИБ: Проблемы анализа данных систем информационной безопасности - видео Полосатый ИНФОБЕЗ

С Алексеем Семенычевым, техническим специалистом по ИБ, обсудим проблемы анализа данных систем информационной безопасностиО чём поговорим? - Больше половины компаний не анализируют данные по ИБ. - Большое разнообразие инструментов ИБ, проб...

Cмотреть видео

Cмотреть видео

HD 00:20:10

SODIS Lab: Глеб Барон об организации мониторинга эффективности работы зданий на базе цифровых двойни

Коммерческий директор ГК «СОДИС Лаб» Глеб Барон в рамках zoom-конференции «Строительные технологии будущего» рассказал об организации мониторинга эффективности работы зданий и инженерных систем с помощью технологии цифровых двойников на баз...

Cмотреть видео

Cмотреть видео

HD 02:19:32

IQBI: Финансовый анализ в Power BI // Интенсив с Ольгой Солонович - видео

Финансовый анализ в Power BI // Интенсив с Ольгой Солонович Что будет? ➡ Подключимся к книге Excel ➡ Рассчитаем базовые финансовые показатели без использования кода ➡ Построим интерактивный отчет в Power BI ➡ Подготовим мобильную верси...

Cмотреть видео

Cмотреть видео

HD 00:30:48

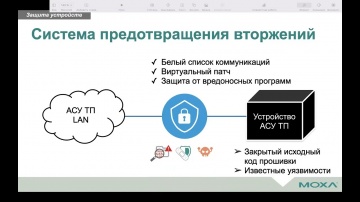

АСУ ТП: Запись вебинара: Обеспечение безопасности сети АСУ ТП - видео

Запись вебинара: Обеспечение безопасности сети АСУ ТП

Cмотреть видео

Cмотреть видео

HD 01:04:34

Ростелеком - Солар: Вебинар Solar JSOC «Кто и как угрожает российским финансовым компаниям в киберпр

Сегодня финансовый сектор особенно интересен киберпреступникам. Основная цель атак – монетизация путем вывода средств со счетов. Как правило, периметр банков и других крупных финансовых организаций надежно защищен, но, несмотря на это, веро...

Cмотреть видео

Cмотреть видео

HD 00:02:33

1С-Рарус: Бизнес-школа Like Центр управляет финансами с помощью 1С-Рарус: Финансовый менеджмент - ви

Бизнес-школа Like Центр автоматизировала управление финансами с помощью решения 1С-Рарус: Финансовый менеджмент. Компания объединила все финансовые потоки в одной системе, обеспечила контроль денежных операций и упростила бюджетирование. По...

Cмотреть видео

Cмотреть видео

HD 06:43:52

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

15 февраля 2022 | Конференция | Форум "Технологии безопасности 2022" Основные задачи в области обеспечения информационной безопасности Минэнерго России и безопасности критической информационной инфраструктуры в ТЭК. Евгений Новиков, Минист...

Cмотреть видео

Cмотреть видео

00:10:38

АСУ ТП: "АйТи Бастион" на конференции "Информационная безопасность АСУ ТП критически важных объектов

Сюжет телеканала "Про Бизнес" об участии компании "АйТи Бастион" в юбилейной Х конференции, посвященной информационной безопасности объектов КИИ.

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 01:22:49

АСУ ТП: Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АС

Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АСУ ТП" (организована Центром компетенций кибербезопасности НТИ EnergyNet) Модератор – Алексей Гуревич, эксперт Центра компетенций кибербезопасности ...

Cмотреть видео

Cмотреть видео

HD 00:03:06

СКБ Контур: Таблица требований: как контролировать большой объем требований

Как контролировать работу с требованиями ФНС, чтобы вовремя отправлять квитанции о приеме и ответы? В Контур.Экстерне для этого есть специальная онлайн-таблица. Она показывает статусы и сроки по всем формализованным и неформализованным треб...

Cмотреть видео

Cмотреть видео

HD 02:00:31

ЦОД: Вебинар «Информационная безопасность в современных условиях: острые вопросы и стратегия действи

Программа: 1. Новая картина мира информационной безопасности для финансовой организации — Кибервойна 2022: цели и виды кибератак на финансовые институты. — Деградация платежной инфраструктуры — Стандарт PCI DSS. — Проблемы с лицензировани...

Cмотреть видео

Cмотреть видео

HD 00:39:12

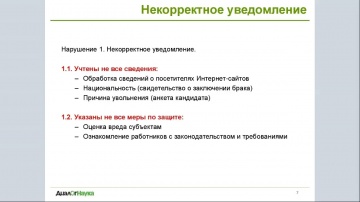

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 00:22:43

Код ИБ: Позиционирование безопасности в компании - видео Полосатый ИНФОБЕЗ

Позиционирование безопасности в компании Кирилл Вотинцев Security partner, Тинькофф #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте пол...

Cмотреть видео

Cмотреть видео

HD 00:19:37

Код ИБ: О безопасности КИИ РФ и нормативных правовых актов в области обеспечения безопасности объект

О безопасности КИИ РФ и нормативных правовых актов в области обеспечения безопасности объектов КИИ Андрей Локтионов Начальник 1 отдела, ФСТЭК России по ДФО #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информацио...

Cмотреть видео

Cмотреть видео