Код Безопасности: Применение шифрования по алгоритмам ГОСТ для защиты каналов связи → Похожие видео ролики , Страница 21

Ведущий: Павел Коростелев, руководитель отдела продвижения продуктов Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следующие вопросы: - В каких случаях финансовые организации обязаны обеспечивать защиту трафика с помощью российских алгоритмов? - Как минимизировать влияние средств шифрования на существующую инфраструктуру? - Какие вопросы необходимо задать поставщику средств шифрования для построен...

Подробнее в видео...

Подробнее в видео...

HD 00:21:49

Интервью: Повышение топливной эффективности дизельного двигателя КАМАЗ Р6 с применением Цифрово

В июне 2021 г. на ежегодной конференции «Цифровое предприятие с Siemens» специалисты Siemens Digital Industries Software, партнёры и заказчики обсудили, как цифровые решения позволяют повысить эффективность процессов разработки, производств...

Cмотреть видео

Cмотреть видео

HD 00:27:52

SCADA: Защищенная мобильная техника Getac. Применение и новинки. - видео

Менеджер по развитию бизнеса компании Getac Александр Кузнецов рассказывает о развитии бренда, делает обзор новинок мобильных устройств Getac и их особенностей. В презентации приведены интересные примеры применения мобильных решений G...

Cмотреть видео

Cмотреть видео

HD 00:28:12

Комплексная цифровизация предприятий с применением технологии машинного зрения. Проект Цифровое

Спикеры: Елена Никольская, руководитель направлений Индустрии 4.0: IoT и AR PTC Владимир Ковалевский, технический директор ООО ПРО Текнолоджиз Владимир Шепелев, технический директор 2050.digital

Cмотреть видео

Cмотреть видео

HD 01:17:56

АИС дискуссия: Мошенничество и атаки на цифровые профили и биометрия – где грань безопасности? DeepF

Ведущие: Алексей Лукацкий, эксперт по информационной безопасности Александр Антипов , главный редактор SecurityLab.ruЭксперты: Дмитрий Гадарь, вице-президент, руководитель департамента информационной безопасности, Tinkoff.ru Алексан...

Cмотреть видео

Cмотреть видео

HD 02:51:40

BIM: Проектирование стальных конструкций в новых реалиях с применением российских BIM-технологий - в

Ведущий: Шибанов Максим Анатольевич, руководитель отдела маркетинга Renga Software - BIM в России в условиях новых технологических вызовов; - российские BIM-инструменты на смену иностранных систем; - КМ и КМД с использованием информационных...

Cмотреть видео

Cмотреть видео

HD 00:19:28

JsonTV: ИБКВО2021. Виктор Гаврилов. ФИЦ ИУ РАН - Информационная безопасность АСУ ТП

Вступительное слово ведущего – Гаврилов Виктор Евдокимович, главный научный сотрудник, Федеральный исследовательский центр Информатика и управление Российской академии наук.17–18 марта в Москве состоялась IX конференция «Информационная безо...

Cмотреть видео

Cмотреть видео

00:20:35

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

HD 01:49:58

Yandex.Cloud: Облачные технологии в ритейле: инструкция по внедрению и применению - видео

8 февраля, в прямом эфире эксперты Yandex.Cloud и «КОРУС Консалтинг» рассказали, как использовать облачные сервисы и реализовывать сложные аналитические ритейл-сценарии, а также ответили на самые частые вопросы о цифровой трансформации биз...

Cмотреть видео

Cмотреть видео

HD 01:51:30

Код ИБ: 15 каналов проникновения злодеев в вашу организацию - видео Полосатый ИНФОБЕЗ

Очень неприятно, вдруг придя в офис, понять, что все твои компьютеры зашифрованы, а за их расшифровку злодеи просят деньги! Или больше - когда информация об эксклюзивном договоре с партнёрами стала оперативно доступна вашим конкурентам... В...

Cмотреть видео

Cмотреть видео

HD 01:35:11

ТОИР ПРО: Применение RCM для постановки задач по обслуживанию оборудования. Вебинар, 1 февраля 2022

ПОЧЕМУ ЭТО ВАЖНО- Какие работы в условиях вашего предприятия действительно нужно выполнять для реализации надежности, с которой было спроектировано ваше оборудование? - Как уменьшить последствия отказов вашего оборудования в контексте ваш...

Cмотреть видео

Cмотреть видео

HD 01:08:05

ЦИБИТ: Информационная безопасность (лекции) - видео

Вебинар: Построение системы нормативной и организационно-распорядительной документации по защите ПДнЦикл открытых вебинаров ГК "ЦИБИТ" ЦИБИТ («Центр исследования безопасности информационных технологий») — консалтинговая компания...

Cмотреть видео

Cмотреть видео

HD 00:12:06

J: Код для визуализации алгоритмов сортировки на Java. Обзор. - видео

В этом видео я разбираю код на языке программирования Java, с помощью которого создается визуализация алгоритмов сортировки. Разработка направлена на создание гибких инструментов, которые позволят автоматически создавать анимации работы алг...

Cмотреть видео

Cмотреть видео

HD 00:17:20

Экспо-Линк: UserGate – интернет-безопасность для корпоративных сетей любого масштаба

UserGate – интернет-безопасность для корпоративных сетей любого масштаба. Дарья Кургаева. Ведущий менеджер по работе с корпоративными клиентами. UserGate.Функциональность новой версии UserGate (VPN, реверс-прокси, 2FA и др.) Программно-аппа...

Cмотреть видео

Cмотреть видео

HD 01:38:31

Обеспечение информационной безопасности в госсекторе - видео

Александр Хонин, Руководитель отдела консалтинга и аудита, Группы Компаний Angara SecurityПочему важно защищать персональные данные и как определить уровень их защищенности? А как убедиться, что ваши ГИС не подвергнутся атаке злоумышленнико...

Cмотреть видео

Cмотреть видео

HD 01:25:44

NAUMEN: Применение LCAP в цифровизации бизнеса. Подкаст о применении low-code для бизнеса и государс

00:00 – о вебинаре 00:52 – терминология: что такое hard code, low-code, no-code 00:04:13 – эксперты 00:05:01 – выгоды решений low-code и их недостатки 00:11:29 – безопасны ли low-code решения 00:13:12 – используют ли сами вендоры лоу-код ...

Cмотреть видео

Cмотреть видео

HD 00:26:36

Код ИБ: Проблемы анализа данных систем информационной безопасности - видео Полосатый ИНФОБЕЗ

С Алексеем Семенычевым, техническим специалистом по ИБ, обсудим проблемы анализа данных систем информационной безопасностиО чём поговорим? - Больше половины компаний не анализируют данные по ИБ. - Большое разнообразие инструментов ИБ, проб...

Cмотреть видео

Cмотреть видео

HD 00:24:26

Autodesk CIS: Применение BIM-технологии при проектировании объектов метрополитена

Подробнее о докладе: https://www.autodesk.com/autodesk-university/ru/class/Primenenie-BIM-tekhnologii-pri-proektirovanii-obektov-metropolitena-2021 В докладе представлен опыт применения BIM-технологии ООО "Институт "Мосинжпроект" при прое...

Cмотреть видео

Cмотреть видео

HD 00:14:04

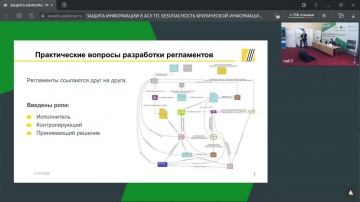

АСУ ТП: Практика разработки и применения ОРД по обеспечению защиты КИИ (АСУ ТП). Как не утонуть в бу

ТБ-Форум 2022 Практика разработки и применения ОРД по обеспечению защиты КИИ применительно к АСУ ТП. Как не утонуть в бумагах. Сибинтек.

Cмотреть видео

Cмотреть видео

HD 00:30:48

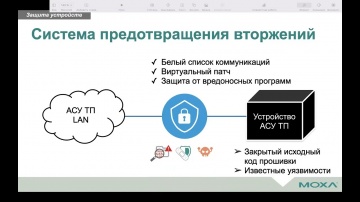

АСУ ТП: Запись вебинара: Обеспечение безопасности сети АСУ ТП - видео

Запись вебинара: Обеспечение безопасности сети АСУ ТП

Cмотреть видео

Cмотреть видео

HD 06:43:52

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

15 февраля 2022 | Конференция | Форум "Технологии безопасности 2022" Основные задачи в области обеспечения информационной безопасности Минэнерго России и безопасности критической информационной инфраструктуры в ТЭК. Евгений Новиков, Минист...

Cмотреть видео

Cмотреть видео

00:10:38

АСУ ТП: "АйТи Бастион" на конференции "Информационная безопасность АСУ ТП критически важных объектов

Сюжет телеканала "Про Бизнес" об участии компании "АйТи Бастион" в юбилейной Х конференции, посвященной информационной безопасности объектов КИИ.

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:01:57

SCADA: Александр Сидоров, "Национальная платформа", применение ERP-системы на производстве - видео

На примере демо-стенда Александр рассказал об одном из способов применения ERP-платформы "Ма-3" на промышленных предприятиях.

Cмотреть видео

Cмотреть видео

HD 01:22:49

АСУ ТП: Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АС

Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АСУ ТП" (организована Центром компетенций кибербезопасности НТИ EnergyNet) Модератор – Алексей Гуревич, эксперт Центра компетенций кибербезопасности ...

Cмотреть видео

Cмотреть видео

HD 02:00:31

ЦОД: Вебинар «Информационная безопасность в современных условиях: острые вопросы и стратегия действи

Программа: 1. Новая картина мира информационной безопасности для финансовой организации — Кибервойна 2022: цели и виды кибератак на финансовые институты. — Деградация платежной инфраструктуры — Стандарт PCI DSS. — Проблемы с лицензировани...

Cмотреть видео

Cмотреть видео

HD 00:24:44

PLM: Устранение потерь на производстве. Примеры применения Бережливого производства - видео

Поиск, визуализация, оцифровка и анализ потерь на производстве. Практический пример по работе с внутрицикловыми и внецикловыми потерями. Расчет текущей эффективности производственного процесса. Расчет коэффициента увеличения производительно...

Cмотреть видео

Cмотреть видео

HD 02:51:41

BIM: Проектирование стальных конструкций в новых реалиях с применением российских BIM технологий - в

Проектирование стальных конструкций в новых реалиях с применением российских BIM технологий

Cмотреть видео

Cмотреть видео

HD 00:22:43

Код ИБ: Позиционирование безопасности в компании - видео Полосатый ИНФОБЕЗ

Позиционирование безопасности в компании Кирилл Вотинцев Security partner, Тинькофф #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте пол...

Cмотреть видео

Cмотреть видео

HD 00:19:37

Код ИБ: О безопасности КИИ РФ и нормативных правовых актов в области обеспечения безопасности объект

О безопасности КИИ РФ и нормативных правовых актов в области обеспечения безопасности объектов КИИ Андрей Локтионов Начальник 1 отдела, ФСТЭК России по ДФО #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информацио...

Cмотреть видео

Cмотреть видео

HD 00:43:11

КРОК: КРОК 1С Митап #1. Применение 1С ERP УХ для автоматизации проектной организации

Команда решений «ERP и Финансы» компании КРОК провела первый митап для коммьюнити разработчиков и консультантов 1С, чтобы поделиться опытом и экспертизой. На митапе эксперты КРОК рассказали, как получить оперативный контроль над доходами и ...

Cмотреть видео

Cмотреть видео