DATA MINER: Michal Buczko - Automated Security Scanning in Payment Card Industry → Похожие видео ролики , Страница 7

HD 00:00:40

Check Point: Customer Quote: Industry Leading NGFW Performance with Integrated Management

Gimv IT Manager Kristof Poppe comments on 's industry leading next generation firewall performance with integrated management.

Cмотреть видео

Cмотреть видео

HD 00:03:20

Check Point: Third Party Security Validation | Threat Prevention

For more information: is excited to have received top awards from respected industry sources and certification bodies for its Next Generation Firewall, IPS and Threat Prevention Appliance products.

Cмотреть видео

Cмотреть видео

HD 00:02:08

Check Point: 2013 Security Report | Cyber Security

Based on research of nearly 900 companies and 120,000 hours of monitored traffic, the 2013 Security Report reveals major security risks organizations are exposed to on a daily basis. For information: Most importantly, the report provides...

Cмотреть видео

Cмотреть видео

00:03:42

Check Point: Customer Success: The University of Liege Uses To Boost Network Security

The University of Liege in Belgium selects to help mitigate security issues around areas like BYOD and the increasing need for bandwidth. With 's 12600s and 12200s appliances in the data center and 2200s for its branch locations, the Univ...

Cмотреть видео

Cмотреть видео

HD 00:00:31

Check Point: Without the Best Security, Bad Things Happen

Two chatty security guards get distracted by a shiny coin, and their VIP client is swept away by criminals in a white van. For more information visit Takes real life security scenario, and demonstrates how the standard, traditional methods ...

Cмотреть видео

Cмотреть видео

HD 00:07:58

Check Point: 2017 Cyber Security Survey

Donald Meyer, Head of Marketing, Data Center and Cloud, discusses top security concerns that IT professionals have regarding Cloud and Mobility security. For more information:

Cмотреть видео

Cмотреть видео

HD 00:01:46

Check Point: Introducing ThreatCloud Emulation Services | Cloud Security

Learn More: Find Zero-Day Threats before they find you with ThreatCloud Emulation Services.

Cмотреть видео

Cмотреть видео

HD 00:08:37

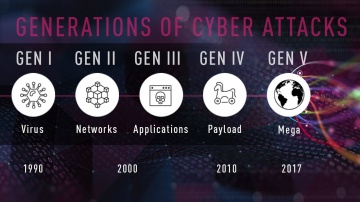

Check Point: 2018 Cyber Security - 5TH GENERATION CYBER ATTACKS

The 5th Generation of Cyber Attacks is here, is your Cyber Security ready in 2018? Darrell Burkey, Director of IPS Products interviews with WADK-AM in Newport/ Providence areas in Rhode Island on Gen V cyber security. Visit - to learn more ...

Cмотреть видео

Cмотреть видео

HD 00:05:24

Check Point: : Introducing Software-defined Protection | Cyber Security Software

To address today’s EVER-CHANGING threat landscape, has introduced a MODULAR and dynamic security architecture that envisions a THREE-LAYER infrastructure that provides operational RESILIENCE and real-time, PROACTIVE protection.

Cмотреть видео

Cмотреть видео

HD 00:08:53

Check Point: CyberTalk: Conversations on the Cloud with ESG's Jon Oltsik | Cloud Security | CyberTal

To learn more about cybersecurity trends and challenges, check out An informal conversation between ESG principal analyst Jon Oltsik and 's Don Meyer, focused on cloud security: what to watch out for, how to secure against data breaches, ...

Cмотреть видео

Cмотреть видео

HD 00:09:10

Check Point: Software’s vSEC Cloud Security featured in Globb TV Interview at VMWorld 2017

More information: Itai Greenberg, Head of Cloud Security at Software Technologies, describes how ’s vSEC Cloud Security protects workloads in public clouds like AWS, private clouds like VMware SDDC ( using NSX ) and hybrid clouds built u...

Cмотреть видео

Cмотреть видео

HD 00:01:17

Check Point: Partner Insights -- Jason Lawrence, Sr. Network Security Advisor, Dataway

Find out more: speaks with customers and partners at RSA Conference 2014 in San Francisco. Watch as Jason Lawrence of Dataway shares insights about 's model of annualized service behind its software blade architecture as well as 's cen...

Cмотреть видео

Cмотреть видео

HD 00:05:08

Check Point: Advanced Cloud Security - CloudGuard Overview

For more information visit on advanced cloud security solutions visit, Discover CloudGuard, 's advanced cloud security solution. The cloud enables business benefits like agile computing and elastic scalability, but also introduces new clou...

Cмотреть видео

Cмотреть видео

HD 00:06:53

Check Point: Top Cloud Cyber Security Challenges in 2018

Head of Product Marketing, Data Center and Cloud, Don Mayer, discusses some of the top cyber security challenges organizations face with the cloud in 2018. He dives into the amount of cyber attacks or cyber threats targeting the cloud and e...

Cмотреть видео

Cмотреть видео

HD 00:01:12

Check Point: RSA Conference 2014 - Customer Insights -- Leon Johnson, CISO, Securities America, Inc.

Find out more: speaks with customers and partners at RSA Conference 2014 in San Francisco. Watch as Leon Johnson of Securities America, Inc. speaks about the critical need to secure data in the financial industry and how integrates di...

Cмотреть видео

Cмотреть видео

HD 00:01:06

Check Point: RSA Conference 2014 - Customer Insights - Joseph Royal, Network Security Manager, Leido

Find out more: speaks with customers and partners at RSA Conference 2014 in San Francisco. Watch as Joseph Royal of Leidos shares what makes him a fan.

Cмотреть видео

Cмотреть видео

HD 01:43:33

JsonTV: Industrial Robotics Workshop. Промышленная робототехника: новые рынки, возможности, пути раз

Ведущие мировые эксперты в промышленной робототехнике обсудили, чем робототехника завтра будет отличаться от сегодняшней. Какое будущие у промышленной робототехники в России? Есть ли у роботов шанс стать must have на каждом 2-ом российском ...

Cмотреть видео

Cмотреть видео

HD 01:14:42

JsonTV: Industrial Robotics Workshop. Роботы VS Коботы

Коботов считают будущим автоматизации. По сравнению с классическими роботами они крайне просты в использовании, не нужно выстраивать спец. инфраструктуру, не нужно перепрограммировать на новые операции, стоимость внедрения практически равна...

Cмотреть видео

Cмотреть видео

HD 01:41:24

JsonTV: Industrial Robotics Workshop. Экономическая эффективность роботов: costs down

Дебаты поставщиков робототехнических решений и представители промышленных предприятий. Как использовать роботов для сокращения издержек производства? Какие есть кейсы успешного применения роботов? Какой срок окупаемости робототехнических ре...

Cмотреть видео

Cмотреть видео

HD 00:59:16

Код ИБ: Код ИБ INDUSTRIAL 2022. Кибербезопасность промышленных предприятий в текущих реалиях - видео

#codeib #КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и ау...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Red Hat Security: Identity Management and Active Directory Integration (RH362)

Red Hat Security: Identity Management and Active Directory Integration (RH362) provides the skills to configure and manage IdM, the comprehensive Identity Management solution bundled with Red Hat® Enterprise Linux.Learn more: https://www.re...

Cмотреть видео

Cмотреть видео

HD 00:02:44

Microsoft CEO: Incumbent on tech industry to create opportunity in every economy

Satya Nadella, генеральный директор Microsoft; Shantanu Narayen, генеральный директор Adobe; и Bill McDermott, генеральный директор SAP, беседуют с Jon Fortt из CNBC на конференции Ignite о возможном влиянии политических вопросов на т...

Cмотреть видео

Cмотреть видео

HD 00:58:04

Digital Security: Безопасность машинного обучения: естественные проблемы искусственного интеллекта.

Вебинар Digital Security про ошибки, уязвимости и защиту алгоритмов искусственного интеллекта и машинного обучения. 1. Как реализуются атаки на алгоритмы машинного обучения: DeepFool, JSMA, FGSM и другие;2. Когда целесообразно использова...

Cмотреть видео

Cмотреть видео

HD 00:51:33

JsonTV: Industrial Robotics Workshop.Рынок робототехники: угрозы и возможности для России

Выступление Алисы Конюховской, исполнительного директора Национальной Ассоциации участников рынка робототехники (НАУРР). В рамках второго воркшопа индустриальной робототехники 22 ноября 2018 г. Презентация исследования НАУРР о мировом и ро...

Cмотреть видео

Cмотреть видео

HD 01:46:21

JsonTV: II Industrial Robotics Workshop. Практический опыт внедрения и использования роботов на пред

II Inndustrial Robotics Workshop. Практический опыт внедрения и использования роботов на предприятиях. Почему предприятия решают внедрять роботов? Как найти подрядчика? Какой эффект оказала роботизация на эффективность производственного про...

Cмотреть видео

Cмотреть видео

HD 00:30:12

Digital Security: вебинар "Испорченный телефон, или Безопасность мобильного ДБО"

1. Безопасны ли сервисы на стыке банковских систем и операторов сотовой связи? В фокусе внимания – "большая четвёрка" мобильных операторов и 16 ведущих банков страны. 2. Методы анализа защищенности мобильных приложений. 3. Типы ат...

Cмотреть видео

Cмотреть видео

HD 00:55:07

Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений".

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать ...

Cмотреть видео

Cмотреть видео

HD 00:40:35

Digital Security: Вебинар по безопасности СКУД "Карточный домик".

1. Что такое СКУД и почему это один из главных рубежей в защите информации. 2. Замки, турникеты, шлюзы легко открываются при помощи карт-идентификаторов. Типы карт в современных СКУД, и почему одни лучше других. 3. Типовые атаки, связанны...

Cмотреть видео

Cмотреть видео

HD 00:57:21

Digital Security: Вебинар "Продажи без багов: цифровая безопасность платформ e-commerce"

1. Безопасность платформ e-commerce, основные угрозы на примерах из практики. 2. Несанкционированный доступ злоумышленника к аккаунтам пользователей и сотрудников. 3. Манипуляция с логикой работы сервисов электронной коммерции при прове...

Cмотреть видео

Cмотреть видео

HD 00:01:42

Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумева...

Cмотреть видео

Cмотреть видео