Docsvision: Методы разграничения доступа к данным в Docsvision → Похожие видео ролики , Страница 12

Сегодня любая компания хранит множество информации: анкеты сотрудников, бухгалтерскую документацию, клиентскую базу, внутренние документы и многое другое. Поэтому вопрос «Как обеспечить безопасность хранения информации и доступа к ней?» является актуальным для большинства компаний. А безопасность информационной системы – одним из важнейших критериев её выбора. Из этого видео вы узнаете о том, почему Docsvision является системой, удовлетворяющей всем требованиям безопасности данных. Подробно расскажем, как в платформе реализована уникальная гибкая система ролевой безопасности и как на...

Подробнее в видео...

Подробнее в видео...

HD 01:31:32

Код ИБ: Безопасная среда | Управление доступом: практика - видео Полосатый ИНФОБЕЗ

- Как понять, что компания готова к внедрению IdM-системы? - Есть мнение, что Identity Management – это некий фундамент, с которого нужно начинать строить ИБ в компании, чтобы навести порядок с доступом сотрудников. Каким в череде проектов ...

Cмотреть видео

Cмотреть видео

HD 00:48:53

Код ИБ: Безопасная среда | Управление доступом - видео Полосатый ИНФОБЕЗ

Как забыть про оставленные на столах токены аутентификации и как уйти от устаревших паролей в качестве инструмента проверки подлинности? Какие методы аутентификации являются надежными и пора ли переходить на биометрию? Как решить проблему и...

Cмотреть видео

Cмотреть видео

HD 01:22:58

Код ИБ: История развития шифровальщиков и методы борьбы с ними - видео Полосатый ИНФОБЕЗ

В программе вебинара: 1. Обзор крупнейших хакерских атак с использованием вирусов шифровальщиков и их последствий. 2. Рассмотрим возможности системы “Спектр” от российского разработчика решений информационной безопасности, компании Сайберпи...

Cмотреть видео

Cмотреть видео

HD 00:52:56

Код ИБ: Lightrun - кардинально новый метод дебага прямо в живой среде продакшен - видео Полосатый ИН

Как исправлять ошибки кода в живой среде? Эксперт из Lightrun поделится уникальным методом дебага Приглашаем разработчиков на вебинар, где будет показан кардинально новый метод дебага кода путём установления логов, метрик, трейсов и снапшот...

Cмотреть видео

Cмотреть видео

HD 01:01:18

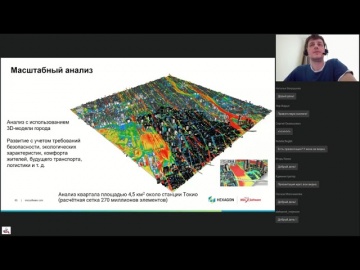

Современные методы моделирования и расчётного анализа аэродинамических и тепловых процессов в з

На вебинаре будет рассмотрен широкий круг вопросов расчётного анализа, возникающих при проектировании зданий, моделировании работы различных инженерных систем и конструкций строительных объектов. На примере расчётных технологий MSC Software...

Cмотреть видео

Cмотреть видео

HD 00:24:18

Код ИБ: Кибербезопасность 2.0: как будут атаковать завтра. Методы и инструменты защиты - видео Полос

Кибербезопасность 2.0: как будут атаковать завтра. Методы и инструменты защиты. Суслин Андрей. Руководитель отдела по разработке решений для АСУ ТП. Group IB. КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной б...

Cмотреть видео

Cмотреть видео

HD 00:39:30

Террасофт: Tech Hour: Альтернативный способ настраивать права доступа на странице - используйте атри

Это довольно объемный и сложный материал, но очень интересный. Мы поговорим о том, как настраивать проверку в клиентской части прав пользователя на системные операции, совмещение с атрибутами и бизнес-правилами. Ссылка для скачивания пакета...

Cмотреть видео

Cмотреть видео

HD 00:19:09

J: #23 Интерфейсы - приватные, статические и дефолтные методы, наследование интерфейсов | Java для .

Вы узнаете как задавать статические константы и статические методы в интерфейсах (ключевое слово static). Как определять вложенные интерфейсы в классах и делать наследование (расширение) интерфейсов. Как задавать приватные методы в интерфей...

Cмотреть видео

Cмотреть видео

HD 00:16:00

Экспо-Линк: Защита информации в условиях онлайна и удаленного доступа

Защита информации в условиях онлайна и удаленного доступа. Альберт Баязитов. Директор. Puzzle Systems. Альберт Баязитов в своём выступлении рассказал о минимизации рисков и защите информации в условиях удаленного доступа. Была затронута н...

Cмотреть видео

Cмотреть видео

HD 01:48:09

PHP: Введение в ОПП PHP: классы, свойства, методы - видео

объектно-ориентированное программирование на PHP

Cмотреть видео

Cмотреть видео

HD 00:07:52

J: Уроки Java для начинающих | #13 Параметризированные методы | Geniuses - видео

В этом видеокурсе мы с вами изучим программирование на языке Java. Мы будем изучать Java для начинающих и изучим стандартные вещи, ООП, а также затронем темы связанные только с Java. Итак, приступаем к изучению языка программирования Java.#...

Cмотреть видео

Cмотреть видео

HD 00:31:38

АСУ ТП: Применение методов ИИ для синтеза проектных решений на примере АСУ ТП электрических подстанц

В докладе Александра Волошина, директора Центра компетенций НТИ «Технологии транспортировки электроэнергии и распределенных интеллектуальных энергосистем», описываются подходы к применению комбинации методов искусственного интеллекта для си...

Cмотреть видео

Cмотреть видео

HD 00:46:08

ГК Перемена: Система хранения NetApp C190 корпоративного класса на базе флеш-технологий по доступной

ГК «Перемена» совместо с NetApp провели вебинар на тему системы хранения данных корпоративного класса на базе all-flash NetApp C190 и сценарии ее использования.В программе вебинара: ✔ EF-300 приходит на смену EF-280. Обзор и возможности; ...

Cмотреть видео

Cмотреть видео

HD 00:09:44

J: Уроки Java - Методы, как их писать и что делают - видео

Мы продолжаем курс изучение Java с нуля для начинающих и в этом видео рассмотрим важную тему методы в java. Методы применяются в каждой программе так как это возможность сократить код и определить повторяющиеся фрагменты кода и использовать...

Cмотреть видео

Cмотреть видео

HD 00:00:33

Простой бизнес: Как ограничить доступ некоторым посетителям сайта к определенной информации?

CRM-система "Простой бизнес" помогает менеджерам вести учет и управлять клиентами компании, автоматизировать бизнес процессы и увеличить продажи. Попробуйте бесплатную онлайн программу СРМ для вашего сайта. Вы можете скачать её бесплатно...

Cмотреть видео

Cмотреть видео

HD 00:32:27

АСУ ТП: Эффект домино в атаках на АСУ ТП и методы защиты - видео

Успешная атака на один из компонентов ИТ-инфраструктуры корпоративного сегмента как правило запускает цепную реакцию заражения других компонентов и далее распространяется на промышленную сеть. Получается своеобразный «эффект домино», когда ...

Cмотреть видео

Cмотреть видео

HD 00:59:08

1С-Рарус: Сложные случаи при настройке ролей и прав доступа в 1С:Бухгалтерия 3.0 - 29.03.2023

Запись вебинара от 29 марта 2023 года на тему "Сложные случаи при настройке ролей и прав доступа в 1С:Бухгалтерия 3.0". Программа вебинара ОСНОВЫ НАСТРОЙКИ РОЛЕЙ И ПРАВ ДОСТУПА. - Корректная настройка групп доступа в «1С:Бухгалтери...

Cмотреть видео

Cмотреть видео

HD 01:10:53

PHP: Наследование классов в PHP и перезагрузка методов - видео

объектно-ориентированное программирование на PHP

Cмотреть видео

Cмотреть видео

HD 01:32:27

Softline: Вебинар «Безопасность доступнее, чем кажется, с Microsoft 365 Security и Azure Sentinel» -

Вебинар «Безопасность доступнее, чем кажется, с Microsoft 365 Security и Azure Sentinel» 07.09.2021Безопасность на всех уровнях – получите в своё распоряжение простую в использовании комплексную систему защиты, которая поможет вашей компани...

Cмотреть видео

Cмотреть видео

HD 01:23:48

PHP: Разработка на PHP. Формы, cookies, sessions. Авторизация и контроль доступа. - видео

Лекция №5 из обновленного курса Технологии программирования для сети Internet / Технологии разработки веб-сервисов ВолГУ, 2021-2022 учебный год. Лекция 5: Разработка на PHP. Формы, cookies, sessions. Авторизация и контроль доступа. Разб...

Cмотреть видео

Cмотреть видео

HD 00:02:17

Простоев.НЕТ: Методики управления запасами в зависимости от ранжирования оборудования и срока постав

Регистрируйтесь на наш онлайн курс «Базовые практики планирования ТОиР, управления надежностью и критичностью оборудования по методике RCM». Зарегистрироваться на бесплатную неделю можно в любое время

Cмотреть видео

Cмотреть видео

HD 00:13:31

J: Уроки Java - Работа со строками. Методы строк - видео

Мы продолжаем курс java и в данном видео мы рассмотрим как в программировании происходит работа со строками. Мы рассмотрим с нуля создание строк и все манипуляции. В Java широкие возможности преображения строк, мы рассмотрим все методы язык...

Cмотреть видео

Cмотреть видео

HD 00:33:08

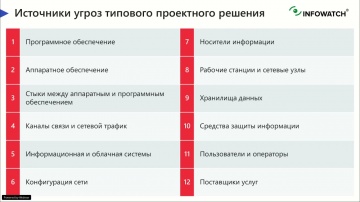

АСУ ТП: Типовой проект защищенной АСУ ТП для ТЭК по новой методике ФСТЭК - видео

InfoWatch ARMA и Модульные Системы Торнадо объединили усилия для создания типового проекта надежной и защищенной АСУ ТП с доказанной совместимостью своих решений. Проект учитывает рекомендации ФСТЭК России приказа №239, а также «Методику оц...

Cмотреть видео

Cмотреть видео

HD 00:59:07

Адванта: Как внедрить методологию контроля и обеспечить порядок в проектах за 2 недели? - видео

Подробнее о нашем решении "Реестр проектов"Внедрение проектного управления на любом предприятии за месяц. Система управления проектами - Адванта. Лучшая система управления проектами по данным конкурса государственного агентства внедрения пр...

Cмотреть видео

Cмотреть видео

HD 00:55:53

BIA Technologies: Как сделать данные максимально доступными: опыт внедрения инструментов BI

В рамках вебинара разобрали, какие шаги нужно пройти для создания self-service инфраструктуры в компании на примере реализованного проекта в крупной логистической компании, а также узнаем мнение бизнес-пользователей этого проекта.02:35 - о ...

Cмотреть видео

Cмотреть видео

HD 00:11:36

J: Уроки Java для начинающих | #27 Методы String format, toString и случайные числа | Geniuses - ви

Вот и новый выпуск)) #программирование #java #coding #programming #программист #робототехника #webdesign #разработка #web #javascript #python #дети #вебдизайн #обучение #курсы #linux #programmer #школа #webdev #php #webdevelopment #тыжпрог...

Cмотреть видео

Cмотреть видео

HD 01:03:38

SoftwareONE: Современные методы защиты данных вместе с Commvault - видео

На вебинаре вы узнаете: - Основные техники современной защиты данных; - Принципы построения высокодоступной и эффективной системы резервного копирования; - Почему данные являются главным активом компании; - Какую технику защиты данных испо...

Cмотреть видео

Cмотреть видео

HD 00:35:39

PHP: PHP отладка: dump, xdebug, xhprof, blackfire, strace. Краткий обзор методик. - видео

По результатам различных исследований программисты 20% времени тратят на написание кода и 80% на чтение кода, исправление багов и отладку. Числа разных источников разняться, но всегда итоговая пропорция сохраняется. Рассмотрим практическо...

Cмотреть видео

Cмотреть видео

HD 00:11:35

JsonTV: Первостепенное - разработка методики мониторинга и прогнозирования - Андрей Мишурный, «Рост

22 октября ИД «Коммерсантъ» провел конференцию на тему «Технологии для жизни: инфраструктура города, цифровые экосистемы и здоровье человека», модератором которой выступил Никита Королев, корреспондент отдела телекоммуникаций ИД «Коммерсант...

Cмотреть видео

Cмотреть видео

HD 00:07:28

C#: ПРОГРАММИРОВАНИЕ НА C# - ASP.NET CORE [HTTP МЕТОДЫ] #1 - видео

ПРОГРАММИРОВАНИЕ НА C# - ASP.NET CORE [HTTP МЕТОДЫ] #1 Instagram: https://www.instagram.com/ithomester/ VK группа: https://vk.com/it_homester VK беседа: https://vk.me/join/6eluMvinrUsZBxiov5E_uP6RuFIvF1f_VEQ= #aspnetcore #aspnettutorial #a...

Cмотреть видео

Cмотреть видео

![C#: ПРОГРАММИРОВАНИЕ НА C# - ASP.NET CORE [HTTP МЕТОДЫ] #1 - видео](https://12n.ru/upload/video/images/small/dc/bd/dcbdbc3e364ea17440830f76e9bba684.jpg)