Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1 → Похожие видео ролики , Страница 26

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате изучения материалов вебинара слушатели получат: - знания о составе и особенностях применения нормативной базы ФСТЭК России в области обеспечения информационной безопасности; - знания об особенностях выбора средств защиты информации в соответствии с требованиями нормативных документов ФСТЭК России; - навыки классификации защищаемой информации огранич...

Подробнее в видео...

Подробнее в видео...

HD 01:45:34

Softline: Безопасность учетных записей - видео

Почему самый сложный пароль не самый безопасный? Как защитить учетные данные пользователей инструментами Microsoft? Безопасность на всех уровнях – важный аспект в развитии вашей компании. Предлагаем вам посмотреть видео вебинар, посвящённый...

Cмотреть видео

Cмотреть видео

HD 02:18:06

АСУ ТП: Безопасность рабочих станций в сетях АСУ ТП - видео

#АСУТП #БезопасностьРабочихСтанций #AMLIVE Запись прямого эфира онлайн-конференции AM Live (https://www.anti-malware.ru), проходившей 24 ноября 2021 года, на которой эксперты поговорили защите рабочих станций и контроллеров в промышленных ...

Cмотреть видео

Cмотреть видео

HD 00:46:15

ГИС: Информационное моделирование в практических задачах. На примере ГИС и BIM - видео

Вебинар состоялся 25 ноября в рамках образовательной программы хакатона MIIGAiK GEOHACK Ведущий вебинара - Серебряков Сергей Владимирович, кандидат технических наук, генеральный директор АО "Оператор пространственных данных" 26-28 ноября ...

Cмотреть видео

Cмотреть видео

HD 01:25:50

Цифровизация: Промышленная безопасность и цифровизация производства. Прямой эфир HikTalks - видео

10 декабря в 12:00, на YouTube-канале компании Hikvision состоялся прямой эфир HikTalks, посвященный вопросам промышленной безопасности, развитию цифровых технологий для производственных площадок, проблемам, с которыми сталкиваются промышле...

Cмотреть видео

Cмотреть видео

HD 01:07:40

Школа "Кода Безопасности" 2021, часть I - Киберучения - видео

Школа "Кода Безопасности" 2021, часть I - КиберученияПродукты «Кода Безопасности» применяются во всех областях информационной безопасности, таких как защита конфиденциальной информации, персональных данных, среды виртуализации, коммерческ...

Cмотреть видео

Cмотреть видео

HD 00:06:54

Цифровизация: Инновации в транспорте: цифровизация и безопасность - видео

Форум в «Цифровом деловом пространстве» собрал десятки компаний, которые разработали собственные уникальные решения для транспортной сферы. Мировая индустрия автопрома последние пять лет проходит тотальную трансформацию. Тренды развития авт...

Cмотреть видео

Cмотреть видео

HD 00:19:33

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео

HD 01:08:20

Решения ProfiTAP для обеспечения видимости сети и оптимизации работы систем анализа траффика

Решения компании ProfiTAP обеспечивают видимость всего потока данных, позволяют предоставить необходимую информацию о трафике инструментам безопасности и мониторинга, исключить наличие «слепых зон» в сетевой инфраструктуре. Специализированн...

Cмотреть видео

Cмотреть видео

HD 00:37:01

Syssoft: Адаптация DevOps к миру растущих атак на цепочки поставок программного обеспечения - видео

Получить на почту (скачать) доклад (презентацию) спикеров в PDF и именной сертификат участника: https://sonatype.syssoft.ru/Сайт "Системного софта" - https://www.syssoft.ru/Мы в Фейсбуке - https://www.facebook.com/Syssoftru/ Мы ВКонтакте ...

Cмотреть видео

Cмотреть видео

HD 00:26:01

ЦОД: Алексей Солдатов Пандемия COVID 19 Обеспечение безопасного функционирования ЦОД - видео

Выступление Алексея Солдатова на II Международном саммите Ассоциации ЦОД. Тема доклада: Пандемия COVID19. Обеспечение безопасного функционирования ЦОД.

Cмотреть видео

Cмотреть видео

HD 00:22:50

Алексей Иванов. Реализация проектов АСУ ТП подстанций в соответствии с требованиями ФЗ-187

При создании АСУ ТП электрических подстанций заказчики пользуются годами наработанными схемами, шаблонами технических заданий, где учтено все, кроме требований современного законодательства. Вендоры АСУ ТП, в свою очередь, также часто не ка...

Cмотреть видео

Cмотреть видео

HD 00:16:57

LANIT ECM: Оптимизация документационного обеспечения деятельности Федерального казначейства - видео

Оптимизация документационного обеспечения деятельности Федерального казначейства. Андрей Журавлев, начальник управления делами, Федеральное казначейство.СОДЕРЖАНИЕ: Задачи ведомства в области документационного обеспечения деятельности; ...

Cмотреть видео

Cмотреть видео

HD 01:17:56

АИС дискуссия: Мошенничество и атаки на цифровые профили и биометрия – где грань безопасности? DeepF

Ведущие: Алексей Лукацкий, эксперт по информационной безопасности Александр Антипов , главный редактор SecurityLab.ruЭксперты: Дмитрий Гадарь, вице-президент, руководитель департамента информационной безопасности, Tinkoff.ru Алексан...

Cмотреть видео

Cмотреть видео

00:20:35

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

HD 00:17:20

Экспо-Линк: UserGate – интернет-безопасность для корпоративных сетей любого масштаба

UserGate – интернет-безопасность для корпоративных сетей любого масштаба. Дарья Кургаева. Ведущий менеджер по работе с корпоративными клиентами. UserGate.Функциональность новой версии UserGate (VPN, реверс-прокси, 2FA и др.) Программно-аппа...

Cмотреть видео

Cмотреть видео

HD 01:37:51

Softline: Защита и управление информацией c помощью технологий Microsoft - видео

Ценность данных растет. Для каждой компании потеря конфиденциальных данных несет проблемы. На нашем вебкасте расскажем, как управлять, контролировать и защищать конфиденциальные данные. Рассмотрим и продемонстрируем, что предлагается для эт...

Cмотреть видео

Cмотреть видео

HD 00:19:50

JsonTV: Ограничения доступа к объектам информационной инфраструктуры с подключением удаленного досту

«Информационная безопасность АСУ ТП КВО» Десятая юбилейная конференция ИД Connect 2–3 марта 2022 г. г. Москва. Кубарев Алексей Валентинович Заместитель начальника управления организации обеспечения безопасности критической информационной ин...

Cмотреть видео

Cмотреть видео

HD 00:00:41

InfoSoftNSK: Людмила Саломатина, руководитель департамента обеспечения качества "Лиотех", приглашает

Приглашаем на главное мероприятие для производственников за Уралом - V Сибирский производственный форум. 29 октября Людмила Саломатина, руководитель департамента обеспечения качества ООО «Лиотех-Инновации», проведет мастер-класс в секции «Б...

Cмотреть видео

Cмотреть видео

HD 00:14:04

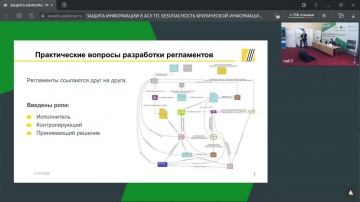

АСУ ТП: Практика разработки и применения ОРД по обеспечению защиты КИИ (АСУ ТП). Как не утонуть в бу

ТБ-Форум 2022 Практика разработки и применения ОРД по обеспечению защиты КИИ применительно к АСУ ТП. Как не утонуть в бумагах. Сибинтек.

Cмотреть видео

Cмотреть видео

HD 00:11:06

JsonTV: ТБ Форум. Дмитрий Степанко, Минтранс: Вопросы нормативно-правового обеспечения в области БАС

Выступление Дмитрия Степанко, заместителя директора Департамента государственной политики в области гражданской авиации Минтранса России, в рамках конференции «БПЛА: отраслевая специфика. Практика применения и угрозы» Форума «Технологии без...

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:03:06

СКБ Контур: Таблица требований: как контролировать большой объем требований

Как контролировать работу с требованиями ФНС, чтобы вовремя отправлять квитанции о приеме и ответы? В Контур.Экстерне для этого есть специальная онлайн-таблица. Она показывает статусы и сроки по всем формализованным и неформализованным треб...

Cмотреть видео

Cмотреть видео

HD 00:10:41

Код ИБ: Диалог с регулятором на Код ИБ | Красноярск 2022 - видео Полосатый ИНФОБЕЗ

В рамках диалога с регулятором обсудили с Иваном Щеклачевым, Представителем Управления ФСТЭК России по Сибирскому федеральному округу, и Александром Рукосуевым, Руководителем сектора ИБ отдела телекоммуникационной инфраструктуры и связи Мин...

Cмотреть видео

Cмотреть видео

HD 00:20:42

Код ИБ: Сервисный подход к обеспечению ИБ - видео Полосатый ИНФОБЕЗ

Сервисный подход к обеспечению ИБ Денис Баскаков. Директор по развитию бизнеса Единый центр компетенций «Восток», Ростелеком-Солар #codeib #РостелекомСолар КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной б...

Cмотреть видео

Cмотреть видео

HD 00:24:40

АСУ ТП: Стратегия защиты информации в АСУ ТП - видео

Стратегия защиты информации в АСУ ТП. Марат Шамсутдинов. Эксперт. СИБУР Холдинг.

Cмотреть видео

Cмотреть видео

HD 00:39:12

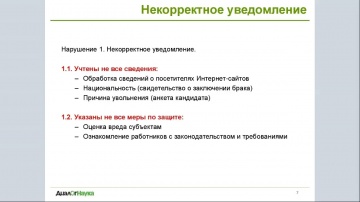

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 00:22:43

Код ИБ: Позиционирование безопасности в компании - видео Полосатый ИНФОБЕЗ

Позиционирование безопасности в компании Кирилл Вотинцев Security partner, Тинькофф #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте пол...

Cмотреть видео

Cмотреть видео

HD 00:11:00

SCADA: Модели машинного обучения для аудита информационной инфраструктуры АСУ ТП - видео

Ярослав Мироненко, заместитель генерального директора АО РЭС Групп Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области обеспечения безопасности КИИ и ...

Cмотреть видео

Cмотреть видео

00:11:38

ГИС: Создание единого вендорно-независимого информационного пространства ГИС – ТИМ - видео

Второй Региональный Конгресс «ТИМ-Сообщество 2022. Санкт-Петербург. Северо-Запад»

Cмотреть видео

Cмотреть видео

HD 00:05:13

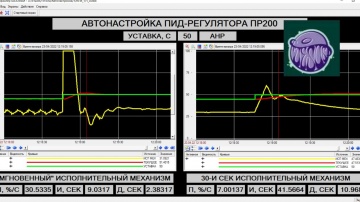

SCADA: Автонастройка ПИД-регулятора ПР200 - видео

Речь снова пойдёт про автоматическую настройку ПИД-регулятора. Теперь на примере программируемого реле ПР200, в котором будет реализовано сразу 2 регулятора с автонастройкой. Регуляторы будут одновременно работать с моделями объектов, созда...

Cмотреть видео

Cмотреть видео