ДиалогНаука: Взаимодействие субъектов КИИ с ГосСОПКА. → Похожие видео ролики , Страница 6

Видеозапись вебинара посвященного вопросам, связанным с целями и задачами ГосСОПКА, порядку взаимодействия субъектов КИИ с ГосСОПКА. ПРОГРАММА: - Нормативная база и контролирующий орган; - Цели и задачи ГосСОПКА; - Порядок взаимодействия субъектов КИИ с ГосСОПКА; - Реализация требований к значимым объектам КИИ; - Ведомственные и корпоративные центры ГосСОПКА. Спикер: Игорь Тарви, Архитектор систем безопасности АО ДиалогНаука

Подробнее в видео...

Подробнее в видео...

HD 01:18:29

nizamov school: Система взаимодействия. Вебинар от фирмы 1С - видео

Система взаимодействия. Вебинар от фирмы 1С Скачать все материалы и почитать статьи можете на моем сайте в блоге: https://nizamov.school Добавляйтесь в друзья: ►ВКонтакте: https://vk.com/id300336536 ►Instagram: https://www.instagram.com/i...

Cмотреть видео

Cмотреть видео

HD 00:02:45

nizamov school: ДЕМО. АНАЛОГ СЕРВЕРА ВЗАИМОДЕЙСТВИЯ 1С - видео

ДЕМО. АНАЛОГ СЕРВЕРА ВЗАИМОДЕЙСТВИЯ 1С. Жду всех на вебинаре. Скачать все материалы и почитать статьи можете на моем сайте в блоге: https://nizamov.school Добавляйтесь в друзья: ►ВКонтакте: https://vk.com/id300336536 ►Instagram: https://w...

Cмотреть видео

Cмотреть видео

HD 01:00:22

nizamov school: ПИШЕМ АНАЛОГ СЕРВЕР ВЗАИМОДЕЙСТВИЯ 1С НА PYTHON WEBSOCKET - видео

Привет программисты 1С! Закончил сегодня свой микросервис на Python + Redis + JavaScript + 1C, аналог сервер взаимодействия от 1С. Получилось интересно и познавательно. Жалко, что 1С не поддерживает протокол WebSocket из коробки, но все зар...

Cмотреть видео

Cмотреть видео

HD 00:23:34

nizamov school: УСТАНОВКА СЕРВЕРА ВЗАИМОДЕЙСТВИЯ 1С НА UBUNTU SERVER 20.04 - видео

УСТАНОВКА СЕРВЕРА ВЗАИМОДЕЙСТВИЯ 1С НА UBUNTU SERVER 20.04 Привет программисты 1С. Сегодня мы установим сервер взаимодействия 1С на ubuntu server 20.04. Для начала вам необходимо скачать с ИТС все дистрибьютивы для deb систем. Устанавливат...

Cмотреть видео

Cмотреть видео

HD 00:29:06

nizamov school: УСТАНОВКА СЕРВЕРА ВЗАИМОДЕЙСТВИЯ 1С В DOCKER. ЧАСТЬ 1 - видео

Привет программисты 1С, с вами Низамов Илья. Сегодня я покажу, как установить сервер взаимодействия 1с в docker. Напишем конфиг dockerfile для сборки сервера взаимодействия 1С. Напишем конфиг docker compose для запуска нескольких сервисов. ...

Cмотреть видео

Cмотреть видео

HD 00:33:44

nizamov school: 1С СЕРВЕР ВЗАИМОДЕЙСТВИЯ. ПЕРЕЕЗД В YANDEX CLOUD - видео

Привет программисты 1С, с вами Низамов Илья. Сегодня я хочу рассказать вам о переезде сервера взаимодействия 1с с windows server на ubuntu в yandex cloud и перенос истории сообщений. При переносе сервера взаимодействия 1с есть много ню...

Cмотреть видео

Cмотреть видео

HD 00:18:16

nizamov school: 1С СЕРВЕР ВЗАИМОДЕЙСТВИЯ 10. УСТАНОВКА НА WINDOWS SERVER - видео

Привет программисты 1С, с вами Низамов Илья. Сегодня я покажу, как установить сервер взаимодействия 1С 10 версии на windows server 2016. Так же мы установим правильную версию JDK и Postgresql. Все команды из видео вы можете найти в описании...

Cмотреть видео

Cмотреть видео

HD 00:30:00

nizamov school: УСТАНОВКА 1С СЕРВЕР ВЗАИМОДЕЙСТВИЯ 11 НА UBUNTU 20.04 - видео

Привет программисты 1С, с вами Низамов Илья и сегодня мы установим сервер взаимодействия 1С 11 версии на Ubuntu сервер 20.04. При установке мы будем использовать 1С сервер взаимодействия 11.0.25, sql сервер postgresql 14 версии, платформу 1...

Cмотреть видео

Cмотреть видео

HD 01:59:40

Autodesk CIS: ВIM как основа Цифрового двойника. Шаг третий: построение экосистемы для взаимодействи

Как построить экосистему для сбора и обмена данными между всеми участниками проекта? Разбираемся, как создать комфортную среду для хранения и обмена данными с помощью платформы Autodesk BIM 360 и какие программные решения можно использовать...

Cмотреть видео

Cмотреть видео

HD 01:01:07

ДиалогНаука: Современные методы комлексной защиты хранилищ неструктурированных данных - видео

Хранилища неструктурированных данных (файловые сервера, NAS системы, почтовые сервера, контроллеры домена и др.) являются важной составляющий бизнес процессов любой компании. При этом наличие много терабайтных массивов информации влечет за ...

Cмотреть видео

Cмотреть видео

HD 00:01:30

Autodesk CIS: Взаимодействие с Product Design & Manufacturing Collection

Сотрудники компаний Can Lines Engineering, Dynamic Attractions и FS-Elliott рассказывают о функциях Product Design & Manufacturing Collection для организации совместной работы: - применении Vault PDM для управления данными, - использовани...

Cмотреть видео

Cмотреть видео

HD 00:56:53

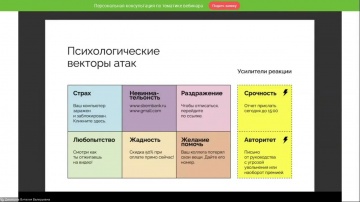

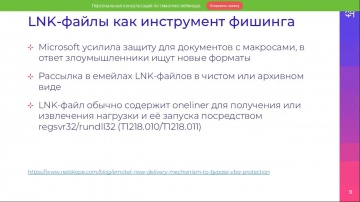

ДиалогНаука: ВЕБИНАР: ОТ ПОВЫШЕНИЯ ОСВЕДОМЛЕННОСТИ СОТРУДНИКОВ К ИНТЕРАКТИВНОЙ ТРЕНИРОВКЕ НАВЫКОВ БЕ

ТЕЗИСЫ: Как атаковали людей в 2021 году – ТОП-5 кейсов цифровых атак На что “ведутся” сотрудники – какие шаблоны имитированных атак лучше всего работали в 2021 году Как оценить уровень защищенности сотрудников за один час Как оценить урове...

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

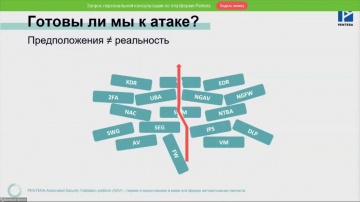

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:30:04

ДиалогНаука: ВЕБИНАР: АВТОМАТИЗАЦИЯ ПЕНТЕСТА В КРУПНЫХ РАСПРЕДЕЛЕННЫХ СЕТЯХ

Тезисы: - Сложности тестирования защищенности в крупных распределенных сетях - Как может помочь автоматизация? - Особенности реализации автоматизированного пентеста в распределенной среде - Варианты архитектуры решения на основе реальных пр...

Cмотреть видео

Cмотреть видео

HD 00:12:20

Код ИБ: Опыт создания корпоративного центра ГосСОПКА - видео Полосатый ИНФОБЕЗ

Опыт создания корпоративного центра ГосСОПКА Олег Графеев. Начальник Центра мониторинга ИБ, ФГУП "НТЦ "Заря" #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы ...

Cмотреть видео

Cмотреть видео

HD 00:39:12

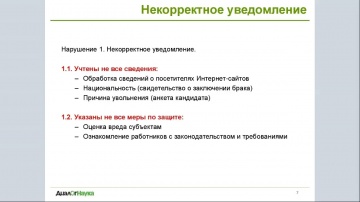

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 01:06:41

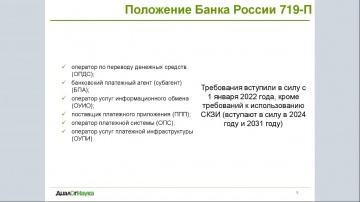

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:37:20

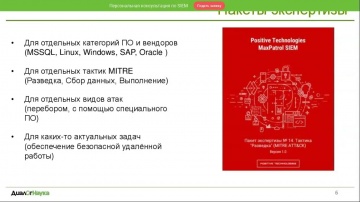

ДиалогНаука: Как организовать работу с исключениями/FALSE POSITIVE для коробочного контента? - видео

ТЕЗИСЫ: На вебинаре рассмотрели основные правила и лайфхаки работы с коробочным контентом на примере MPSIEM. Разобрали типичные кейсы и основные сложности, возникающие у пользователей в работе.Многие современные SIEM-решения предоставляют п...

Cмотреть видео

Cмотреть видео

HD 00:16:50

ДиалогНаука: Как подтвердить готовность к отражению атак шифровальщиков? - видео вебинара

В рамках вебинара мы расскажем о шифровальщиках и как быть подготовленными к их отражению.ПРОГРАММА: - Ransomware в цифрах; - Как оценить готовность организации к атаке вымогателей? - Как на практике повысить уровень защищенности от атак пр...

Cмотреть видео

Cмотреть видео

HD 00:47:02

ДиалогНаука: Автоматическая симуляция кибератак. Новый подход к развитию системы киберзащиты

Тезисы: При построении системы защиты необходимо не только концентрироваться на защите периметра, но и развивать возможности детектирования хакерских действий во внутренней инфраструктуре. Для эффективного выявления хакерских техник и разви...

Cмотреть видео

Cмотреть видео

HD 01:00:32

ДиалогНаука: Защищенный файловый обмен и своместная работа - вебинар

В настоящее время трудно представить себе бизнес-процесс организации, где не осуществлялись бы обмен файлами в электронном формате и работа с ними. Но в то же время использование средств электронной почты, FTP, файловых серверов и других ко...

Cмотреть видео

Cмотреть видео

HD 01:18:40

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

HD 00:36:57

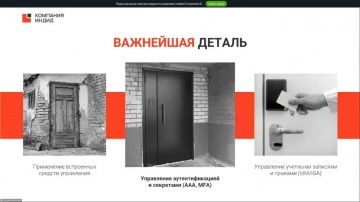

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

HD 00:51:22

ДиалогНаука: USERGATE SUMMA – слагаемые безопасности

ТЕЗИСЫ ВЕБИНАРА:- Состояние рынка NGFW в России - Типичные задачи по сетевой безопасности и как они решаются экосистемой UserGate SUMMA - Почему open source – это несерьезно - Технические ноу-хау и планы по развитию экосистемы UserGate SUMM...

Cмотреть видео

Cмотреть видео

HD 00:51:06

ДиалогНаука: Автоматическая симуляция кибератак в комплексной системе киберзащиты компании

В рамках вебинара рассказываем о задачах, которые решают продукты класса BAS. Определяем место продуктов класса BAS в комплексной системе киберзащиты компании. Разбираем почему BAS не заменяет сканер уязвимостей и пентесты, а дополняет их.Н...

Cмотреть видео

Cмотреть видео

HD 00:55:05

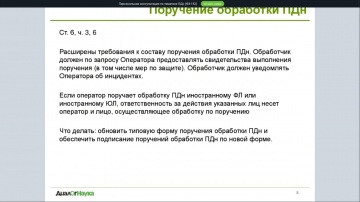

ДиалогНаука: № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения

Федеральный закон № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения за всю свою историю:- Закон теперь распространяется в том числе на иностранных физических и юридических лиц;- Расширились требования к составу согласия на...

Cмотреть видео

Cмотреть видео

HD 00:18:23

ДиалогНаука: ВЕБИНАР: КОМПЛЕКСНЫЙ ПОДХОД ПО ПРЕДОТВРАЩЕНИЮ УТЕЧКИ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ

Тезисы: - выявление информации, подлежащей защите - типовые сценарии технической реализации Системы DLP (опыт реализации на проектах) Спикеры: Евгения Заяц, Старший консультант отдела консалтинга, АО ДиалогНаука Артем Туренок, Руководите...

Cмотреть видео

Cмотреть видео

HD 01:01:04

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:47:59

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео