Поиск по тегу «android» в разделе Видеокаталог

HD 00:04:35

GroupIB: Как злоумышленники могут читать вашу переписку в Telegram. И как им в этом помешать

Group-IB сообщает о ряде инцидентов, связанных с получением нелегального доступа к содержимому переписки в Telegram на устройствах iOS и Android у клиентов разных операторов сотовой связи. Во всех случаях на устройствах пострадавших единст...

Cмотреть видео

Cмотреть видео

HD 00:43:32

Docsvision: Мобильное приложение Docsvision «Пульс» - вебинар с демонстрацией возможностей

Демоверсия мобильного приложения: «Пульс» позволяет пользователям системы электронного документооборота Docsvision работать с документами и поручениями с планшетов и телефонов, даже в режиме offline.Приложение имеет расширенный перечень сц...

Cмотреть видео

Cмотреть видео

HD 00:05:23

CNET: Samsung One UI walkthrough: Coming to Galaxy X

This is the OS that'll run on Samsung's foldable phone. Make sure to read the article for more info: Samsung redesigns its smartphone user interface with One UI - https://cnet.co/2JSHypM Don't miss the Samsung Developer Conference 2018 hig...

Cмотреть видео

Cмотреть видео

HD 00:04:41

CNET: One UI stage demo at Samsung's Developer Conference 2018

At Samsung's developer conference, the company debuts its new user interface, One UI, which it says is more natural and comfortable than its predecessor, TouchWiz. Also read: Samsung redesigns its smartphone user interface with One UI - ht...

Cмотреть видео

Cмотреть видео

HD 00:14:41

Check Point: CheckMates TechTalk: Remote Code Execution Vulnerability on LG Smartphones

Neatsun Ziv and Jonathan Shimonovich discuss our recent publication of vulnerabilities that reside in the default keyboard of all mainstream LG smartphone models. More details:

Cмотреть видео

Cмотреть видео

HD 00:16:31

Возможности SDK смарт-терминала Эвотор (Илья Линник)

Про возможности SDK смарт-терминала Эвотор рассказывает Илья Линник, руководитель направления разработки ПО устройства

Cмотреть видео

Cмотреть видео

HD 00:12:18

Выступление на конференции Change 2017 - Антон Шмаков: Quick Resto для Эвотора

Как автоматизировать HoReCa при помощи Эвотора и Quick Resto. - Антон Шмаков, генеральный директор Quick RestoЧтобы стать разработчиком приложений под Эвотор, заходите на Сайт Эвотора

Cмотреть видео

Cмотреть видео

HD 00:02:40

Как защитить Android смартфон: 12 простых советов «Лаборатории Касперского»

У любого современного человека на смартфоне куча данных, которыми совсем не хочется делиться с посторонними, а особенно — со злоумышленниками. Мы используем смартфоны и для работы, и для отдыха — общаемся, оплачиваем счета, дела...

Cмотреть видео

Cмотреть видео

HD 00:23:04

Целенаправленные атаки на мобильные устройства - Вебинар ведет Николай Петров

Мы используем мобильные устройства для доступа к нашим сбережениям, к нашим банковским счетам и многое другое. Что, если вредоносный код, не определяемый антивирусом, находится в вашем смартфоне или планшете и что-то делает без вашего ведом...

Cмотреть видео

Cмотреть видео

HD 00:01:30

HEINEKEN внедрил Приложение на iOS для управления продажами

Узнать какие еще предприятия повысили KPI с помощью Мобильных приложений Первого БИТа можно, отправив заявку на адрес . Бесплатно тест-драйв получите по ссылке

Cмотреть видео

Cмотреть видео

HD 00:19:45

Check Point: How to Hack a Cell Phone | Demo for Understanding Mobile Security

Want to hack a Smartphone? A hands-on approach to understanding mobile security. Learn more here: Ever wanted to know how to hack a smartphone? Join this exciting live demo to see first-hand how easy it is! Learn more:

Cмотреть видео

Cмотреть видео

HD 00:01:56

Check Point: Defeats Mobile Cyberattacks

Advanced cybercrimes aren’t science fiction; they’re real – and have real consequences. is at the forefront of mobile security, ensuring that devices and data everywhere remain safe. We don’t just build cutting edge technology: we stand be...

Cмотреть видео

Cмотреть видео

HD 00:02:24

Check Point: SandBlast Mobile: How It Works

Accurate threat detection is a critical component of preventing advanced attacks on smartphones and tablets. Traditional mobile anti-virus, signature-based solutions identify known threats, but they can't detect zero-day malware or apps tha...

Cмотреть видео

Cмотреть видео

HD 00:02:10

Check Point: SandBlast Mobile: Protecting Against Malicious Apps

Our mobile devices are used for both personal and business purposes. Installing new apps may compromise both your private and corporate data. Every year, malicious apps downloaded from official app stores infect millions of mobile devices....

Cмотреть видео

Cмотреть видео

HD 00:02:05

Check Point: Secure your Mobile Phone Now | Introducing SandBlast Mobile

Protecting your enterprise from mobile threats and cyber attacks. More information: Worried about your Mobile Privacy? Secure your mobile phone now against mobile threats. Keeping your business safe from cyberattacks is no easy task, and...

Cмотреть видео

Cмотреть видео

HD 00:07:40

Check Point: [Part 3] Protecting Your Mobile Workforce with SandBlast Mobile & Microsoft Intune

Videos in this Series: Part 1 - Preparing Microsoft Intune for Integration with SandBlast Mobile Part 2 - Configuring Integration between SandBlast Mobile and Microsoft Intune Part 3 - Testing Integration Part 4 - Solution Overview and Star...

Cмотреть видео

Cмотреть видео

HD 00:14:26

Check Point: Protect Your Mobile Workforce with SandBlast Mobile & Microsoft Intune

Videos in this Series: Part 1 - Preparing Microsoft Intune for Integration with SandBlast Mobile Part 2 - Configuring Integration between SandBlast Mobile and Microsoft Intune Part 3 - Testing Integration Part 4 - Solution Overview and Star...

Cмотреть видео

Cмотреть видео

HD 00:10:15

Check Point: Protecting Your Mobile Workforce with SandBlast Mobile & Microsoft Intune Pt.1

Videos in this Series: Part 1 - Preparing Microsoft Intune for Integration with SandBlast Mobile Part 2 - Configuring Integration between SandBlast Mobile and Microsoft Intune Part 3 - Testing Integration Part 4 - Solution Overview and Star...

Cмотреть видео

Cмотреть видео

HD 00:02:22

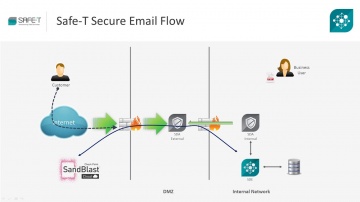

Check Point: Securing Data Exchange with SandBlast and Safe-T HDS

Organizations today face host of challenges in securing high risk data. SandBlast is most advanced protection against zero-day malware threats, while Safe-T HDS secures all data exchange scenarios including human data exchange such as secu...

Cмотреть видео

Cмотреть видео

HD 00:04:00

Check Point: SandBlast Mobile: Quick Start Guide | Tech Bytes

This video is meant to show how easily you can get started protecting your Enterprise's Android and iOS Devices with SandBlast Mobile. More information: Topics covered: Ch1 - Activating Your Admin Account Ch2 - Logging into Your SandBlast...

Cмотреть видео

Cмотреть видео

HD 00:17:56

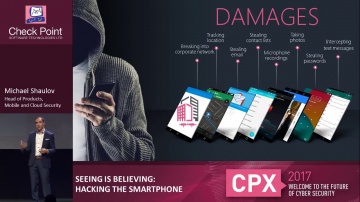

Check Point: Hacking the Smartphone | Mobile Cyber Hack Demonstration

Live demonstration of a smartphone hack, from Experience 2017. For more information visit: Watch Michael Shaulov, Head of Mobility Products at Software hack a smart phone in real time. Today every business is a mobile business, with req...

Cмотреть видео

Cмотреть видео

HD 00:01:20

Мобильные решения DIRECTUM

Подробнее o DIRECTUM Jazz: Подробнее о DIRECTUM Solo: С мобильными решениями DIRECTUM вы в считанные секунды найдете необходимую информацию, сможете ознакомиться с документами и заданиями, принять соответствующее решение. Данные автомати...

Cмотреть видео

Cмотреть видео

HD 00:14:45

Сканпорт представляет новинки терминалов сбора данных 2017 года. Android решения

Новые Android терминалы от ведущий вендоров по цене мобильного телефона.

Cмотреть видео

Cмотреть видео

HD 00:03:20

Check Point: 2017 Mobile Security Media Tour

Our Michael Shaulov, Head of Product, Mobile Security discusses the importance of mobile security and common vulnerabilities and threats mobile data of individuals and the enterprise. For more information:

Cмотреть видео

Cмотреть видео

HD 00:02:12

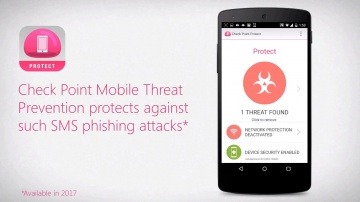

Check Point: Anatomy of a Smishing Attack: Czech Posta App

A new smishing attack targeted users in the Czech Republic was discovered January 26, 2017. Smishing, or SMS phishing, is a vector attackers use to send SMS messages from supposedly legitimate organizations. These messages persuade users t...

Cмотреть видео

Cмотреть видео

HD 00:02:37

Check Point: Protecting Mobile Devices Together - ElevenPaths – Telefonica and | Mobile Security

“Mobile devices are critical to the way we do business today. With cyberattacks growing in sophistication and frequency, exposing both the business and personal data we store on smartphones and tablets, mobile devices are the newest enterpr...

Cмотреть видео

Cмотреть видео

HD 00:01:50

Check Point: Hamas’ Cyber Tactics Exposed - Attacking IDF Soldier’s Mobile Phones

The Israeli Defense Forde uncovered a Hamas network that reached out to IDF soldiers online, sometimes in romantic ways, and ask them to download applications that would infect them with Trojan horse viruses. The applications used by Hamas ...

Cмотреть видео

Cмотреть видео

HD 00:01:41

Check Point: From HummingBad to Worse: Android Malware Campaign | SandBlast Mobile Security

For five months, mobile threat researchers had unprecedented access to the inner-workings of Yingmob, the Chinese cyber criminals behind HummingBad, a malware that establishes a persistent rootkit on Android devices, generates fraudulent a...

Cмотреть видео

Cмотреть видео

HD 00:01:34

Check Point: DressCode Android Malware Discovered on Google Play | SandBlast Mobile Security | Andro

The mobile threat prevention research team discovered a new Android malware on Google Play, called DressCode, which was embedded into more than 40 apps, and found in more than 400 additional apps on third party app stores. notified Google...

Cмотреть видео

Cмотреть видео

![Check Point: [Part 3] Protecting Your Mobile Workforce with SandBlast Mobile & Microsoft Intune](https://12n.ru/upload/video/images/small/56/3a/563a566e85a82d599192d40f506dd3ff.jpg)