Код ИБ: Как кастомизировать под себя решения для обеспечения ИБ | Безопасная среда - видео Полосатый → Похожие видео ролики , Страница 23

Идеальных средств защиты, полностью учитывающих контекст и требования компании, не существует. Всегда надо что-то настраивать и "допиливать", чтобы получить желаемый результат. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: 1. Каким путем лучше идти, и какие риски поджидают заказчика при выборе каждого из вариантов: - На этапе пилота тщательно изучать возможности проприетарного продукта, запрашивать у вендора дорожную карту по развитию продукта, после внедрения взаимодействовать с вендором и мотивировать добавлять в продукт нужные нам "фичи" - Изначально выбирать продукт, в ко...

Подробнее в видео...

Подробнее в видео...

HD 00:03:27

1С:Первый БИТ: БИТ.Управление Медицинским центром — нужное решение для вашей клиники

Какие преимущества получает медицинское учреждение при выборе программы БИТ.Управление Медицинским центром? Ускоряется ввод в базу новых клиентов, появляются удобные средства поиска и записи пациентов на прием. Нагрузка медперсонала равноме...

Cмотреть видео

Cмотреть видео

HD 00:01:54

IBS: Совместное решение IBS Аналитика и «Мой Офис» на выставке «Импортозамещение-2019»

В сентябре 2019 года компании IBS и «Новые облачные технологии» подписали партнерское соглашение и объявили о создании совместного решения «Мой офис Аналитика» на базе цифровой платформы Планета компании IBS. Скоро этот продукт войдет в сос...

Cмотреть видео

Cмотреть видео

HD 01:01:46

Код Безопасности: Классификация – основа системы защиты данных

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:40:29

Код Безопасности: Обновление требований по защите финансовых организаций

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 01:56:11

Код Безопасности: Обучение Secret Net Studio

На вебинаре будут затронуты темы: 1. Установка автономной версии клиента Secret Net Studio. 2. Настройка автономной версии: - автономные политики безопасности; - контроль целостности; - работа со съемными накопителями...

Cмотреть видео

Cмотреть видео

HD 01:08:19

Код Безопасности: Отказоустойчивость в Континент 4

Хронометраж выпуска: 13:01 - Описание механизма работы кластера 15:05 - Демонстрация интерфейса и описание работы кластера 20:01 - Создание кластера узлов безопасности 40:12 - Создание отказоустойчивой схемы серверов управления

Cмотреть видео

Cмотреть видео

HD 00:30:13

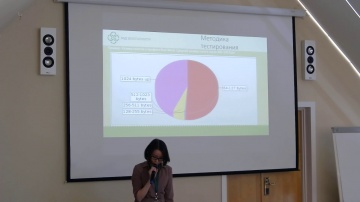

Код Безопасности: Тестирование производительности АПКШ Континент

В докладе кратко рассмотрены методики и стандарты по измерению производительности, рассмотрены ключевые моменты в методологии тестирования производительности АПКШ Континент.

Cмотреть видео

Cмотреть видео

HD 00:15:01

Код Безопасности: Построение VPN-соединений между защищаемыми сетями Континент 4

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

HD 01:52:41

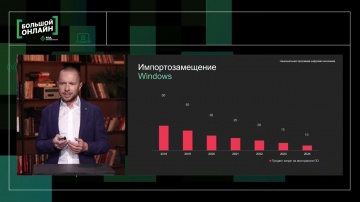

Код Безопасности: Большая онлайн-конференция «Кода Безопасности» (осень 2023)

Онлайн-стрим о будущем безопасности ИТ-инфраструктуры0:00-3:24 Вступление 3:25-25:29 Что происходит с отечественным рынком ИБ? Ф.Дбар (20 мин) 25:30-46:11 NGFW Континент 4 + ГОСТ VPN: Великое объединение Лебедев (20 мин) 46:12-1:01:5...

Cмотреть видео

Cмотреть видео

HD 02:14:17

Код Безопасности: Новое в Secret Net Studio. Единая инфраструктура управления в нескольких лесах Act

В докладе рассматривается возможность объединения инфраструктур Secret Net Studio, развернутых в различных лесах Active Directory, в единую инфраструктуру управления.

Cмотреть видео

Cмотреть видео

HD 01:34:31

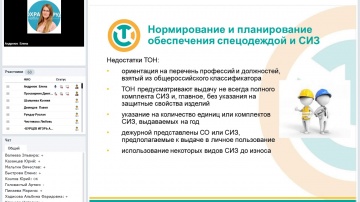

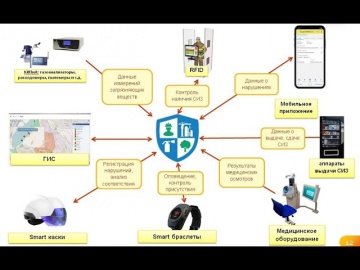

Цифровизация: 004 Цифровизация процессов обеспечения специальной одеждой и СИЗ - видео

Четвертый вебинар из серии «Цифровые технологии на службе Охраны труда» - Планирование потребностей на основе ТОН, корпоративных требований, проведенной СОУТ, оценки рисков - Построение эффективного процесса обеспечения спецодеждой и СИЗ. ...

Cмотреть видео

Cмотреть видео

HD 00:14:06

1С:ERP Урок 1. Общие сведения о прикладном решении

Это первый видеоурок вводного курса по прикладному решению «1С:ERP Управление предприятием».Сегодня рассмотрим:- Что такое ERP-система? - Общие сведения о прикладном решении.Весь материал будет размещен в наших группах в соцсетях и на кана...

Cмотреть видео

Cмотреть видео

HD 00:45:19

Айдеко: UTM-решения: история развития

Вы узнаете: Историю появления средств защиты сетевого периметра. Российскую и международную классификацию UTM и NGFW-решений, их отличия. Развитие и позиционирование межсетевых экранов. Ведущий вебинара, Дмитрий Хомутов, ответ...

Cмотреть видео

Cмотреть видео

HD 00:03:57

Код Безопасности: Код Безопасности - надежная защита ваших данных

Компания «Код безопасности» - лидирующий российский разработчик сертифицированных программных и аппаратных средств, обеспечивающих безопасность информационных систем, а также их соответствие требованиям международных и отраслевых стандартов...

Cмотреть видео

Cмотреть видео

HD 00:45:25

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4

Рассмотрены наиболее часто встречающиеся вопросы, связанные с различиями в версиях и типах плат комплекса «Соболь». Обозначены новые возможности, которые будут реализованы в версии 4.3.

Cмотреть видео

Cмотреть видео

HD 00:13:49

Цифровизация: Цифровизация производственной безопасности и охрана окружающей среды - видео

Цифровизация производственной безопасности и охрана окружающей среды Бродский Леонид Анатольевич, директор, «1С-КСУ»

Cмотреть видео

Cмотреть видео

HD 00:27:03

Docsvision: Менеджер решений – новый модуль Docsvision!

Новый модуль для Docsvision 5.5 позволит намного эффективнее работать с решениями, настроенными на платформе: минимизировать сопутствующие риски и сократить время на их переносы с одного сервера на другой. Появление этого быстрого, современ...

Cмотреть видео

Cмотреть видео

HD 00:23:04

Айдеко: Ideco UTM 8 - почему для обеспечения максимальной защиты сети нужны обновления

Злоумышленники постоянно ищут новые векторы атак. Последствия атак шифровальщиков и криптомайнеров заставили многие организации всерьез задуматься над усилением средств информационной защиты. Почему защиты рабочих станций антивирусом зачас...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 01:06:48

1С-Рарус: Обзор отраслевого решения «Модуль «1С:Управление автотранспортом»-24.10.2019

Запись вебинара от 24 октября 2019 года на тему "Обзор отраслевого решения «Модуль «1С:Управление автотранспортом» для «1С:ERP Управление предприятием, ред. 2» Программа вебинара Обзор продукта. Цели и задачи программного продукта на вашем ...

Cмотреть видео

Cмотреть видео

HD 00:22:33

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

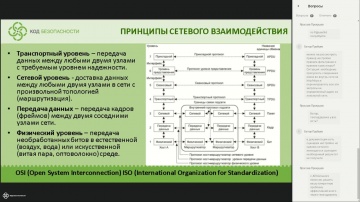

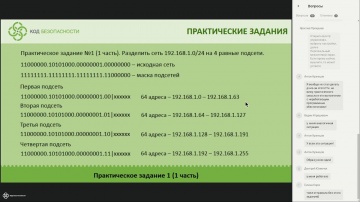

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:14:47

Цифровизация: 003 Цифровизация оценки и подготовки персонала по охране труда и промышленной безопасн

Третий вебинар из серии «Цифровые технологии на службе Охраны труда» 5 ноября 2019 г.

Cмотреть видео

Cмотреть видео

HD 00:04:09

Простой бизнес: CRM-система «Простой бизнес» – лучшее решение для управления проектами

Презентация CRM-системы «Простой бизнес» в финале премии «Цифровые вершины» в рамках Российской Недели Интернета RIW2019 в номинации «Лучшее решение для управления проектами и бизнес-коммуникации». Бесплатная пробная версия с полным фу...

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:02:47

НПЦ "БизнесАвтоматика": Отечественное офисное решение "АРМИЯ OFFICE" - видео

Специалисты НПЦ "БизнесАвтоматика" базируясь на собственных разработках, создали уникальный программный продукт - полноценное "офисное" решение "Армия Office".

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео