АСУ ТП: Эшелонированная защита АСУ ТП от кибератак с системой INFOWATCH ARMA - видео → Похожие видео ролики

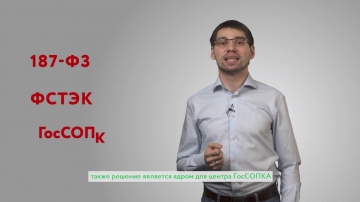

Николай Стаховский, менеджер технического сопровождения продаж Infowatch ARMAЗащита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум.Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при цифровой трансформации предприятия.Модераторы: Игорь Душа, директор по развитию продуктов защиты АСУТП InfoWatch, Александр Севостьянов, начальник Управления информационной безопасности СЭБ ПАО TMK.

Подробнее в видео...

Подробнее в видео...

HD 00:32:49

АСУ ТП: InfoWatch ARMA. Отечественная система для эшелонированной защиты АСУ ТП - видео

На вебинаре мы рассказали о новом комплексе для кибербезопасности АСУ ТП и о нашем подходе к созданию эшелонированных систем защиты. Как защищать информацию в промышленных сетях, рабочие станции и сервера SCADA, автоматически реагирова...

Cмотреть видео

Cмотреть видео

HD 00:25:08

Код ИБ: Превентивная защита от кибератак в эпоху информационной войны - видео Полосатый ИНФОБЕЗ

Превентивная защита от кибератак в эпоху информационной войны

Cмотреть видео

Cмотреть видео

HD 00:37:56

Expo-Link: Защита от целенаправленных кибератак: вводная дискуссия на Код ИБ 2019 | Уфа

Защита от целенаправленных кибератак Тон дискуссии задал Илья Шабанов, генеральный директор портала Anti-Malware.ru, он привел статистические данные по таргетированным атакам, реализованным в мире. По его словам, только 9,9% всех атак можно...

Cмотреть видео

Cмотреть видео

HD 00:34:18

Код Безопасности: Защита данных при работе с единой биометрической системой (ЕБС)

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующи...

Cмотреть видео

Cмотреть видео

HD 00:01:43

КРОК: Как защитить свою инфраструктуру от кибератак?

Уже 46% компаний пострадали от вирусов-вымогателей. Более 10 000 зараженных файлов обнаруживается каждый день. А 67% компаний, подвергшиеся кибератаке, оценили последствия как средние и тяжелые. Уязвимое место – это устройства сотрудников. ...

Cмотреть видео

Cмотреть видео

HD 01:13:46

АСУ ТП: Tenable.ot: надежная защита АСУ ТП инфраструктуры от внешних и внутренних кибератак - видео

Смотрите уже сейчас запись нашего вебинара «Tenable.ot: надежная защита АСУ ТП инфраструктуры от внешних и внутренних кибератак». Вопросы, которые мы рассмотрели на вебинаре: 1) Гибридная технология Tenable.ot: четыре модуля – пассивн...

Cмотреть видео

Cмотреть видео

HD 01:07:02

АСУ ТП: Tenable.ot - гибридная технология от Tenable для защиты АСУ ТП инфраструктур от кибератак -

Мы подготовили для вас обзор возможностей Tenable.ot для АСУ ТП! Мы рассмотрели такие вопросы: 1) Проблематика защиты АСУ ТП инфраструктуры от кибератак - IT и АСУ ТП конвергенция. 2) Гибридная технология активного и пассивно...

Cмотреть видео

Cмотреть видео

HD 00:10:05

Softline: Эшелонированная защита ЦОД с использованием решений из Реестра - видео

Вы узнаете, какими решениями от российских поставщиков можно защитить ЦОД. Задать вопросы эксперту можно по электронной почте или через форму обратной связи на сайте Softline!

Cмотреть видео

Cмотреть видео

HD 00:33:32

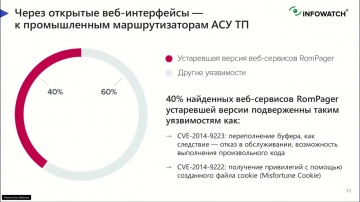

Уязвимости АСУ ТП для удаленных кибератак и способы защиты - видео

Эксперты InfoWatch ARMA провели исследование и обнаружили в России более 4000 устройств, уязвимых для удаленных атак. О результатах исследования рассказали на онлайн-встрече. И дали рекомендации, как своевременный анализ защищенности п...

Cмотреть видео

Cмотреть видео

HD 00:18:25

Код ИБ: Комплексная защита интернет-ресурса от кибератак - видео Полосатый ИНФОБЕЗ

Комплексная защита интернет-ресурса от кибератак Виктор Казанцев, Руководитель по внедрению цифровых решений Сибирского и Дальневосточного Филиалов ПАО МегаФон #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрело...

Cмотреть видео

Cмотреть видео

HD 00:46:17

ДиалогНаука: ВЕБИНАР: XELLO DECEPTION 5.3 ЗАЩИТА РАСПРЕДЕЛЕННЫХ ПЛОЩАДОК ОТ ЦЕЛЕВЫХ АТАК

На совместном вебинаре с Xello, разработчиками первого Российского решения класса DDP (Distributed Deception Platform) в рамках которого мы рассказали и показали новые возможности защиты от целевых атак для распределённых площадок. На веби...

Cмотреть видео

Cмотреть видео

HD 00:00:52

1 июня — Международный день защиты детей | REG.Holidays

Компания REG.RU поздравляет с 1 июня — Международным днём защиты детей. Наша цель — сделать .NETWORK наиболее дружелюбной и безопасной, чтобы каждый .BABY и все .ДЕТИ получали только пользу и удовольствие от работы с Интернетом,...

Cмотреть видео

Cмотреть видео

HD 00:02:55

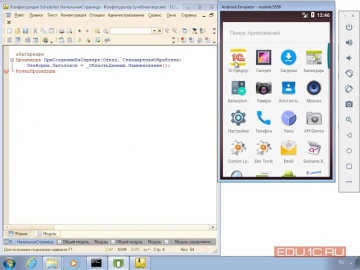

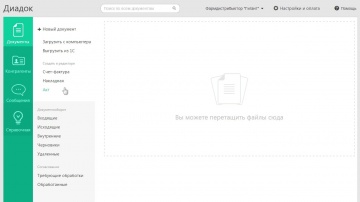

Настройки обмена Frontol xPOS с товароучетной системой через каталоги

В данном видео рассмотрены настройки автоматического и ручного обмена программы Frontol xPOS с товароучетной системой через каталоги. Пройти обучение по программе Frontol xPOS можно на учебном портале компании АТОЛ: Или в авторизованном ...

Cмотреть видео

Cмотреть видео

HD 00:06:20

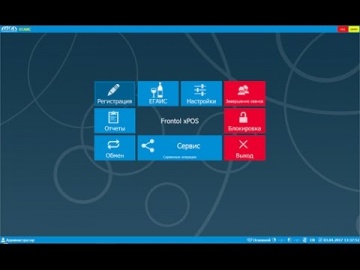

АТОЛ: Обмен Frontol 5 с товароучетной системой через каталоги

В данном видео рассмотрены настройки автоматического и ручного обмена программы Frontol 5 с товароучетной системой через каталоги.Пройти обучение по программе Frontol 5 можно на учебном портале компании АТОЛ: Или в авторизованном учебном ц...

Cмотреть видео

Cмотреть видео

HD 01:26:26

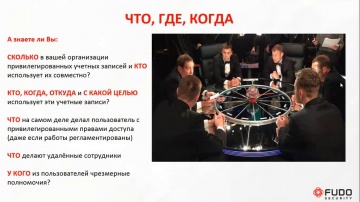

ДиалогНаука: Вебинар: FUDO PAM – полный контроль и защита за один день

Совместный вебинар с компанией RRC посвящен новому решению по управлению привилегированным доступом - FUDO PAM. Это комплексное безагентное решение, которое можно установить в течение одного дня. Система отслеживает действия привилегир...

Cмотреть видео

Cмотреть видео

00:02:52

КРОК: Защита персональной информации в эпоху соцсетей

Евгений Дружинин, ведущий эксперт по информационной безопасности КРОК, в эфире Первого канала рассказал о возможностях обезопасить свои данные.

Cмотреть видео

Cмотреть видео

HD 00:02:59

КРОК: Можно ли промышленным предприятиям обойти кибератаки?

Каждый день 90% компаний становятся жертвами целевых атак. 9 из 10 даже не замечают, что их взломали. А среднее время обнаружения длится до 200 дней! Для производства успешная атака грозит отключением электроэнергии, сбоем транспортного со...

Cмотреть видео

Cмотреть видео

HD 00:02:10

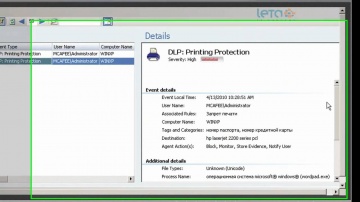

McAfee Host DLP - защита от печати

Описание возможности McAfee Host DLP по запрету печати конфиденциальной информации на принтер или PDF файл.

Cмотреть видео

Cмотреть видео

01:45:08

Вебинар DLP защита от утечек информации

Вебинар DLP защита от утечек информации - видео

Cмотреть видео

Cмотреть видео

01:17:55

Вебинар. Построение защиты виртуальной инфраструктуры

Вебинар компании LETA от 01.11.2013 г. на тему "Построение защиты виртуальной инфраструктуры"Докладчики: Панин Сергей -- инженер по системам информационной безопасности компании LETA Барышев Сергей -- инженер по системам информационной бе...

Cмотреть видео

Cмотреть видео

HD 00:03:01

Cybertinel: Защита инфраструктуры от уязвимостей нулевого дня

«Астерос Информационная безопасность» предлагает решение для защиты инфраструктуры заказчика от уязвимостей «нулевого дня» и расследования хакерских атак с помощью технологий ведущего израильского производителя Cybertinel. Включите рус...

Cмотреть видео

Cмотреть видео

HD 00:17:17

Опыт АО «ДиалоНаука» по построению систем защиты от целенаправленных атак

В настоящее время целенаправленные атаки являются наиболее опасными и актуальными для большинства компаний. По мере развития средств защиты, совершенствуются и злоумышленники. В рамках вебинара будет рассмотрен опыт АО «ДиалоНаука» по постр...

Cмотреть видео

Cмотреть видео

HD 01:09:19

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

HD 00:59:21

Вебинар: Защита АСУ ТП на уровне АСУ ТП

В рамках вебинара спикер расскажет о возможных подходах к обеспечению кибербезопасности, строящихся на интеграции кибербезопасности в технологические процессы, о реализации технических мер защиты на уровне контроллеров и SCADA-систем. Также...

Cмотреть видео

Cмотреть видео

HD 00:41:03

Обзор комплексной системы защиты Websense TRITON APX - спикер Роман Ванерке

На вебинаре слушатели ознакомятся с новыми возможностями комплексной системы защиты Websense TRITON APX, обеспечивающей защиту от веб-угроз и управление доступом к ресурсам сети Интернет, защиту электронной почты и полноценную промышленную ...

Cмотреть видео

Cмотреть видео

HD 00:50:04

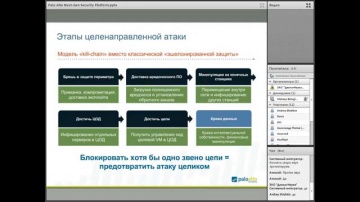

ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, котор

АО ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, которая поможет их предотвратить. ПЛАН ПРЕЗЕНТАЦИИ: - Обзор этапов развития целевых кибератак (APT); - Применение платформы безопасности P...

Cмотреть видео

Cмотреть видео

HD 01:25:22

Сценарии работы с DLP-системой глазами специалиста по ИБ - вебинар ведет Галина Рябова

На вебинаре показан один день сотрудника службы ИБ, ответственного за мониторинг оперативной обстановки и проведение расследований инцидентов ИБ. На примере работы с системой Solar Dozor будут продемонстрированы инструментарии для выявления...

Cмотреть видео

Cмотреть видео

HD 00:56:36

Действительно комплексный подход к защите АСУ ТП - вебинар проводит Дмитрий Ярушевский

В рамках вебинара «Действительно комплексный подход к защите АСУ ТП», докладчик расскажет об основных отличиях процесса обеспечении информационной безопасности (ИБ) в АСУ ТП от аналогичного в «классических ИТ-системах», а также о том, на чт...

Cмотреть видео

Cмотреть видео