ДиалогНаука: Как выстроить процесс управления уязвимостями, результаты которого видны - видео → Похожие видео ролики

При сканировании инфраструктуры специалисты по ИБ сталкиваются с нескончаемым потоком уязвимостей. Как выбрать из них наиболее опасные для компании? Как устранять их вовремя и договориться об этом с IT? Что нужно сделать, чтобы уровень защищенности IT-инфраструктуры повышался?Об этом поговорим с экспертами Positive Technologies. Они продемонстрируют систему нового поколения для управления уязвимостями ― MaxPatrol VM. СПИКЕР: Сергей Сухоруков ― ведущий эксперт центра компетенции Positive Technologies

Подробнее в видео...

Подробнее в видео...

HD 00:51:31

ДиалогНаука: Решение для корпоративного управления уязвимостями Tenable.sc

В рамках вебинара рассмотрено решение для управления уязвимостями Tenable.sc, а также практика построения комплексного процесса управления уязвимостями в крупной компании, включая замкнутый цикл распространения информации об уязвимостях вла...

Cмотреть видео

Cмотреть видео

HD 00:53:40

ДиалогНаука: Гибкий процесс управления уязвимостями на базе MaxPatrol VM - видео - вебинар

На вебинаре совместно с компанией Positive Technologies рассмотрели актуальную информацию по управлению уязвимостями в текущих реалиях, выяснили можно ли сделать процесс VM идеальным и разобрали настройки процесса MaxPatrol VM - системой уп...

Cмотреть видео

Cмотреть видео

HD 00:49:55

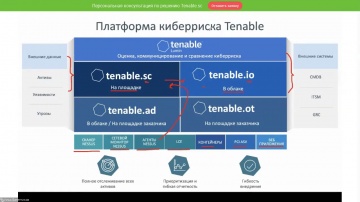

ДиалогНаука: ВЕБИНАР: TENABLE.SC. УПРАВЛЕНИЕ УЯЗВИМОСТЯМИ КОРПОРАТИВНОГО КЛАССА

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable. Программа: - Портфель решений Tenab...

Cмотреть видео

Cмотреть видео

HD 00:43:46

ДиалогНаука: Tenable.sc. Функционал системы управления уязвимостями корпортивного класса - вебинар

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable.ПРОГРАММА: - Портфель решений Tenable...

Cмотреть видео

Cмотреть видео

HD 01:18:40

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

HD 00:34:17

Вебинар: Управление уязвимостями с использованием R-Vision и сервиса Vulners

Управление уязвимостями Управление уязвимостями с использованием R-Vision и сервиса Vulners

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 01:04:05

Совместный вебинар Positive Technologies и ДиалогНаука: MaxPatrol SIEM – система управления инцидент

Совместный вебинар Positive Technologies и ДиалогНаука будет посвящен типичным сложностям, с которыми сталкиваются организации при внедрении SIEM-систем, а также тому, с чем сталкиваются организации при попытке оценить уровень своей защищен...

Cмотреть видео

Cмотреть видео

HD 00:28:41

ДиалогНаука: ВЕБИНАР: РАЗВЕДКА УЯЗВИМОСТЕЙ ХРАНЕНИЯ ДАННЫХ, ИЛИ DEVICELOCK DATA BREACH INTELLIGENCE.

Расписание мероприятий: Весной 2019 г. компания DeviceLock – российский производитель средств борьбы с утечками данных, анонсировала новый сервис - Разведку уязвимостей хранения данных, а также мониторинг мошеннических ресурсов и активност...

Cмотреть видео

Cмотреть видео

HD 01:04:01

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ИБ. СОЗДАНИЕ ЭФФЕКТИВНЫХ МЕТОДОВ ВЫЯВЛЕНИЯ ИНЦИДЕНТОВ И

В рамках этого видео мы рассказываем о подходе к управлению инцидентами, построенном на классической модели P-D-C-A, рассмотрим важность управления уязвимостями и угрозами информационной безопасности для эффективного управления инцидентами,...

Cмотреть видео

Cмотреть видео

HD 01:35:48

Цифровизация: Гайдаровский форум – 2019. Цифровое будущее государственного управления по результатам

Экспертная дискуссия Цифровизация государственного управления – общемировая тенденция. В России на цифровую трансформацию государственного управления направлен один из федеральных проектов национальной программы «Цифровая экономика». ...

Cмотреть видео

Cмотреть видео

HD 01:02:17

ДиалогНаука: ГОСТ 57580.3-2022 «Управление риском реализации информационных угроз и обеспечение...

ГОСТ 57580.3-2022 «Управление риском реализации информационных угроз и обеспечение операционной надежности»: требования и подходы к их реализации На вебинаре, с Директором по консалтингу АО «ДиалогНаука» Антоном Свинцицким, были рассмотрены...

Cмотреть видео

Cмотреть видео

HD 01:08:25

Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков - видео

Смотрите уже сейчас запись нашего вебинара «Tenable.sc - Построение многоуровневого процесса управления уязвимостями на основе рисков». Вопросы, которые мы рассмотрели на вебинаре: 1) «Систематическая ошибка выжившего» или почему ...

Cмотреть видео

Cмотреть видео

HD 00:37:36

ДиалогНаука: Управление рисками ИБ - центральный процесс для для любого подразделения ИБ - вебинар

Управление рисками ИБ - центральный процесс для для любого подразделения ИБ. Как инновационные технологии в области автоматизации пентеста позволяют оценить и повысить эффективность этого процесса?ПРОГРАММА:- Типовой процесс управления риск...

Cмотреть видео

Cмотреть видео

HD 01:04:00

ДиалогНаука: Управление процессами и мероприятиями по защите информации - видео вебинара

Вебинар посвящен вопросам законодательного регулирования, обеспечению и управлению процессами и мероприятиями в сфере защиты информации.ПРОГРАММА:- Требования законодательства в сфере защиты информации; Задачи, решаемые в процессе обеспечен...

Cмотреть видео

Cмотреть видео

HD 01:02:45

ДиалогНаука: Управление сетевой безопасностью - видео вебинар

Приглашаем на вебинар, посвященный решению от Forescout. Forescout Technologies – ведущий поставщик автоматизированных решений для управления сетевой безопасностью. На вебинаре мы разберём основные проблемы бизнеса, рассмотрим свежие кейсы ...

Cмотреть видео

Cмотреть видео

HD 00:26:33

AXELOT: Автоматизация управления транспортной логистикой: подготовка и результат

25 ноября AXELOT провел вебинар, на котором обсудили, как подготовиться к внедрению TMS, чтобы результат автоматизации соответствовал ожиданиям. На вебинаре рассмотрели различные технологии внедрения, их различия и обоснования для выбора. ...

Cмотреть видео

Cмотреть видео

HD 00:27:14

SCADA: Управления уязвимостями в АСУ ТП и SCADA - видео

Алексей Комаров, Руководитель практики ИБ АСУ ТП CyberLympha Доклад посвящен особенностям процесса управления уязвимостями в АСУ ТП вопросам и способам его автоматизации. Будем говорить о применении встроенных возможностей CyberLympha DATA...

Cмотреть видео

Cмотреть видео

HD 00:18:25

Код ИБ: Управление уязвимостями в 3 клика - видео Полосатый ИНФОБЕЗ

Управление уязвимостями в 3 клика Николай Казанцев Начальник отдела ИБ, НТФФ Полисан #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте поле...

Cмотреть видео

Cмотреть видео

HD 01:39:38

Код ИБ: Управление уязвимостями | Безопасная среда - видео Полосатый ИНФОБЕЗ

Доля атак, где злоумышленники эксплуатируют уязвимости ПО, неуклонно растет. Однако количество компаний, грамотно построивших процесс управления уязвимостями, крайне низко. Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Какие...

Cмотреть видео

Cмотреть видео

HD 00:36:57

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

HD 00:53:43

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИБ И АНАЛИЗ УГРОЗ НА СТЫКЕ ТЕХНОЛОГИЙ И РАЗНЫХ ПРОДУКТОВ

Обсуждение вместе с разработчиками Security Vision - единственной отечественной ИТ-платформы, способной роботизировать порядка 95% рутинного программно-технического функционала специалистов информационной безопасности, предпосылки применени...

Cмотреть видео

Cмотреть видео

HD 00:29:30

NAUMEN: Управление проектами с фокусом на бизнес-результат - видео

Подробнее о Naumen Project Ruler: https://vk.cc/colxBf 0:00:25 – формат вебинара 0:01:21 – о продукте Naumen Project Ruler 0:03:36 – Naumen Project Ruler как альтернатива зарубежным решениям 0:05:52 – инструменты Waterfall и Agile в проду...

Cмотреть видео

Cмотреть видео

HD 00:12:13

Код ИБ: Управление уязвимостями в новых реалиях - видео Полосатый ИНФОБЕЗ

Управление уязвимостями в новых реалиях Андрей Никонов, Старший инженер-программист, Фродекс #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить проф...

Cмотреть видео

Cмотреть видео

HD 01:32:32

ДиалогНаука: МЕТОДЫ КОНТРОЛЯ И УПРАВЛЕНИЯ ПРИВИЛЕГИРОВАННЫМ ДОСТУПОМ -вебинар СКДПУ НТ

На совместном вебинаре с компанией АйТи Бастион были рассмотрены наиболее современные и эффективные методы контроля и управления привилегированным доступом в современных условиях.ПРОГРАММА ВЕБИНАРА: 1. Чем опасны привилегированные пользоват...

Cмотреть видео

Cмотреть видео

HD 01:00:56

ДиалогНаука: INDEED PAM управление доступом привилегированных пользователей к ИТ-системам организаци

На вебинаре эксперты Компании Индид рассказали о возможностях Indeed PAM, продемонстрировали работу и сценарии его использования.Участники вебинара узнали, какие важные задачи решает продукт Indeed PAM: - Исключает несанкционированный...

Cмотреть видео

Cмотреть видео

HD 01:02:41

Управление производственными активами. Тиражная EAM-система.

11 июля 2013 года состоялся вебинар "Доступная тиражная EAM-система управления производственными активами, процессами ТО и ремонта оборудования на промышленном предприятии". На вебинаре сделан обзор тиражного решения «Галактика ЕАМ», показ...

Cмотреть видео

Cмотреть видео

HD 00:59:55

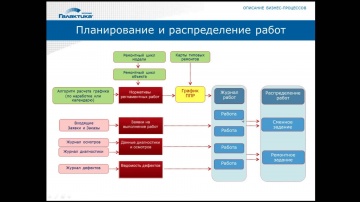

Управление проектами на промышленных предприятиях

Многоуровневое планирование и согласование работ

Cмотреть видео

Cмотреть видео

HD 00:36:39

Комплекс решений корпорации «Галактика» для эффективного управления МТО.

Эффективное управление входными потоками сырья, материалов и комплектующих изделий с использованием информационной системы управления в значительной степени является залогом успешной деятельности, как отдельного промышленного предприятия, т...

Cмотреть видео

Cмотреть видео

HD 01:08:58

Галактика ЕАМ 3.1: передовой опыт. Управление процессами ТОиР и производственными активами, ч.1

Часть 1. В программе вебинара: - презентация новой версии тиражной системы «Галактика ЕАМ» 3.1, в которую вошел опыт реализации крупных проектов управления ТОиР на отечественных предприятиях в 2013-2014гг.; - демонстрация практических пр...

Cмотреть видео

Cмотреть видео