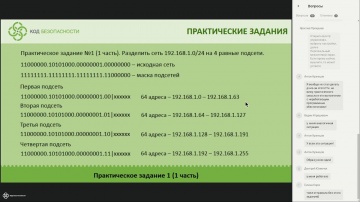

Код ИБ: Безопасная среда | Анализ защищенности - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 36

Одним из ключевых показателей того, насколько эффективно функционирует система обеспечения ИБ, является уровень защищенности ИТ-инфраструктуры компании. Но без регулярного проведения практического теста на проникновение и анализа защищенности внутренней ИТ-инфраструктуры компании сложно понять, насколько хорошо выстроена защита. Как проводить анализ защищенности, делать это своими силами или с привлечением внешнего подрядчика?- Какие инструменты использовать для анализа защищенности? - Только сертифицированные или можно opensource? - Как и где обучать сотрудников службы ИБ искусству анализа ...

Подробнее в видео...

Подробнее в видео...

HD 00:04:18

X-Tensive: Ответы на вопросы 5 Анализ причин простоя

X-Tensive DPA - мониторинг оборудования, система обработки машинных данных.

Cмотреть видео

Cмотреть видео

HD 00:57:13

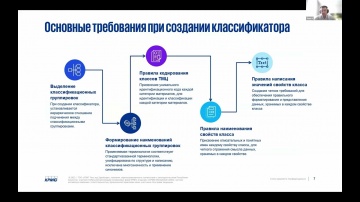

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В резул...

Cмотреть видео

Cмотреть видео

HD 00:50:06

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:02:27

1С:Первый БИТ: Бизнес аналитика Qlik Sense

Qlik Sense - корпоративная система для анализа данных и принятия обоснованных управленческих решений. Qlik Sense позволяет обрабатывать данные и получать актуальную аналитику с высокой скоростью даже на больших объемах данных. Система...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:25:01

Цифра: Система мониторинга Диспетчер: вибродиагностика и предсказательная аналитика

«Диспетчер» – система мониторинга оборудования для принятия эффективных управленческих решений. Система мониторинга «Диспетчер»: - позволяет контролировать состояние станков и требует минимального времени на интеграцию в производствен...

Cмотреть видео

Cмотреть видео

HD 00:22:33

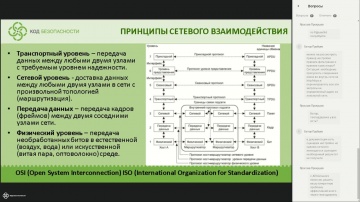

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:14:47

Цифровизация: 003 Цифровизация оценки и подготовки персонала по охране труда и промышленной безопасн

Третий вебинар из серии «Цифровые технологии на службе Охраны труда» 5 ноября 2019 г.

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:29:08

Autodesk CIS: Анализ устойчивости предпроектных решений с применением Revit, InfraWorks

Сегодня мир сталкивается с серьёзными проблемами городского строительства. Высотное строительство, уплотнительная застройка, скоростные автомобильные магистрали, отсутствие общественных зон становятся факторами риска социальной разобщенност...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:31:59

Autodesk CIS: Особенности создания аналитической модели Revit на примере ТЭСЦ электросварочного заво

При проектировании зданий и сооружений с применением технологий BIM, особое внимание должно уделяться формированию аналитической модели Revit, так как, такие ответственные сооружения как трубоэлектросварочные цехи являются сооружениями повы...

Cмотреть видео

Cмотреть видео

HD 00:04:13

Softline: Александр Дворянский в прямом эфире информационно-аналитической программы «Минск-Москва»

Александр Дворянский, коммерческий директор Infosecurity a Softline company в прямом эфире информационно-аналитической программы «Минск-Москва» рассказал о реальных киберугрозах, которые представляют опасность жизни и безопасности людей, а ...

Cмотреть видео

Cмотреть видео

HD 00:19:21

Autodesk CIS: Интерактивный бизнес-анализ данных проекта на ранних этапах с Revit, BIM360 и Forge

Вопросы интерактивной визуализации данных информационных моделей. Интеграция BIM360 и BI аналитики с помощью Forge API. Докладчики: Алексей Кушнир, руководитель отдела информационного моделирования SEMREN&MANSSON Валентина Зусик, BIM-менед...

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:30:53

Простоев.НЕТ: АНАЛИЗ ОПЫТА ЧАСТИЧНОЙ ЦЕНТРАЛИЗАЦИИ РЕМОНТНОЙ СЛУЖБЫ. Металлургический комплекс. Доне

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _ ...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:43:42

ДиалогНаука: EXABEAM ADVANCED ANALYTICS – эффективное средство для поведенческого анализа

SIEM в текущем виде – это эффективный инструмент сбора журналов и анализа посредством правил. Корреляция в таких SIEM базируется на известных данных – сценариях атак – и заранее описывает их в виде правил. Динамическая корреляция в таких SI...

Cмотреть видео

Cмотреть видео

HD 00:32:36

Autodesk CIS: SWOT-анализ: распределённая команда проектировщиков и зачем ей BIM360

Одна из моделей работы с проектировщиками - удалённая работа, или распределённая команда. Все в разной степени её используют, кто-то больше, а кто-то меньше. С появлением BIM 360 это стало особенно удобно. Но кроме BIM 360 есть ещё много ин...

Cмотреть видео

Cмотреть видео

HD 00:17:32

Qlik CIS: Качество данных и другие актуальные вопросы аналитики по снабжению, запасам и логистике

Тема выступления: Качество данных и другие актуальные вопросы аналитики и управленческой отчетности по снабжению, запасам и логистикеСпикер: Тимур Ахметов, директор, руководитель группы по управленческому учету и тарифообразованию, KPMG Cau...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Актив: Как сделать удаленную работу безопасной?

Сейчас многие компании переводят сотрудников на удаленный режим работы. Чтобы сотрудник мог безопасно подключаться к сети предприятия, используя публичные каналы, необходима надежная защита. Такую защиту предоставляют многие решения класса...

Cмотреть видео

Cмотреть видео

HD 00:02:26

ЭОС: Аналитические диаграммы в СЭД «ДЕЛО»

Будь в курсе самого интересного. Подпишись на наш канал https://www.youtube.com/subscription_center?add_user=companyEOS Модуль «Аналитические диаграммы» наглядно визуализирует информацию из системы «ДЕЛО». Например, сведения об исполнении п...

Cмотреть видео

Cмотреть видео