GroupIB: Fxmsp: The untold story of infamous seller of access to corporate networks → Похожие видео ролики

Group-IB, a Singapore-based cybersecurity company, has issued a comprehensive report on Fxmsp – a heavyweight of the Russian-speaking cyber underground who made a name for himself selling access to corporate networks. Group-IB researchers analyzed Fxmsp’s activity on underground forums for about three years and discovered that the threat actor had compromised networks of more than 130 targets, including SMEs, government organizations and banks to Fortune 500 companies all around the world. The report shows how Fxmsp’s cybercriminal career evolved from a newbie hacker to one of the major player...

Подробнее в видео...

Подробнее в видео...

HD 00:03:36

GroupIB: Graph Network: Group-IB has launched a new tool, which helps to predict and attribute attac

Group-IB has launched a new tool (https://www.group-ib.com/ti/graph.html) for clients, which helps to predict and attribute attacks, even before they can occur. The company has granted its clients access to the company’s internal tool ...

Cмотреть видео

Cмотреть видео

HD 00:56:29

ДиалогНаука: ZERO TRUST NETWORK ACCESS И ZERO TRUST EXTENDED ОТ ИТ ЭКСПЕРТИЗА - вебинар

Совместный вебинар с разработчиками полностью российского и внесённого в реестр отечественного ПО, комплекса информационной безопасности «Сакура». Комплекс предназначен для контроля удалённых рабочих мест и активного реагирования на несоотв...

Cмотреть видео

Cмотреть видео

HD 00:23:47

Доклад "Открытые дни DIRECTUM". Extra Access»

ИТ-аналитик компании DIRECTUM Ришат Мухаметшин произвел обзор трендов, касающихся обеспечения работы удаленных сотрудников, рассказал о мобильных решениях Solo и iDecide. Руководитель отдела разработки и поддержки МайТэк Денис Архипов прочи...

Cмотреть видео

Cмотреть видео

HD 00:23:36

Доклад "Открытые дни DIRECTUM". Extra Corporation

Руководитель группы аналитики и внедрения Synerdocs Иван Агапов и консультант отдела внедрения Артем Пермяков представили последнюю аналитику по межкорпоративному обмену юридически значимыми документами, новое бизнес-решение DIRECTUM «МФУДО...

Cмотреть видео

Cмотреть видео

HD 00:01:12

Предупрежден, значит вооружен - PRTG Network Monitor

PRTG Network Monitor. Защитите свою систему от поломок, сбоев и хакерских атак уже сегодня при помощи программы PAESSLER -

Cмотреть видео

Cмотреть видео

HD 00:01:06

Всё под контролем - PRTG Network Monitor

PRTG Network Monitor отслеживает работу всех систем, устройств, приложений и трафика вашей IT-инфраструктуры Следите за вашей сетью и получайте уведомления в режиме онлайн на любые устройства (планшет, см...

Cмотреть видео

Cмотреть видео

HD 00:31:59

Autodesk CIS: Преимущества Autodesk Developer Network ADN

В этом видео разобраны преимущества партнёрской программы для разработчиков Autodesk Developer Network (ADN), возможности, которые партнёры получают с участием в программе, а также платные и бесплатные ресурсы для всех тех, кто планирует со...

Cмотреть видео

Cмотреть видео

HD 00:01:57

Corporate video of Develonica company

Corporate video of Develonica company. Quick facts about our team, services, technologies and projects Develonica -- the IT company which specializes on development of complex information systems, from sites and portals to scale end-to-end...

Cмотреть видео

Cмотреть видео

HD 00:06:02

Softline Corporative video

Softline has been in the software market since 1993. Today we are the leading company in the software segment of the IT market. The company's aggregate turnover for 2010 totaled USD 456 million. Currently, over 1,700 employees work for Soft...

Cмотреть видео

Cмотреть видео

HD 01:09:19

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

HD 00:50:04

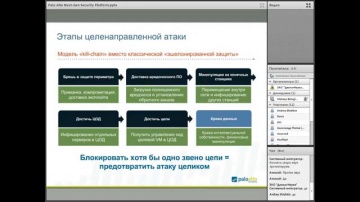

ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, котор

АО ДиалогНаука и Palo Alto Networks провели вебинар, посвященный целевым кибератакам и платформе, которая поможет их предотвратить. ПЛАН ПРЕЗЕНТАЦИИ: - Обзор этапов развития целевых кибератак (APT); - Применение платформы безопасности P...

Cмотреть видео

Cмотреть видео

HD 00:01:46

GroupIB: Group-IB Anti-Piracy - smart protection of digital content

Group-IB Anti-Piracy helps right holders combat piracy on the Internet and prevent the distribution of copied content online. Save your profits and develop legal distribution channels!

Cмотреть видео

Cмотреть видео

HD 00:02:24

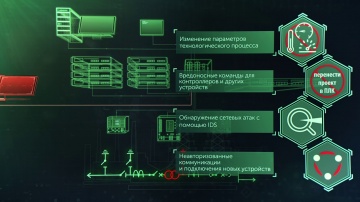

Kaspersky Industrial CyberSecurity for Networks - обзор

Решение по мониторингу сетей АСУ ТП работает на уровне промышленных протоколов (Modbus, МЭК, S7comm, и т.д.), анализируя трафик на наличие аномалий в технологическом процессе. Кроме того, KICS for Networks обеспечивает обнаружение сете...

Cмотреть видео

Cмотреть видео

HD 00:36:33

DATA MINER: Accessibility Testing Techniques, Issues and Tricks by Jurij Nesvat

In this talk, Jurij will cover the accessibility testing techniques and the lessons learned, based on the projects done for a large financial institution. Jurij will also focus on why and how we improve on the issue as well as give practica...

Cмотреть видео

Cмотреть видео

HD 00:01:55

Check Point: Optimizes Security with Gigamon’s Full Network Visibility

and Gigamon’s joint solution provides comprehensive network visibility, optimal performance and advanced threat prevention capabilities. For more information:

Cмотреть видео

Cмотреть видео

HD 00:43:39

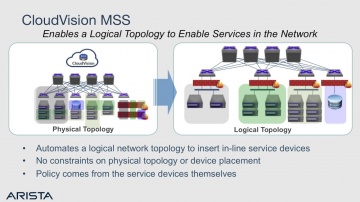

Check Point: & Arista: The Journey to Secure Cloud Networking

Learn from our experts about how and Arista’s Macro-Segmentation Service (MSS) protects the modern data center. For more information: With and Arista CloudVision MSS, ’s data center firewalls can be attached anywhere in the network on ...

Cмотреть видео

Cмотреть видео

HD 01:03:18

Check Point: and Tufin: Security Management for the Future | Enterprise Network Security

and Tufin provide complete, simplified and automated security management for the enterprise network of the future. For more information: Together, the Tufin Orchestration Suite with Firewalls and Security Management products provide ad...

Cмотреть видео

Cмотреть видео

HD 00:02:24

Check Point: Technical Assistance Center | Network Security Support

's team of vigilant security experts are here to help our customers. Well trained engineers are available to assist you 24/7 via web service request, live chat, or by phone. For more information:

Cмотреть видео

Cмотреть видео

00:43:43

Check Point: Q&A: Compliance and Regulations with Jeremy Kaye | Network Security Risk and Compliance

For more information: On June 18, 2013, 's in house #regulations and #compliance expert Jeremy Kaye spoke with Dameon Welch-Abernathy live in our first Google+ Hangouts on Air. This was an opportunity to hear some of the challenges your p...

Cмотреть видео

Cмотреть видео

HD 00:03:58

Check Point: Compliance Software Blade | Network Security Best Practices

For more information: This is the second video in the Compliance Software Blade Demonstration Series. This video provides insight into aligning both security and compliance to security best practices.

Cмотреть видео

Cмотреть видео

HD 00:23:46

Check Point: Choosing The Right Security Architecture | Cyber Security | Network Security

Moti Sagey - Head of Strategic Marketing & Intelligence, Software When it comes to choosing the right security architecture & security vendor, what does it take to win your trust? In this session Moti Sagey will cover three key pillars th...

Cмотреть видео

Cмотреть видео

HD 00:02:00

Check Point: Anti-Bot Protection | IoT| Network Security

A bot is malicious software that allows cyber criminals to remotely control computers and execute illegal activities such as stealing data, spreading spam and distributing malware. More information: Anti-Bot security software detects bot...

Cмотреть видео

Cмотреть видео

HD 00:02:09

Check Point: SmartConsole Integration with Cisco ACI | Private Cloud Networks

vSEC for Cisco ACI securely enables the rapid deployment of applications in private cloud networks. The integration with CiscoÛªs APIC Controller lowers the time it takes to create and update security policies from minutes to seconds, allo...

Cмотреть видео

Cмотреть видео

HD 00:01:58

Check Point: Hunze en Aa Water Resource Board enhances Network Security, SCADA Systems with SandBlas

For more information: To help ensure safe operation of its pumping stations and other key systems, the Hunze en Aa Water Resource Board implemented NGTX appliances with SandBlast zero-day protection. Through the solutions centralized mana...

Cмотреть видео

Cмотреть видео

HD 00:03:43

Check Point: The Threat of Bots and Botnets | IoT | Network Security

Learn More: explains: What is a bot? What is a botnet? What is an Advance Persistent Threat?

Cмотреть видео

Cмотреть видео

HD 00:03:18

Check Point: Advanced Network Security: New Anti-Bot Software Blade

Infinity is the first consolidated security across networks, cloud and mobile, providing the highest level of threat prevention. More information: provides organizations of all sizes with the latest data and network security protection i...

Cмотреть видео

Cмотреть видео

00:05:19

Check Point: CRN Interviews Amnon Bar-Lev | Network Security

Amnon Bar-Lev talks to CRN about how to better target products for sales and that there should be a focus on evaluating existing network security architecture and protecting organizations.

Cмотреть видео

Cмотреть видео

HD 00:06:47

Check Point: Unveils New Network Security Appliance Models

Gabi Reish, Head of Product Management at Software Technologies, introduces the new 2012 line of Appliances. For more information: provides organizations of all sizes with the latest data and network security protection in an integrated...

Cмотреть видео

Cмотреть видео

HD 00:07:06

Check Point: 's SSL Inspection Technology | Enterprise Network Security

This video shares 's SSL Inspection technology against internal and external threats: This video provides a close look at 's SSL Inspection technology, which allows 's advanced security functions -- including Application Control, URL Fil...

Cмотреть видео

Cмотреть видео

HD 00:05:29

Check Point: Next Generation Firewall, How To Choose The Right One | Network Security

What questions should you ask when choosing the right network security protection in an integrated next generation firewall platform? For more information: provides customers of all sizes with the latest data and network security protect...

Cмотреть видео

Cмотреть видео